documentation technique : Infrastructure Active Directory, OPNsense et Zabbixx sous Promox VE

1. Installation de Proxmox VE

1.1 Prérequis

Avant de commencer, il faut disposer :

- D'un accès KVM ou console distante au serveur Dedibox (via l'interface Scaleway)

- De l'ISO de Proxmox VE 8.x téléchargée sur le site officiel : https://www.proxmox.com/downloads

- D'une clé USB bootable (si installation physique) ou d'un montage ISO via KVM distant

1.2 Procédure d'installation

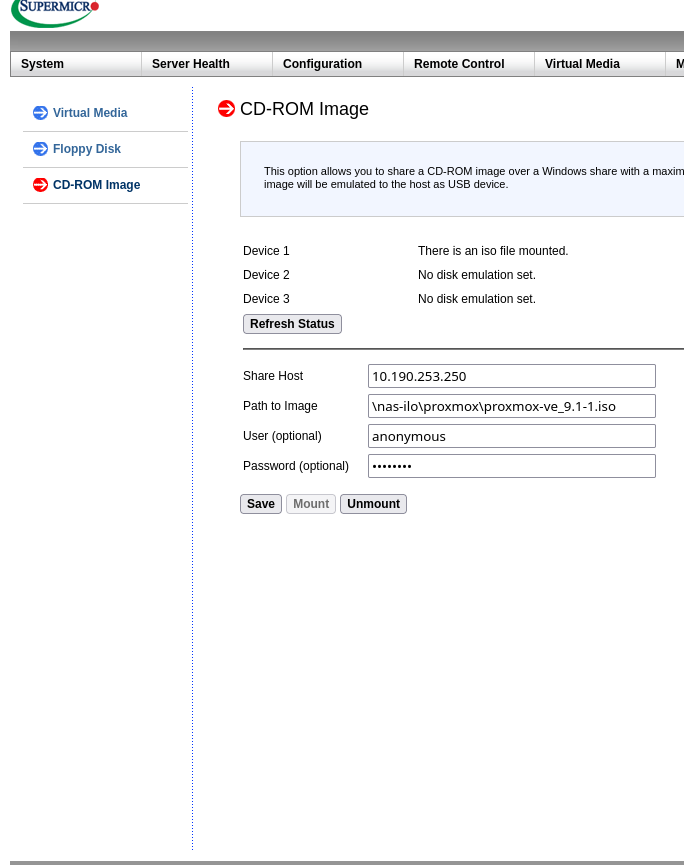

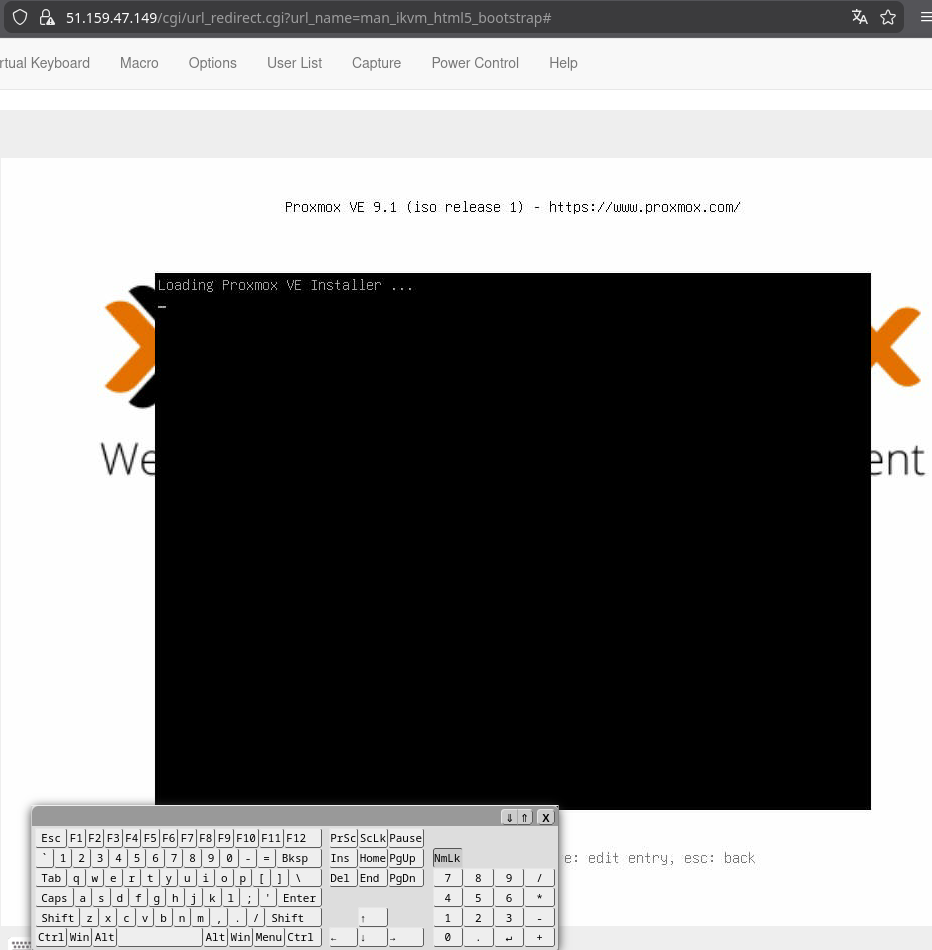

Etape 1 – Démarrage sur l'ISO Proxmox

Monter l'ISO via l'interface KVM de Scaleway, puis démarrer le serveur. Sélectionner Install Proxmox VE (Graphical).

Etape 2 – Accord de licence

Accepter la licence EULA en cliquant sur I agree.

Etape 3 – Sélection du disque cible

Choisir le disque principal du serveur (ex : /dev/sda). Laisser les options par défaut (ext4 ou zfs selon préférence).

Etape 4 – Configuration réseau et locale

Renseigner : Pays = France, Fuseau horaire = Europe/Paris, Clavier = fr.

Etape 5 – Configuration réseau

| Paramètre | Valeur |

|---|---|

| Hostname | pve1-itservices |

| Adresse IP | IP publique du serveur Dedibox |

| Masque réseau | Fourni par Scaleway |

| Passerelle | Fournie par Scaleway |

| DNS | par défaut |

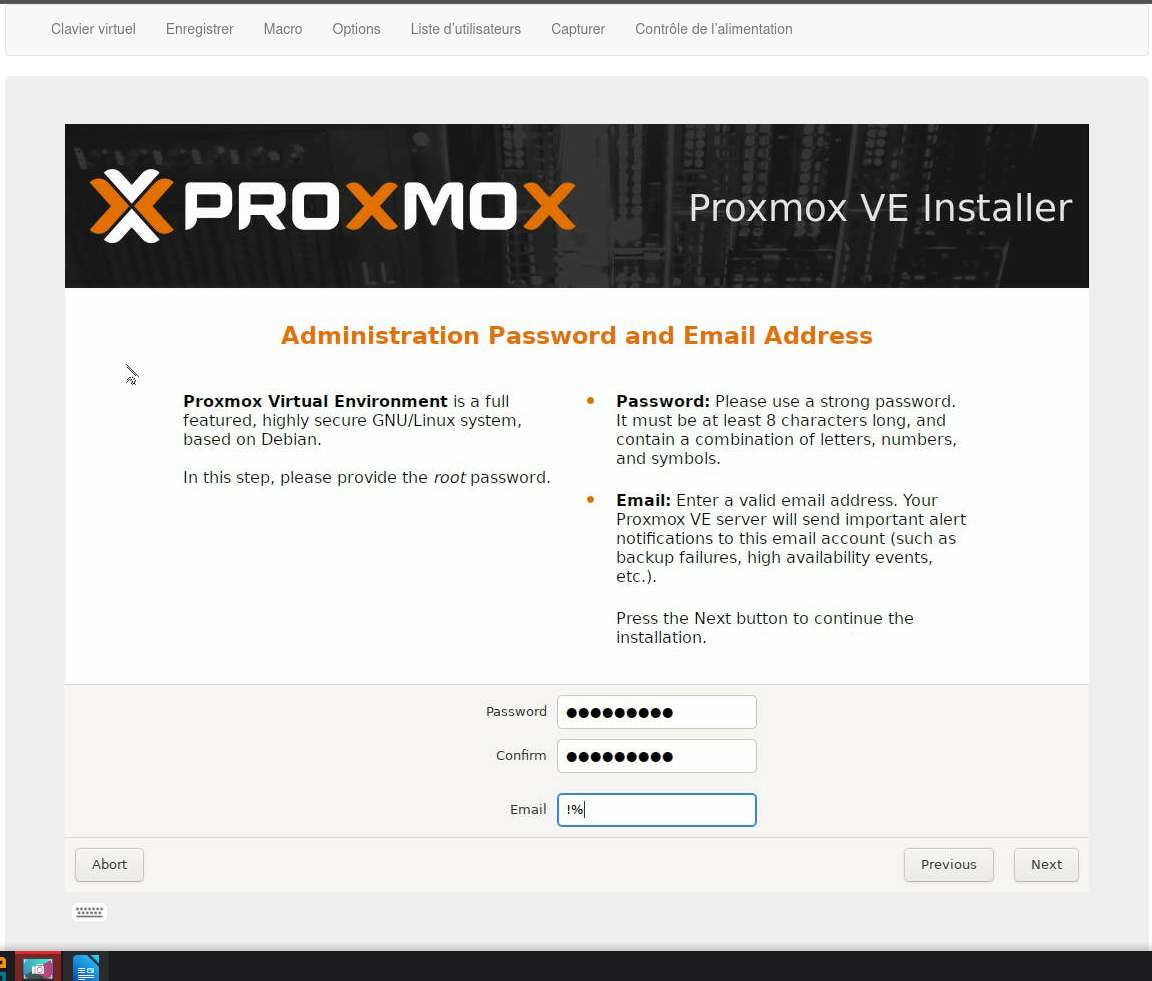

Etape 6 – Mot de passe root

Définir un mot de passe fort pour le compte root de Proxmox.

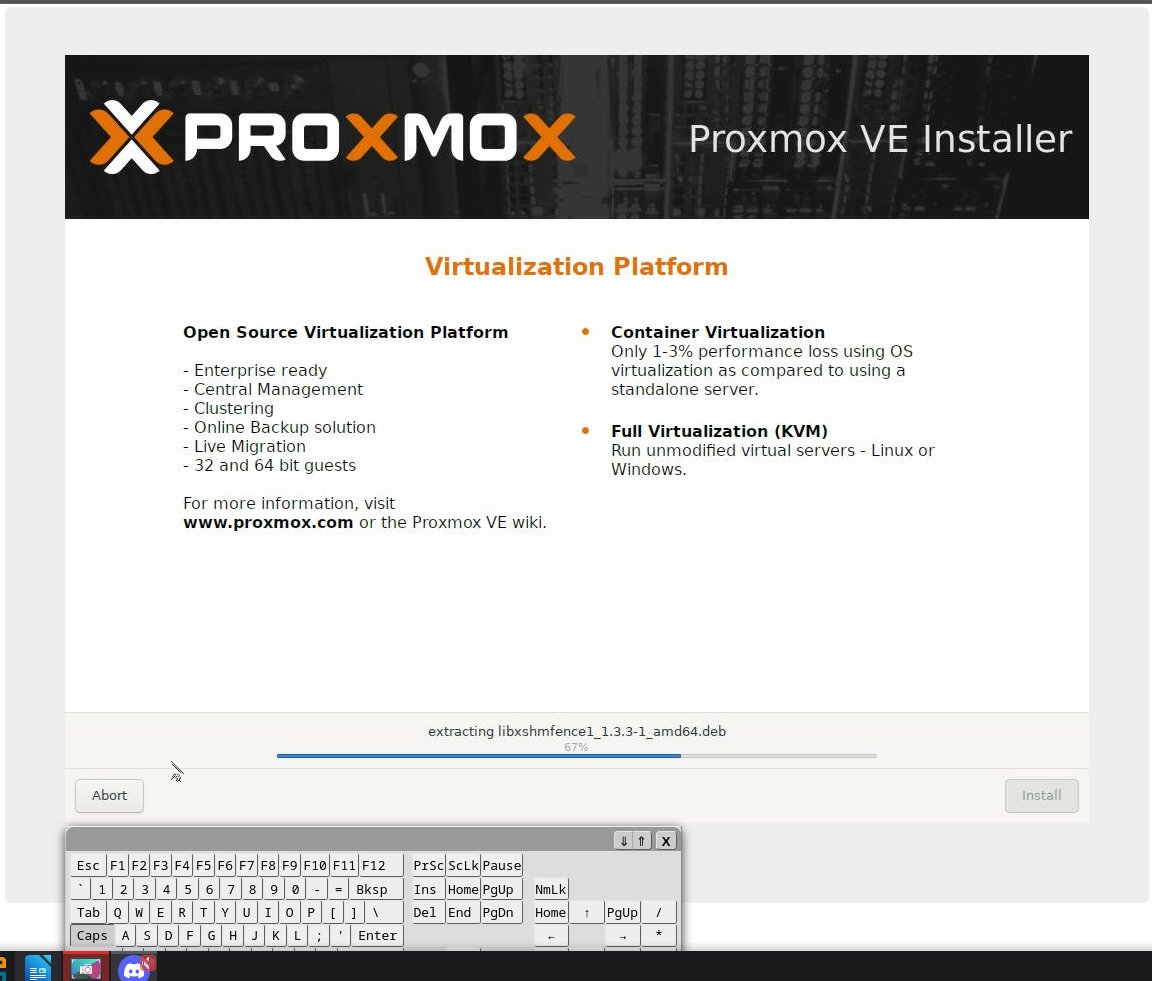

Etape 7 – Installation

Cliquer sur Install et attendre la fin de l'installation (environ 5-10 minutes). Le serveur redémarre automatiquement.

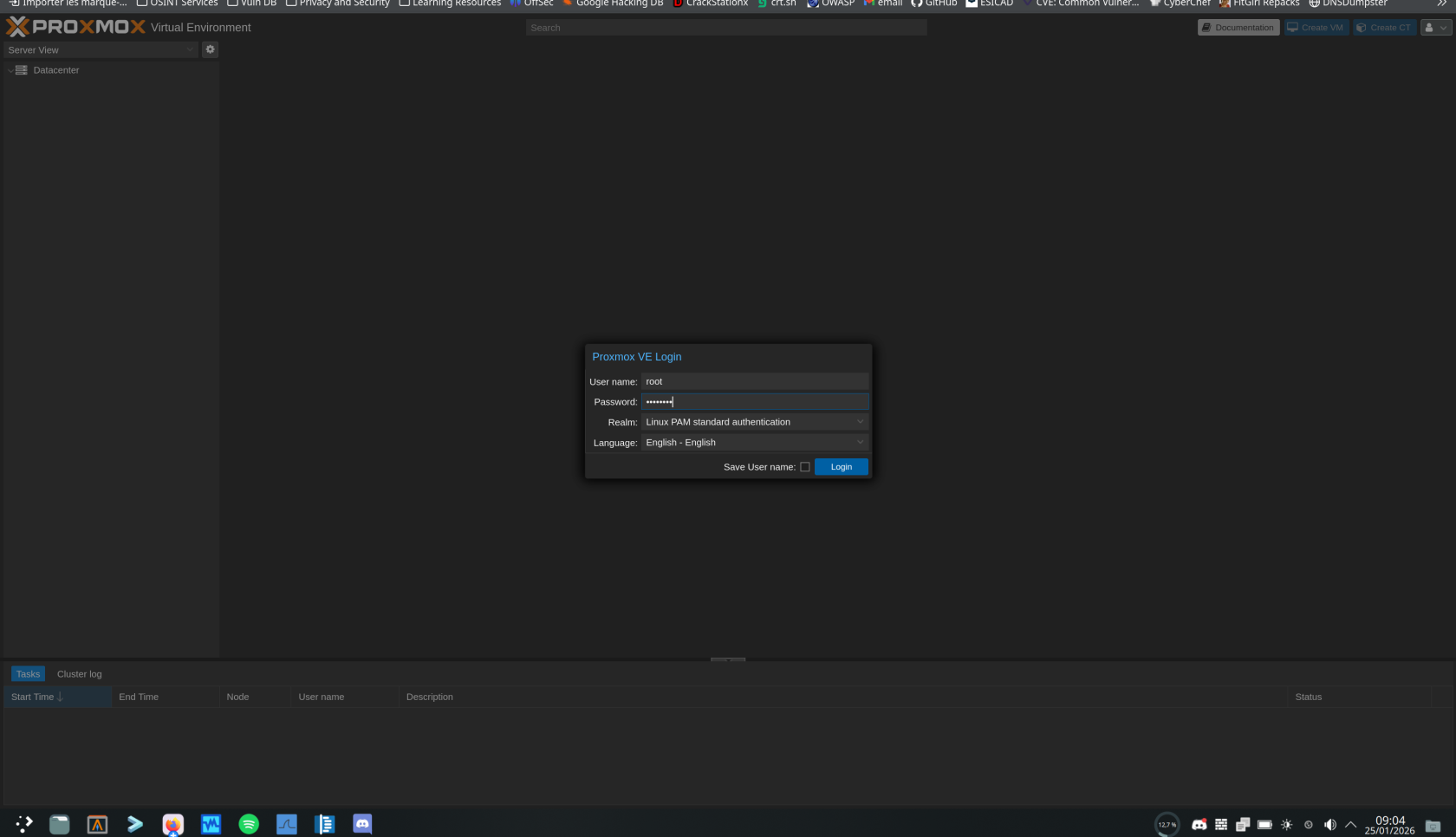

Etape 8 – Accès à l'interface web

Après redémarrage, se connecter depuis un navigateur à l'adresse :

https://[IP_PUBLIQUE_SERVEUR]:8006Identifiants : root / [mot de passe défini à l'étape 6]

Note : Le navigateur affichera un avertissement de sécurité car le certificat SSL est auto-signé. Cliquer sur Avancé > Continuer.

1.3 Post-installation : désactivation du dépôt entreprise

Par défaut, Proxmox utilise un dépôt payant. Pour éviter les erreurs de mise à jour, il faut désactiver ce dépôt et activer le dépôt communautaire gratuit.

Se connecter en SSH sur le serveur Proxmox ou via le shell depuis l'interface web.

# Désactiver le dépôt entreprise

echo "# deb https://enterprise.proxmox.com/debian/pve bookworm pve-enterprise" > /etc/apt/sources.list.d/pve-enterprise.list

# Activer le dépôt communautaire

echo "deb http://download.proxmox.com/debian/pve bookworm pve-no-subscription" >> /etc/apt/sources.list

# Mettre à jour

apt update && apt upgrade -y2. Configuration réseau de Proxmox (bridges)

2.1 Principe des bridges réseau

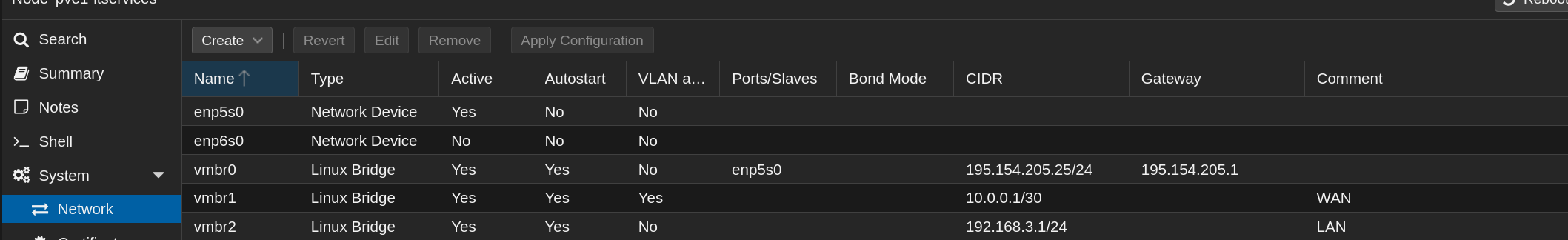

Dans Proxmox, les VM communiquent via des interfaces réseau virtuelles appelées bridges (vmbr). Deux bridges sont nécessaires :

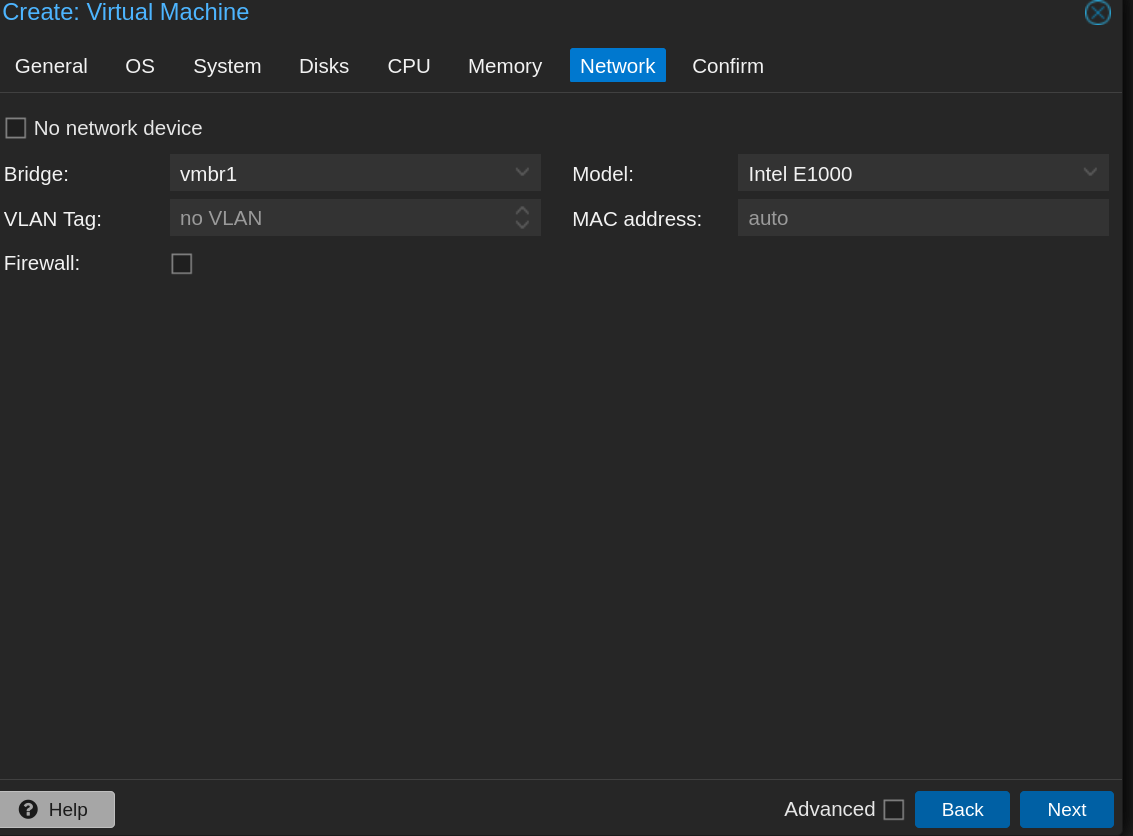

- vmbr0 : connecté à l'interface physique du serveur.

- vmbr1 : bridge interne, non connecté à l'interface physique. Utilisé par toutes les VM pour le réseau interne 192.168.10.0/24.

2.2 Vérification de vmbr0

vmbr0 est créé automatiquement lors de l'installation de Proxmox. Pour vérifier sa configuration :

Dans l'interface web Proxmox : Nœud > Réseau

vmbr0 doit avoir les paramètres suivants :

- Ports/Esclaves : ens3 (ou le nom de l'interface physique)

- IP : adresse IP publique du serveur

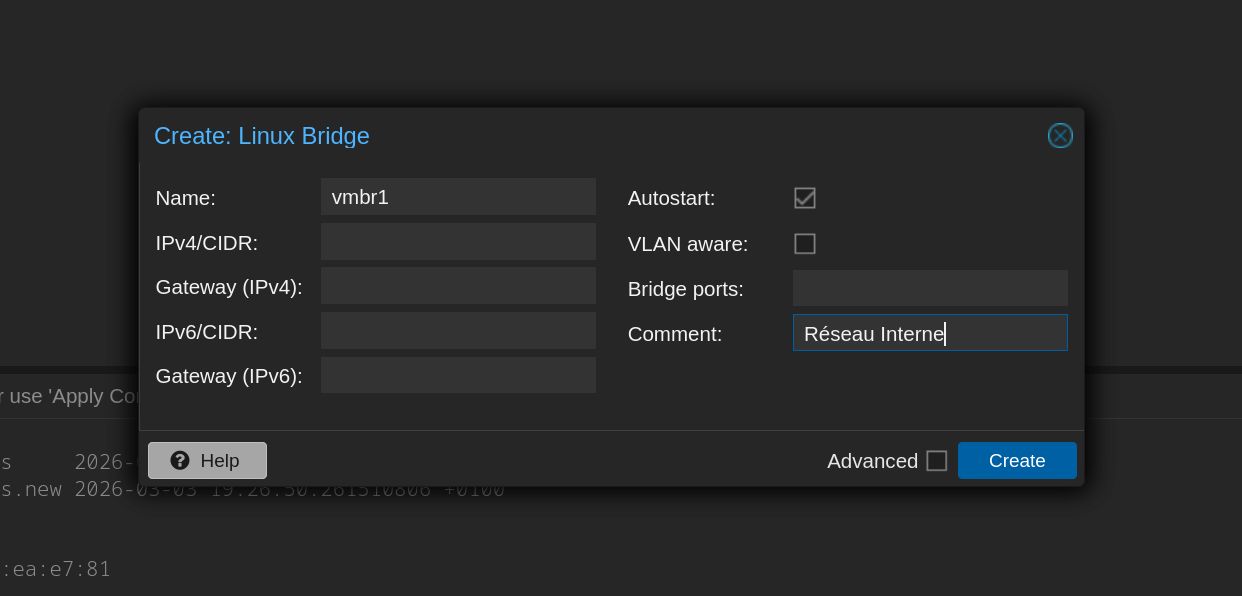

2.3 Création de vmbr1

Dans l'interface web Proxmox :

- Aller dans Nœud > Réseau

- Cliquer sur Créer > Bridge Linux

- Renseigner les paramètres :

| Paramètre | Valeur |

|---|---|

| Nom | vmbr1 |

| Ports/Esclaves | (laisser vide - bridge interne) |

| Adresse IPv4/CIDR | (laisser vide) |

| Commentaire | Réseau interne VM |

- Cliquer sur Créer, puis sur Appliquer la configuration

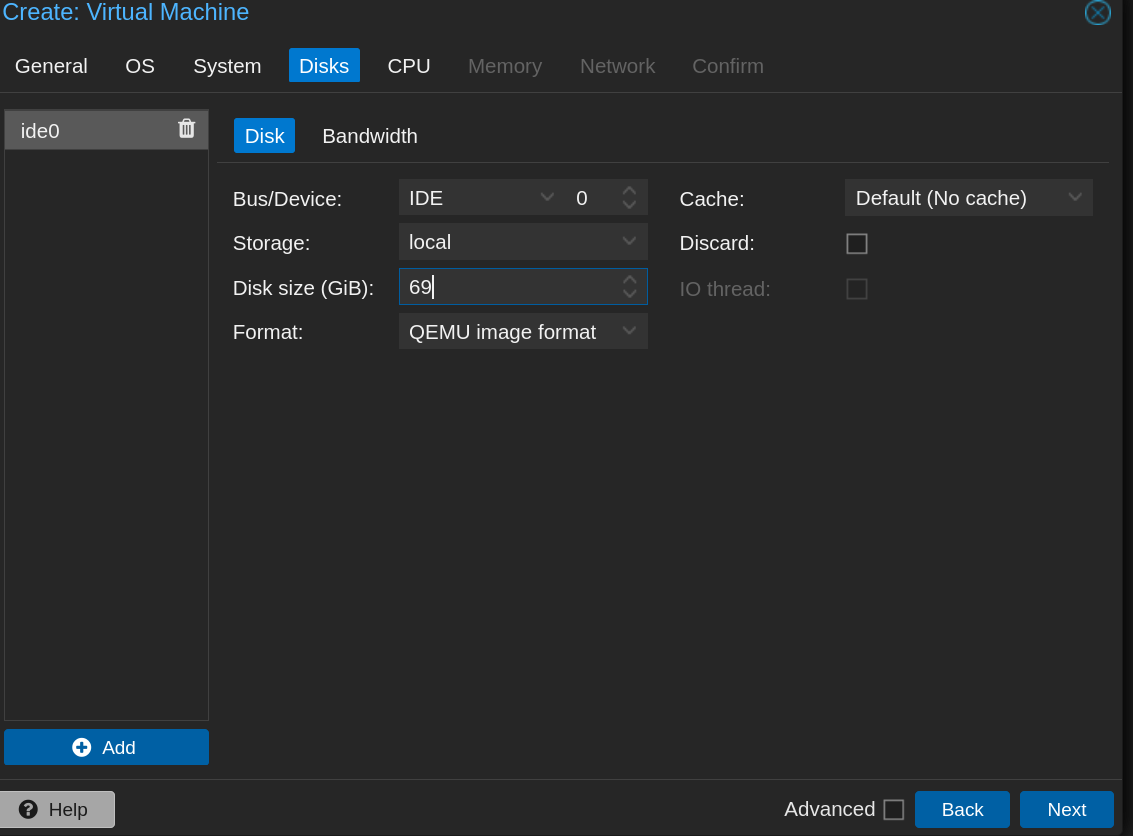

3. Création des machines virtuelles

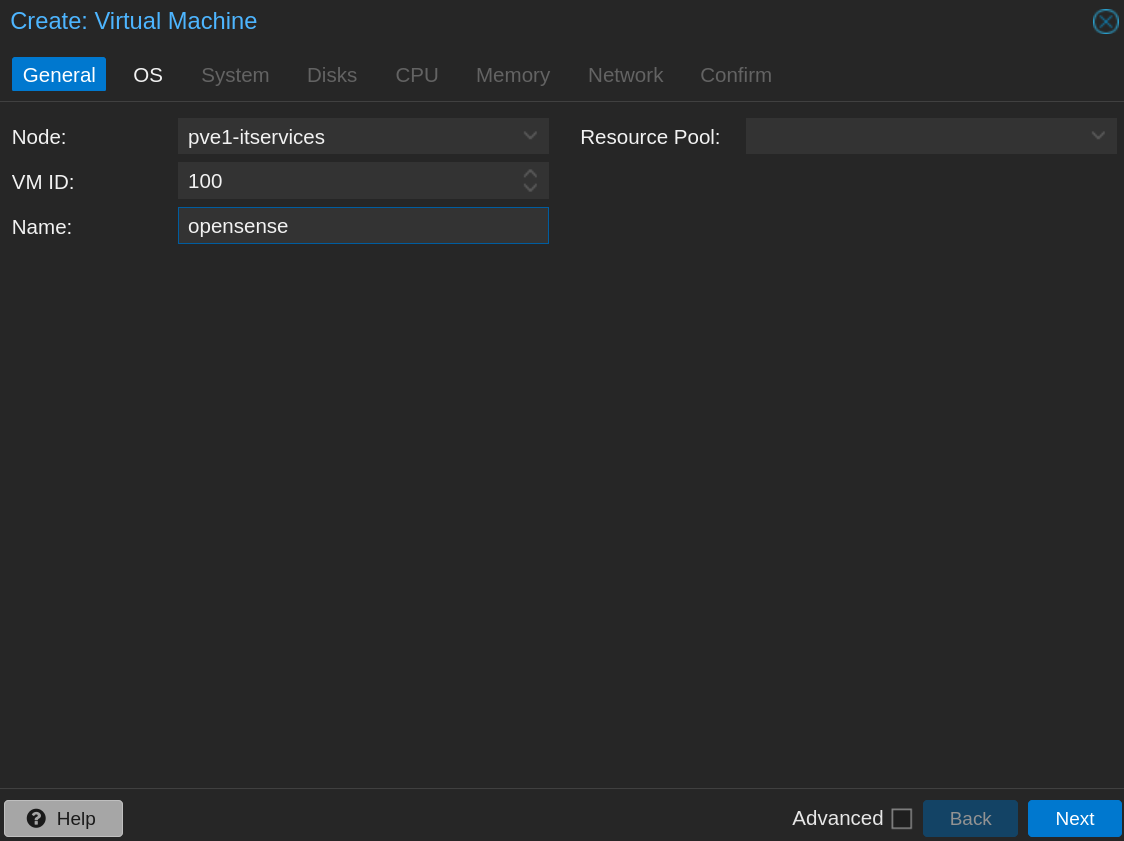

3.1 Procédure générale de création d'une VM

Pour chaque VM, aller dans l'interface web Proxmox > Créer VM et suivre l'assistant.

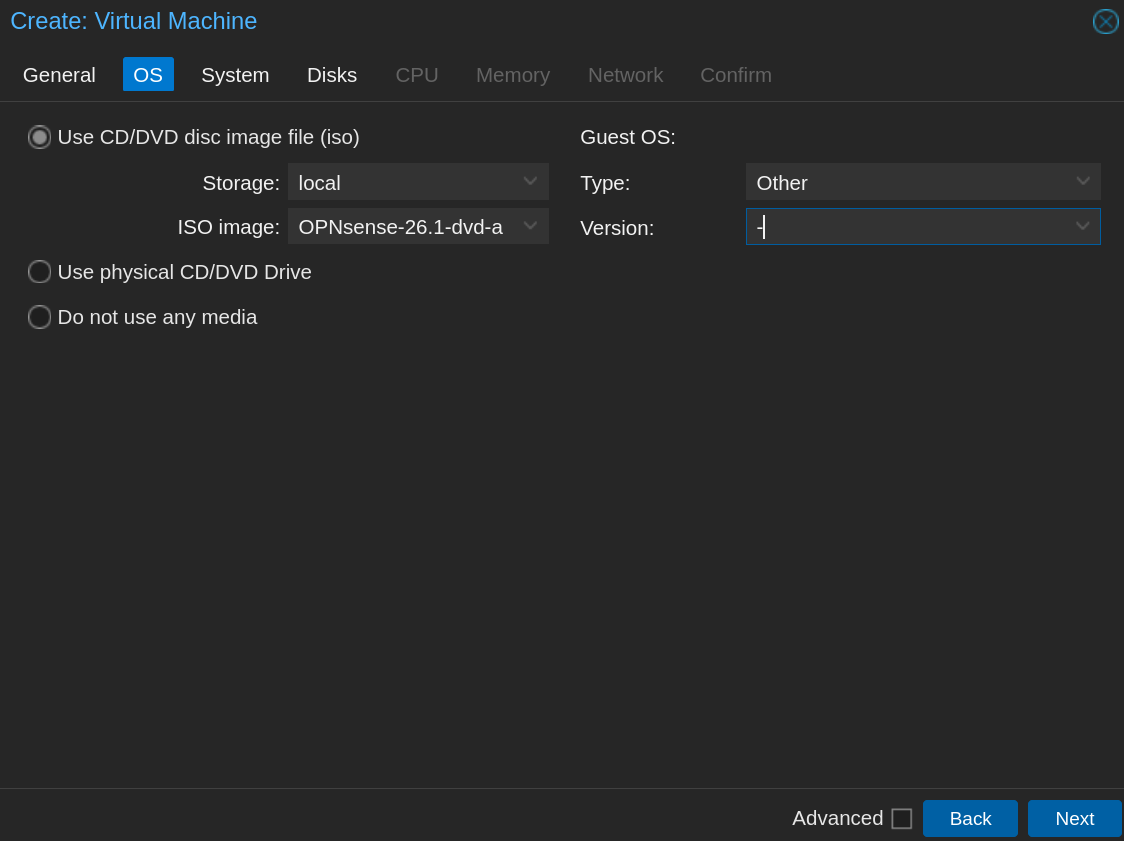

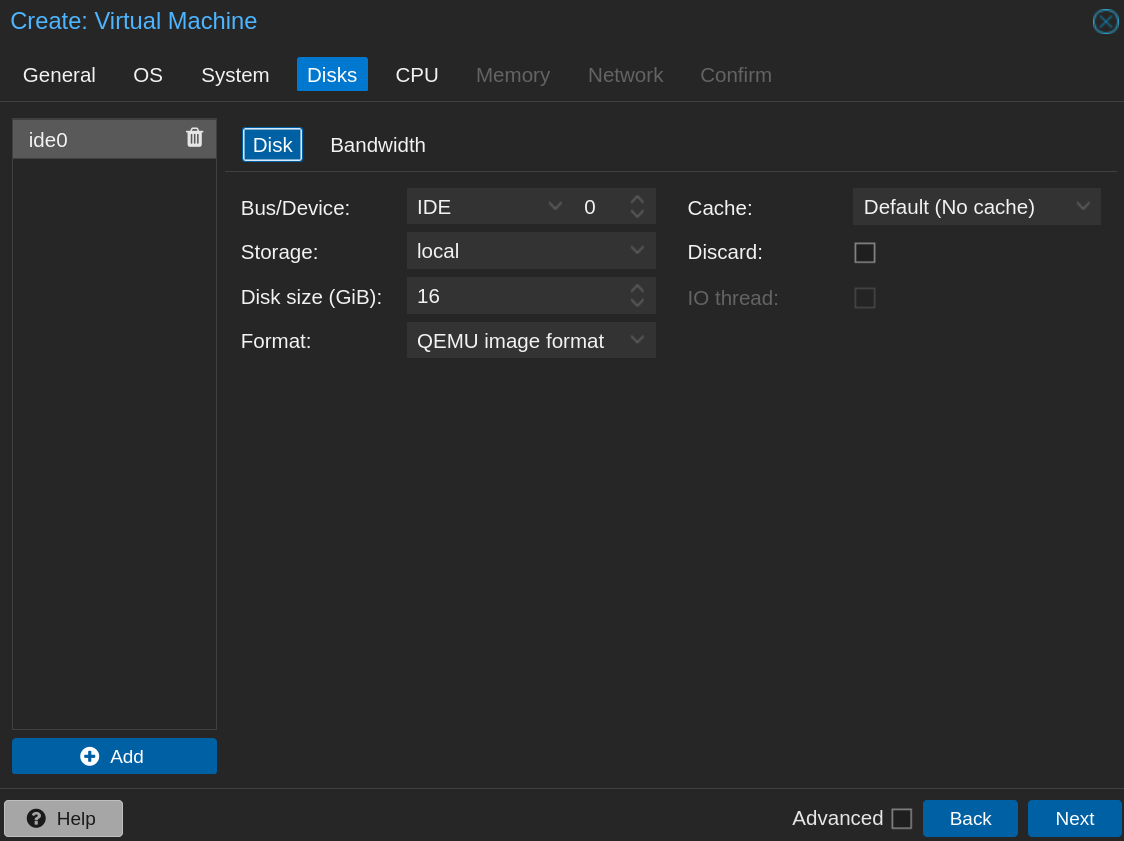

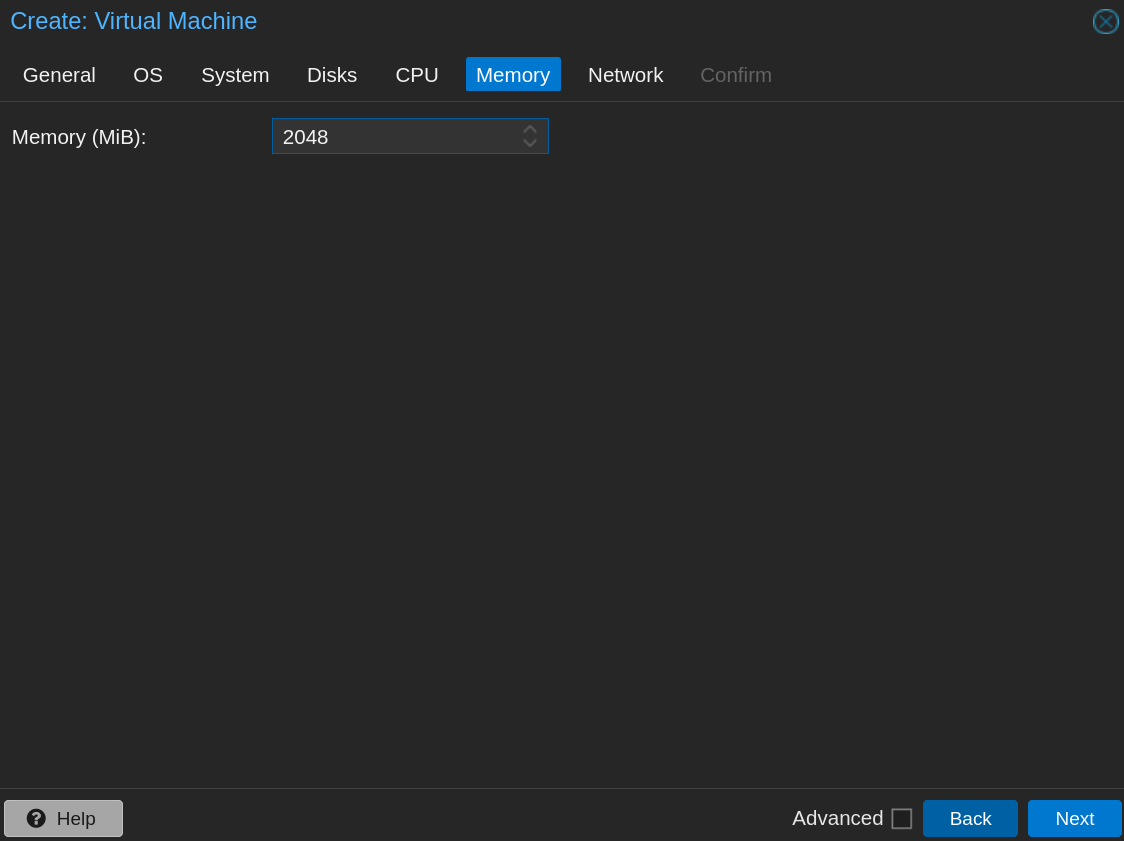

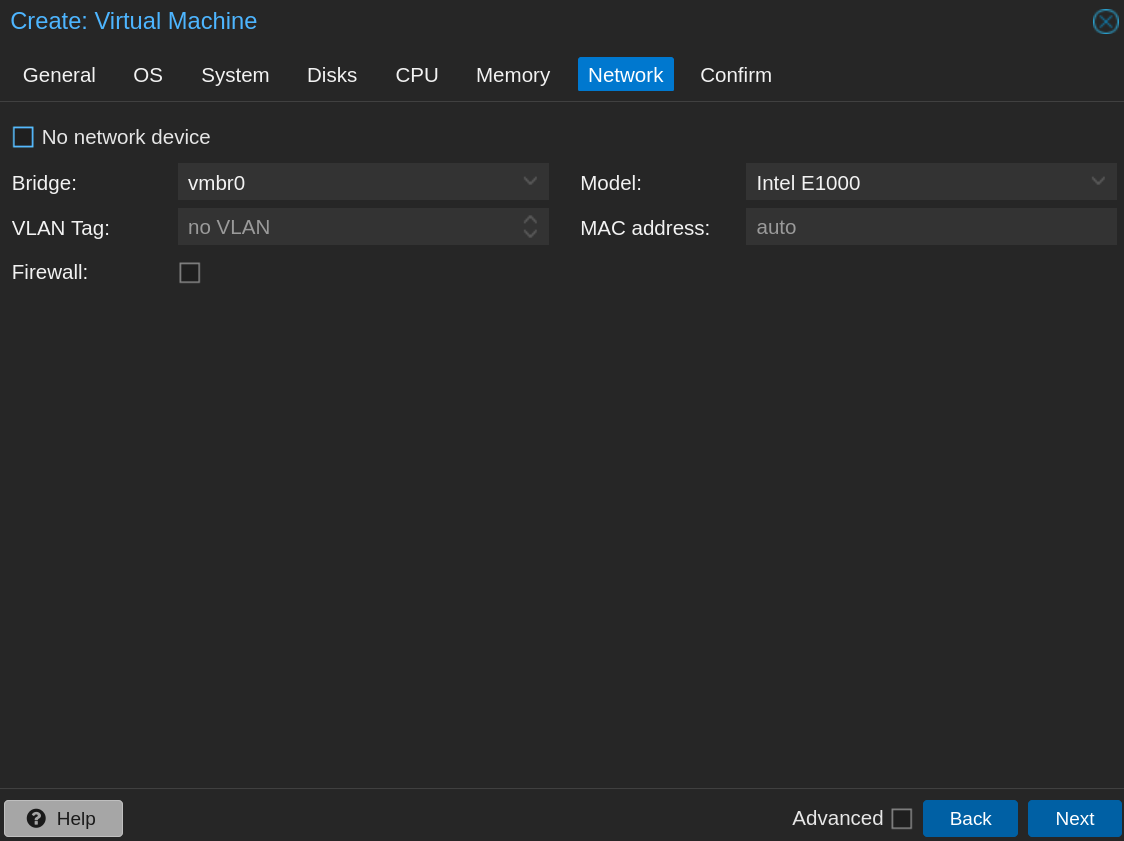

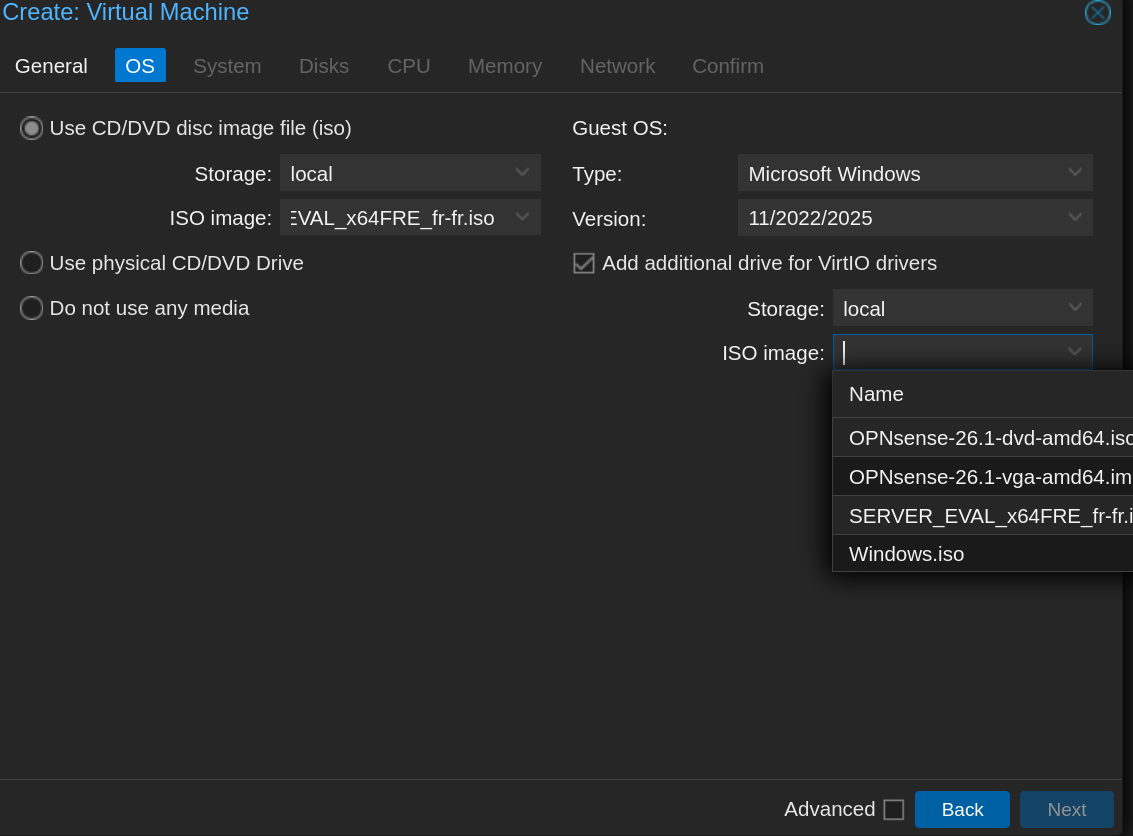

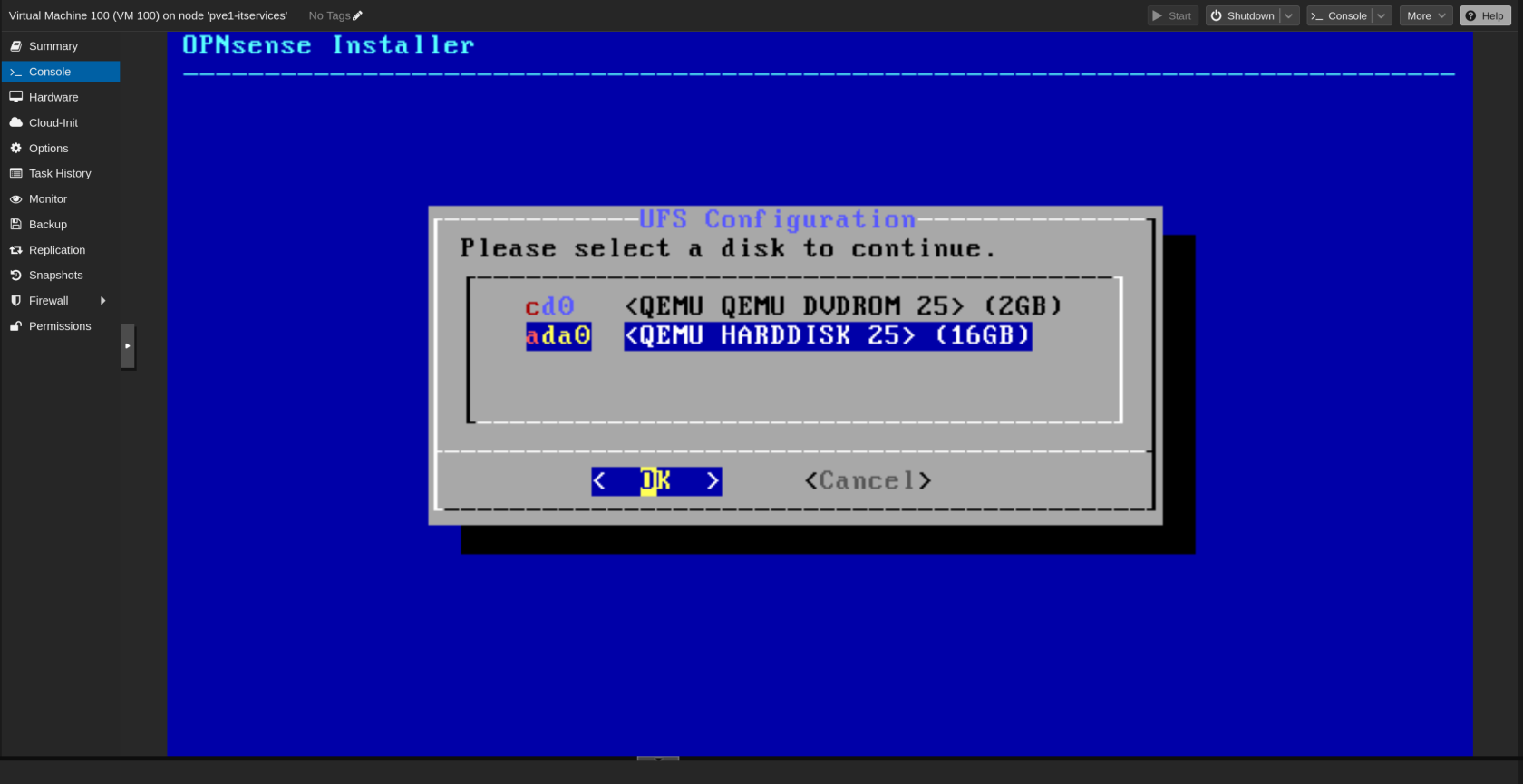

3.2 VM OPNsense (Pare-feu)

| Paramètre | Valeur |

|---|---|

| ID VM | 100 |

| Nom | opnsense |

| ISO | OPNsense-24.x-dvd-amd64.iso |

| OS Type | Other |

| Disque | 16 Go, SCSI |

| CPU | 1 vCPU |

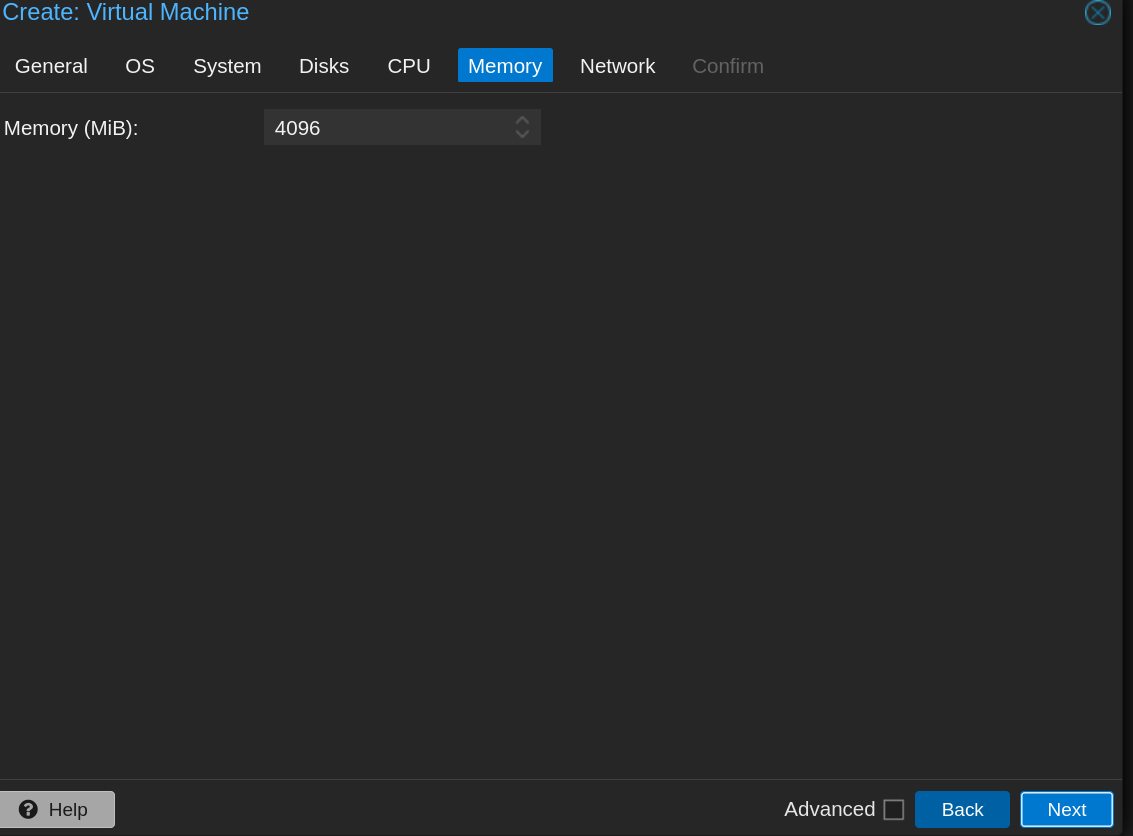

| RAM | 1024 Mo |

| Carte réseau 1 | vmbr0 (WAN) |

| Carte réseau 2 | vmbr1 (LAN) |

(exemple de configuration vm) :

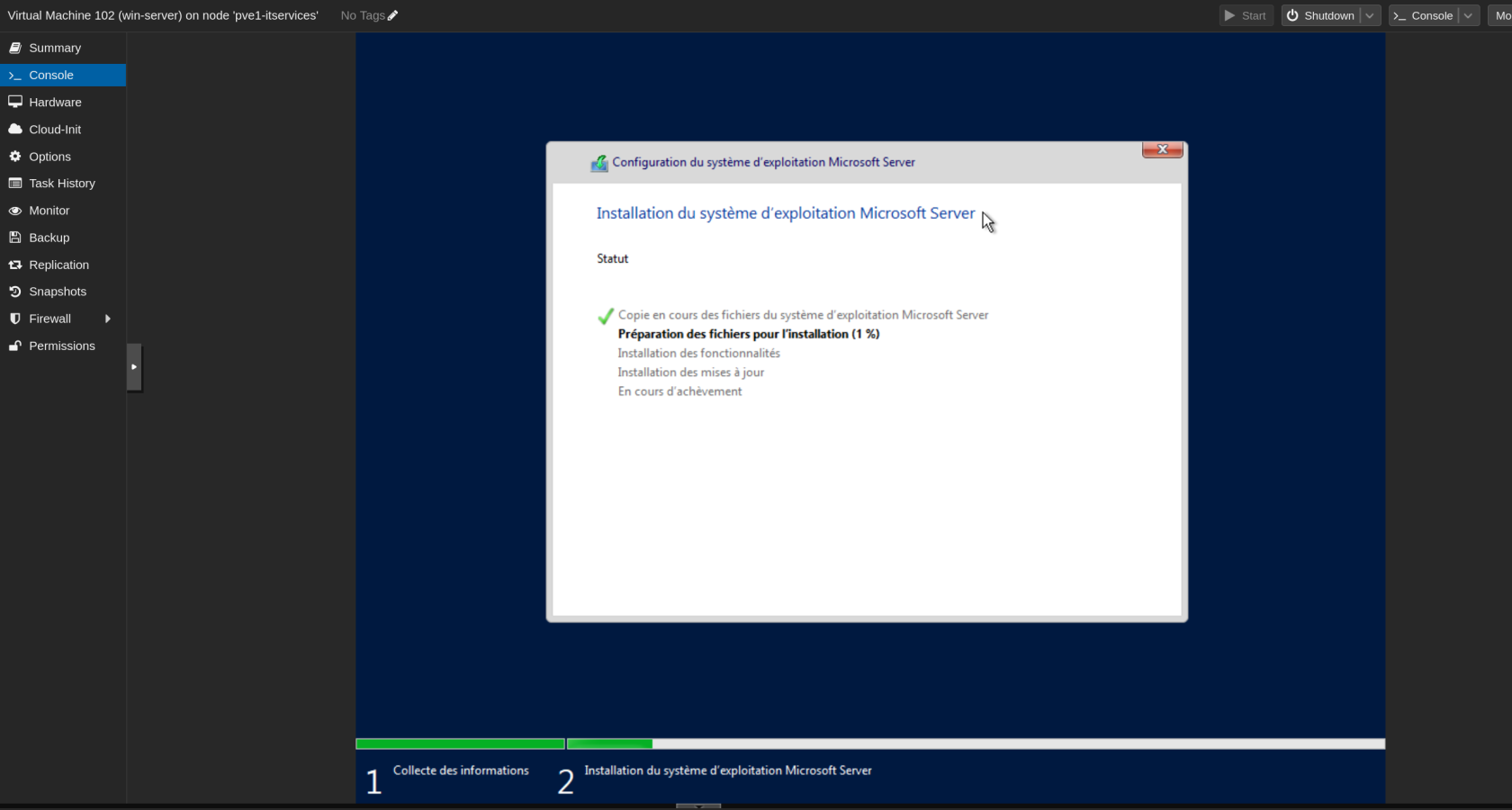

3.3 VM Windows Server 2022 (AD)

| Paramètre | Valeur |

|---|---|

| ID VM | 102 |

| Nom | win-server |

| ISO | Windows_Server_2022_eval.iso |

| OS Type | Windows 2022 |

| Disque | 60 Go, SCSI, VirtIO |

| CPU | 2 vCPU |

| RAM | 4096 Mo |

| Carte réseau | vmbr1 (réseau interne) |

Important : Ajouter le CD-ROM des drivers VirtIO pour Windows (iso disponible sur le site Proxmox) afin que Windows reconnaisse le disque VirtIO pendant l'installation.

3.4 VM Windows 10 Client 1 et 2

Créer deux VM identiques avec les paramètres suivants :

| Paramètre | Client 1 | Client 2 |

|---|---|---|

| ID VM | 102 | 103 |

| Nom | win10-client1 | win10-client2 |

| ISO | Windows10_eval.iso | Windows10_eval.iso |

| OS Type | Windows 10/2016 | Windows 10/2016 |

| Disque | 40 Go, SCSI | 40 Go, SCSI |

| CPU | 2 vCPU | 2 vCPU |

| RAM | 2048 Mo | 2048 Mo |

| Carte réseau | vmbr1 | vmbr1 |

3.5 VM Zabbix (Ubuntu Server)

| Paramètre | Valeur |

|---|---|

| ID VM | 104 |

| Nom | zabbix |

| ISO | ubuntu-22.04-live-server-amd64.iso |

| OS Type | Linux 6.x - 2.6 Kernel |

| Disque | 30 Go, SCSI |

| CPU | 2 vCPU |

| RAM | 2048 Mo |

| Carte réseau | vmbr1 (réseau interne) |

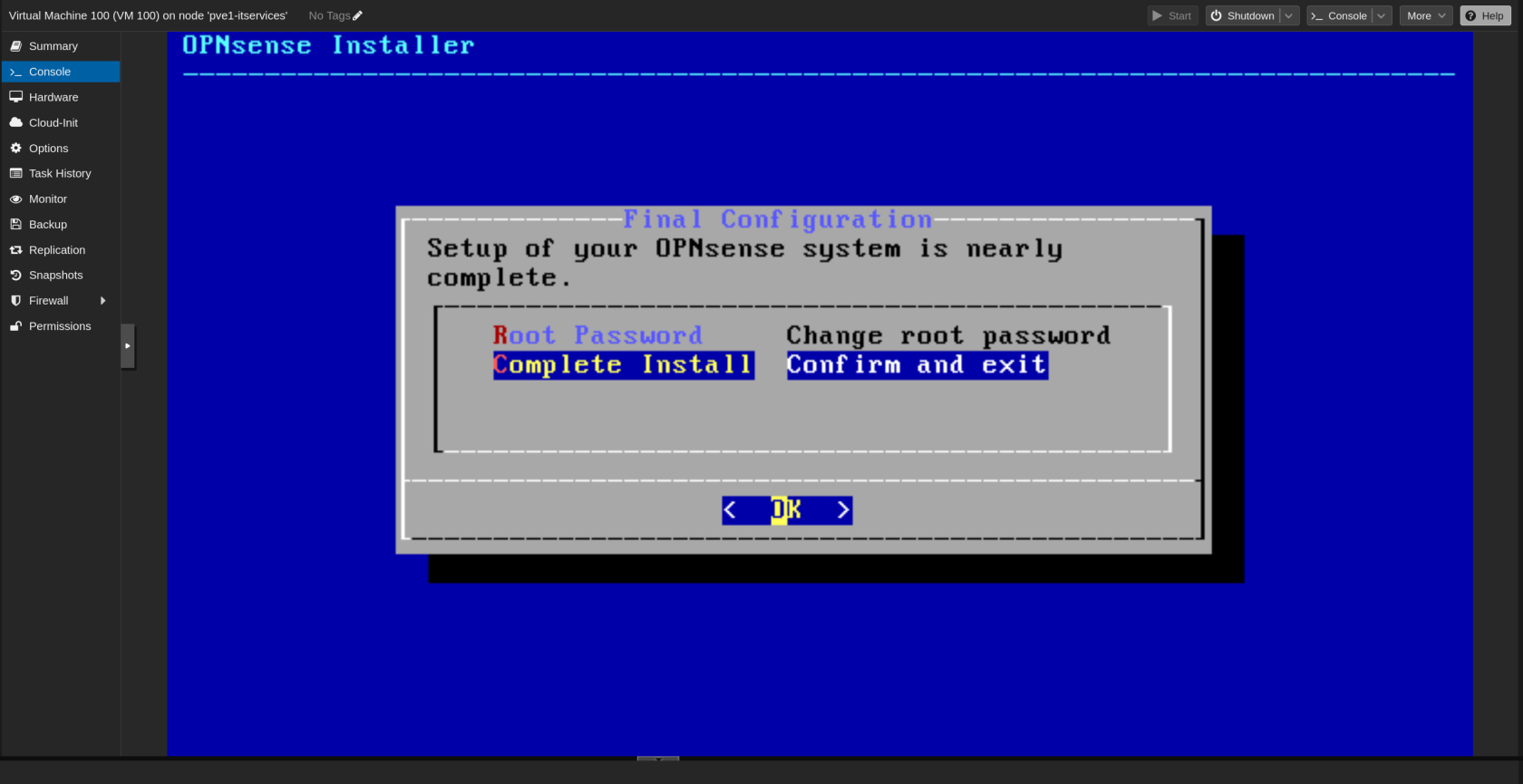

4. Installation et configuration d'OPNsense

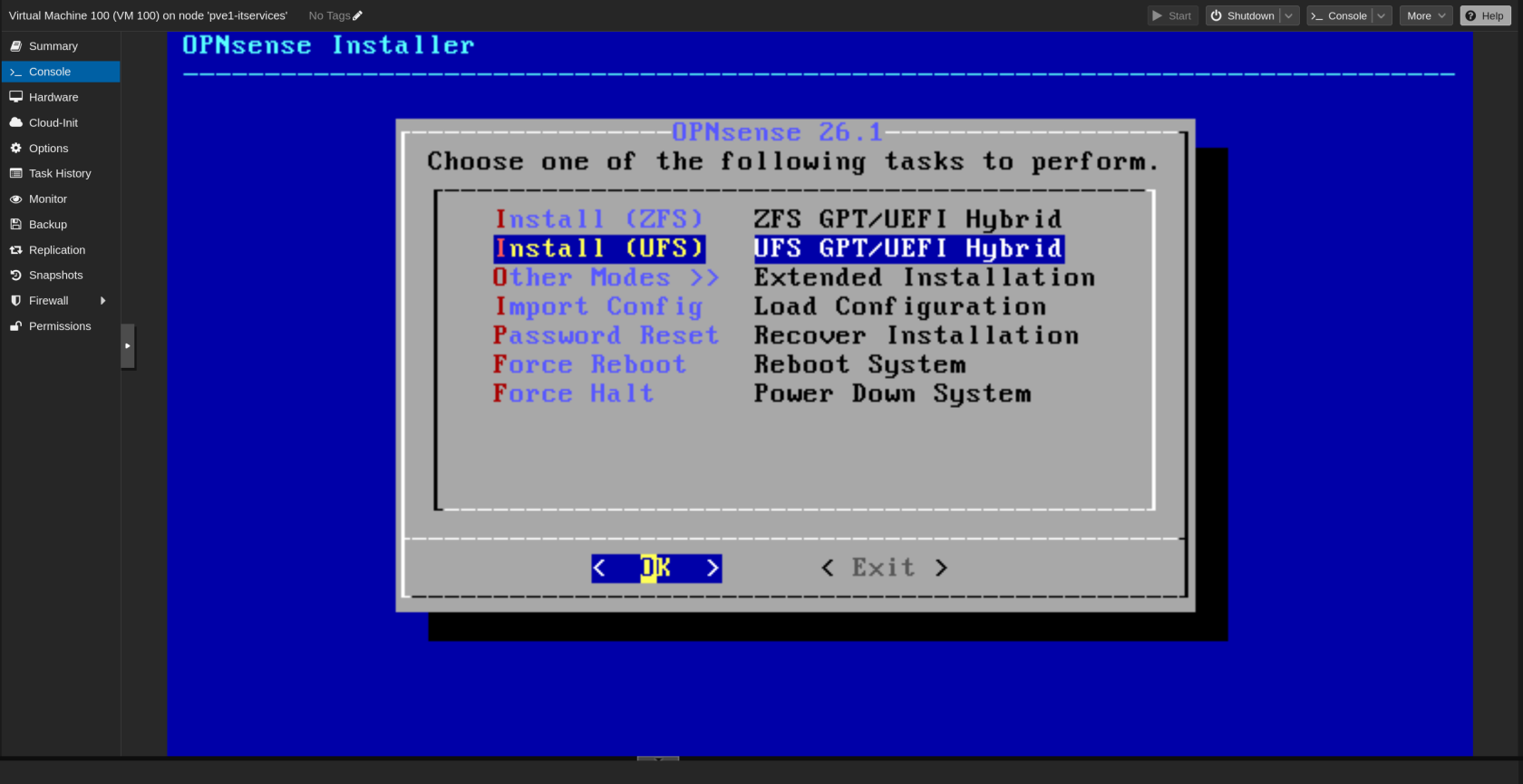

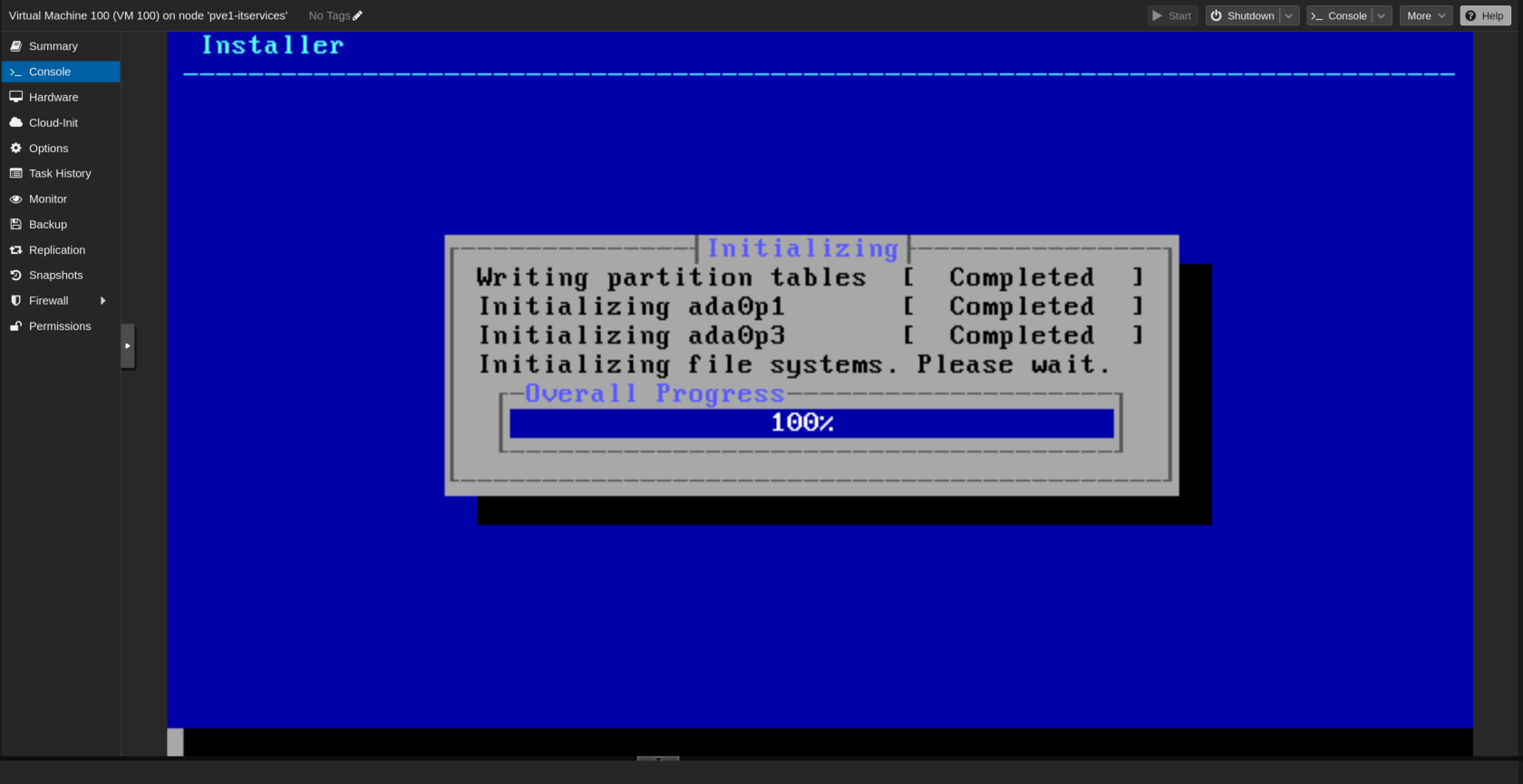

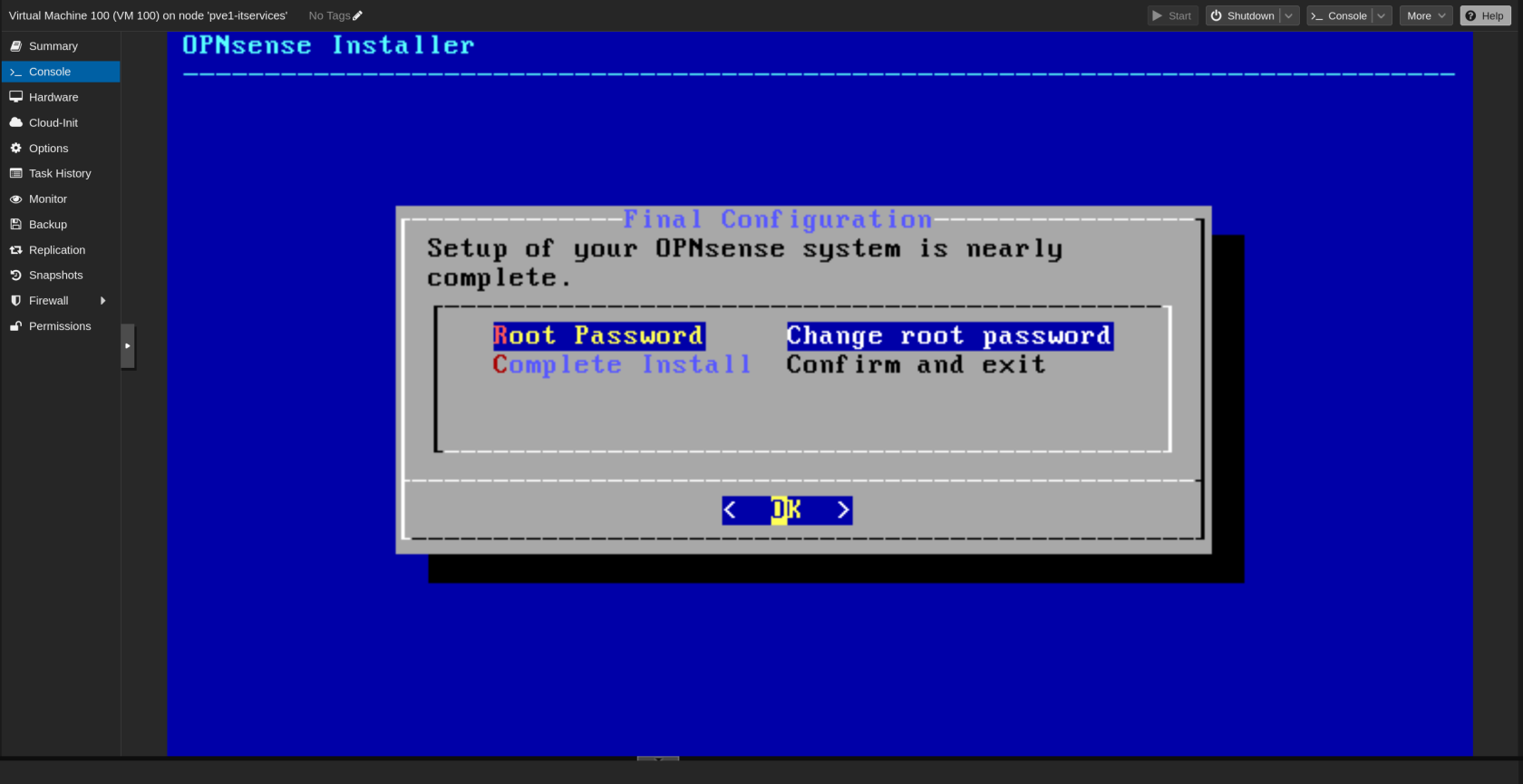

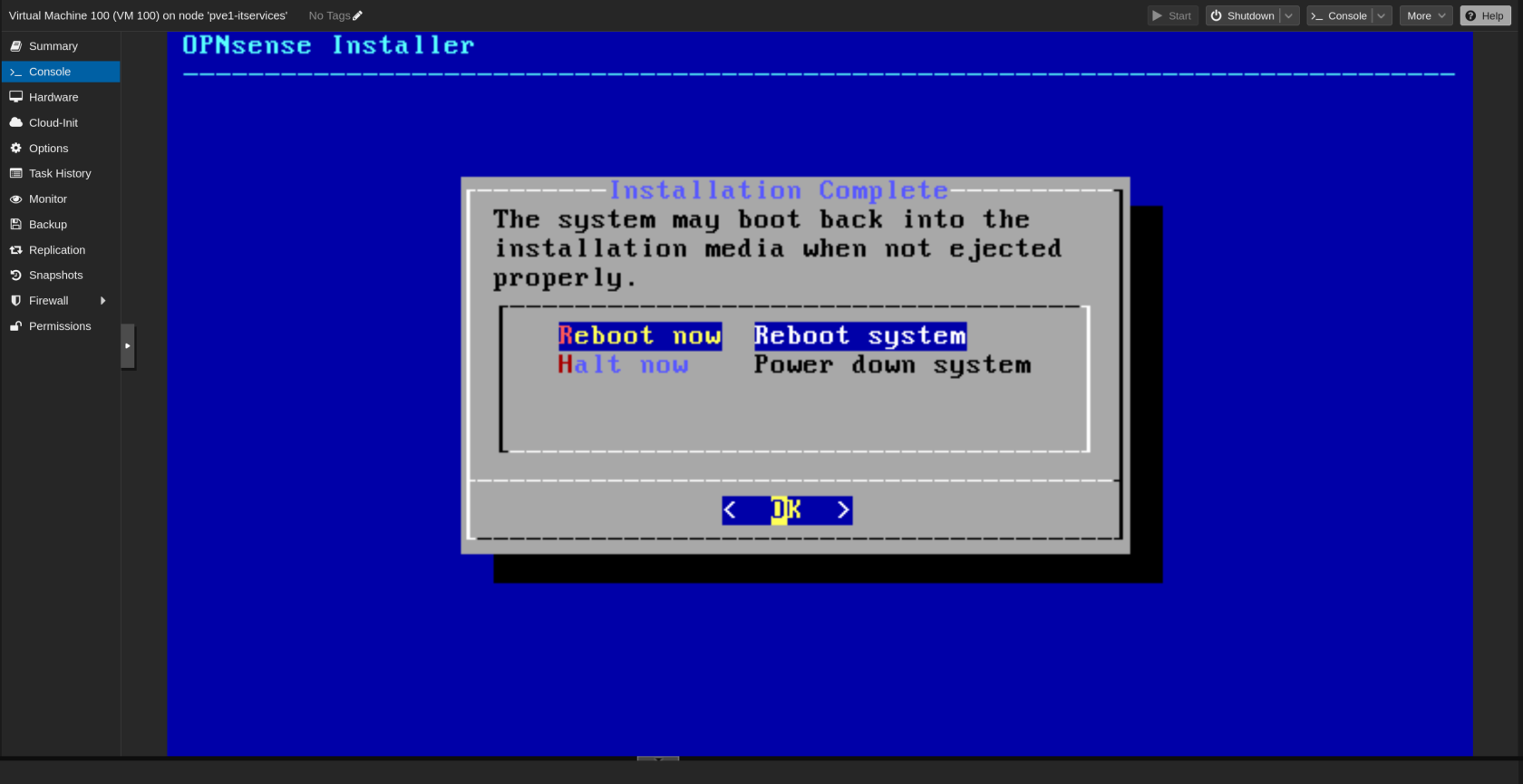

4.1 Installation d'OPNsense

- Démarrer la VM OPNsense depuis l'interface Proxmox

- Lors du démarrage, à l'invite de login, utiliser :

installer/opnsense - Suivre l'assistant d'installation :

- Changer mot de passe root

- Puis confirmer et quitter

- Redémarrer la machine pour finaliser l'installation du sytème

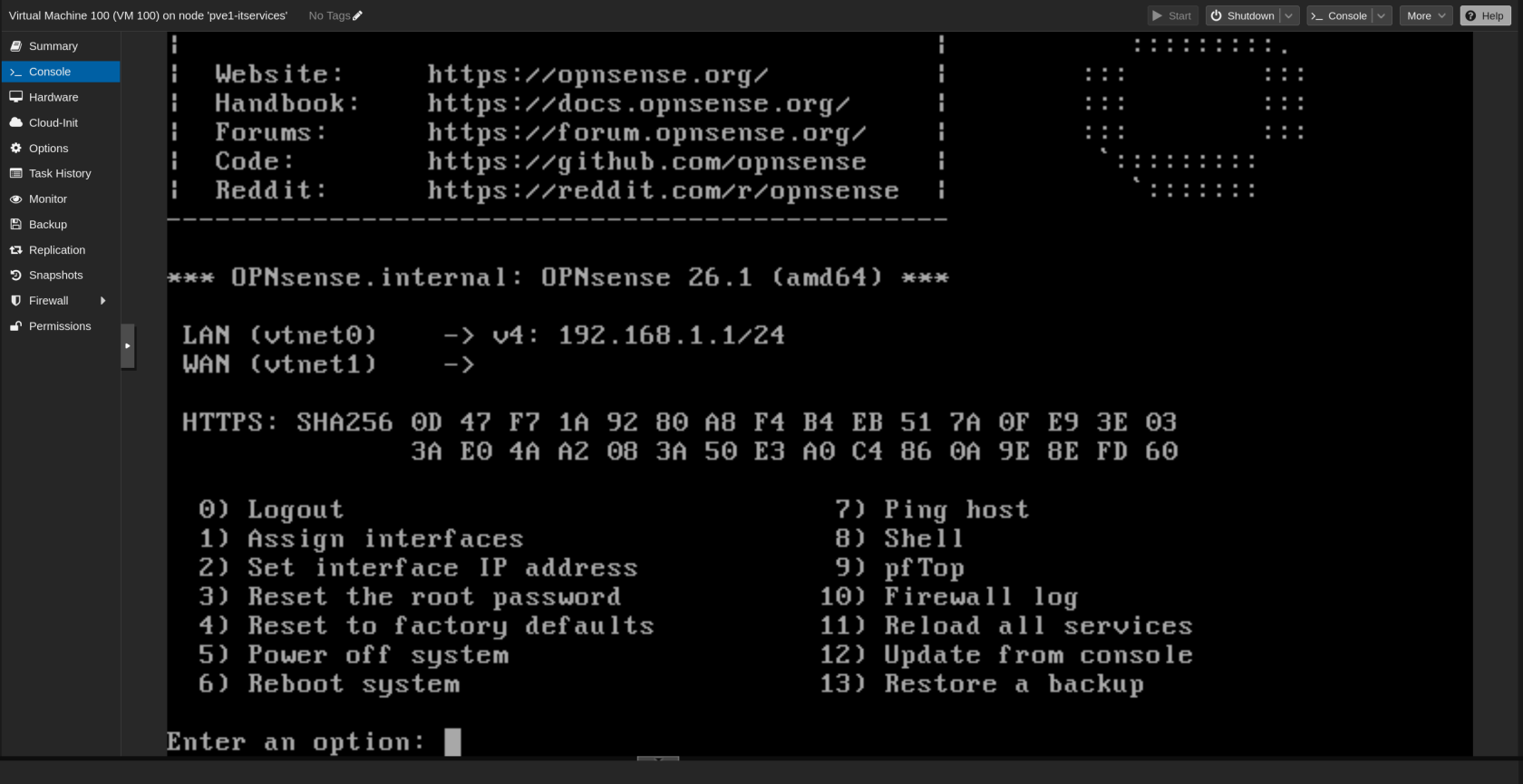

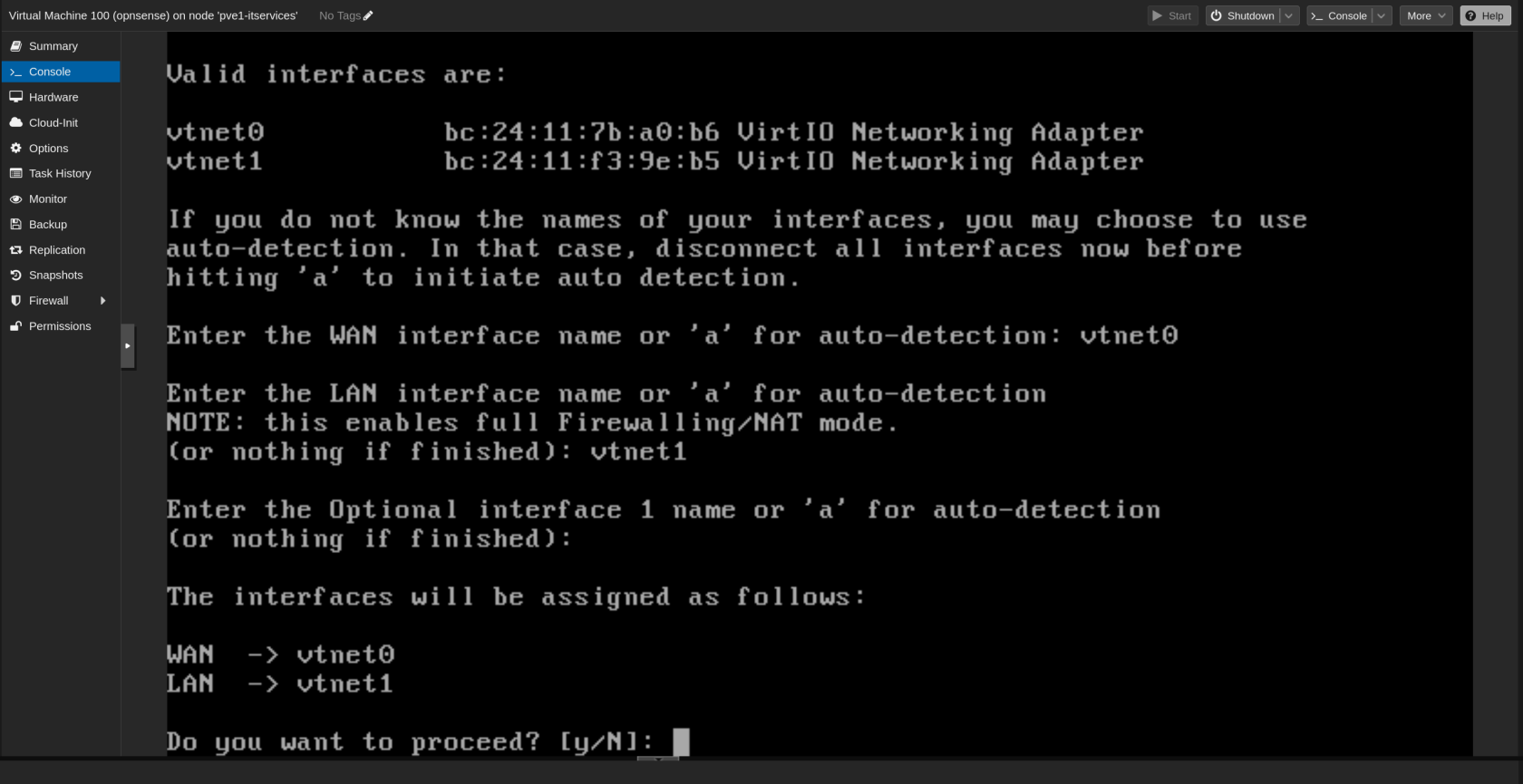

4.2 Configuration des interfaces réseau

Au premier démarrage, OPNsense affiche un menu numéroté.

Option 1 – Assigner les interfaces

Do you want to configure LAGGs? -> No

Do you want to configure VLANs? -> No

WAN interface: vtnet0 (correspond à vmbr0 - connectée à Internet)

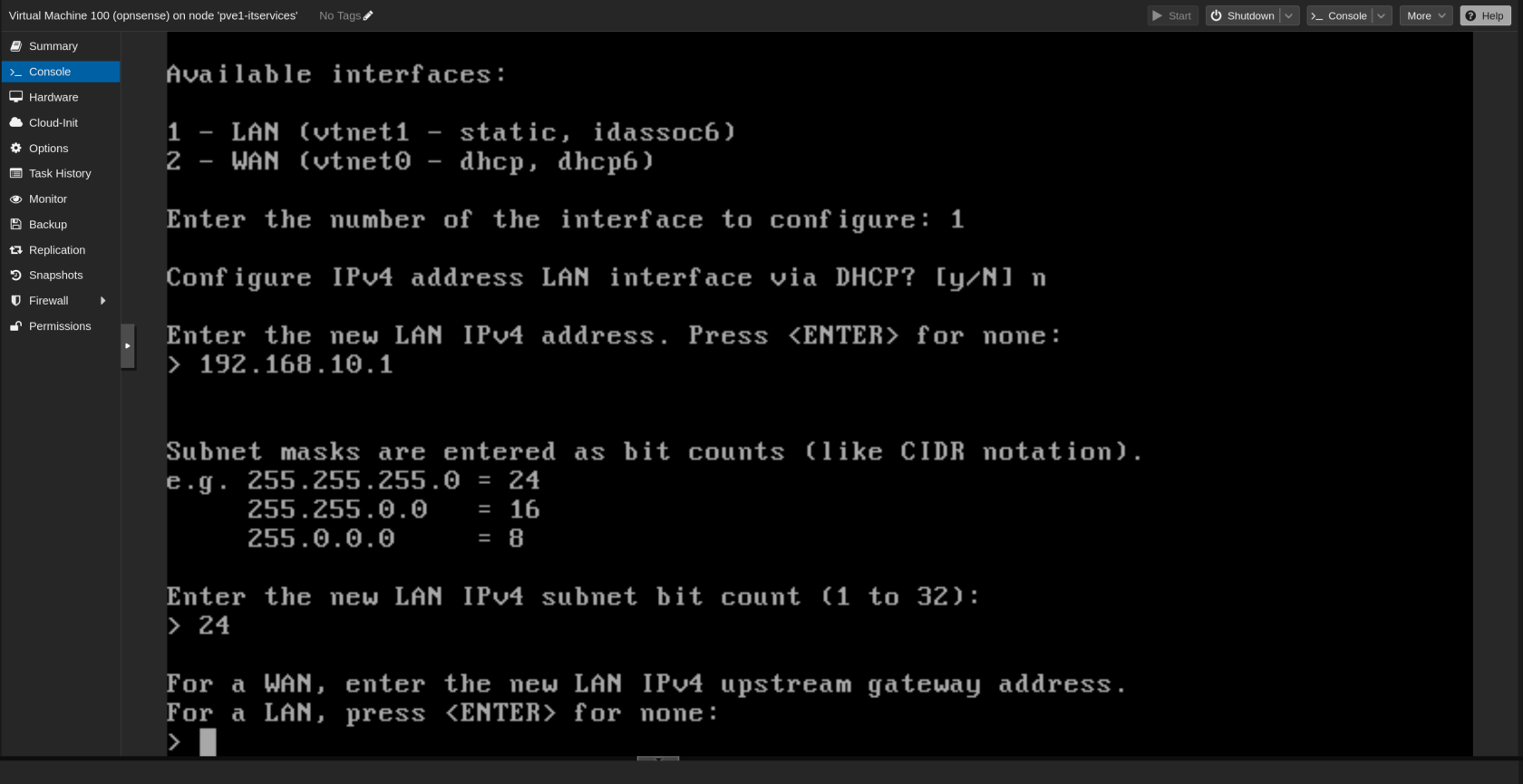

LAN interface: vtnet1 (correspond à vmbr1 - réseau interne)Option 2 – Configurer les adresses IP

Configurer le LAN :

Interface LAN -> adresse IP : 192.168.10.1

Masque : 24

Passerelle LAN : (laisser vide)

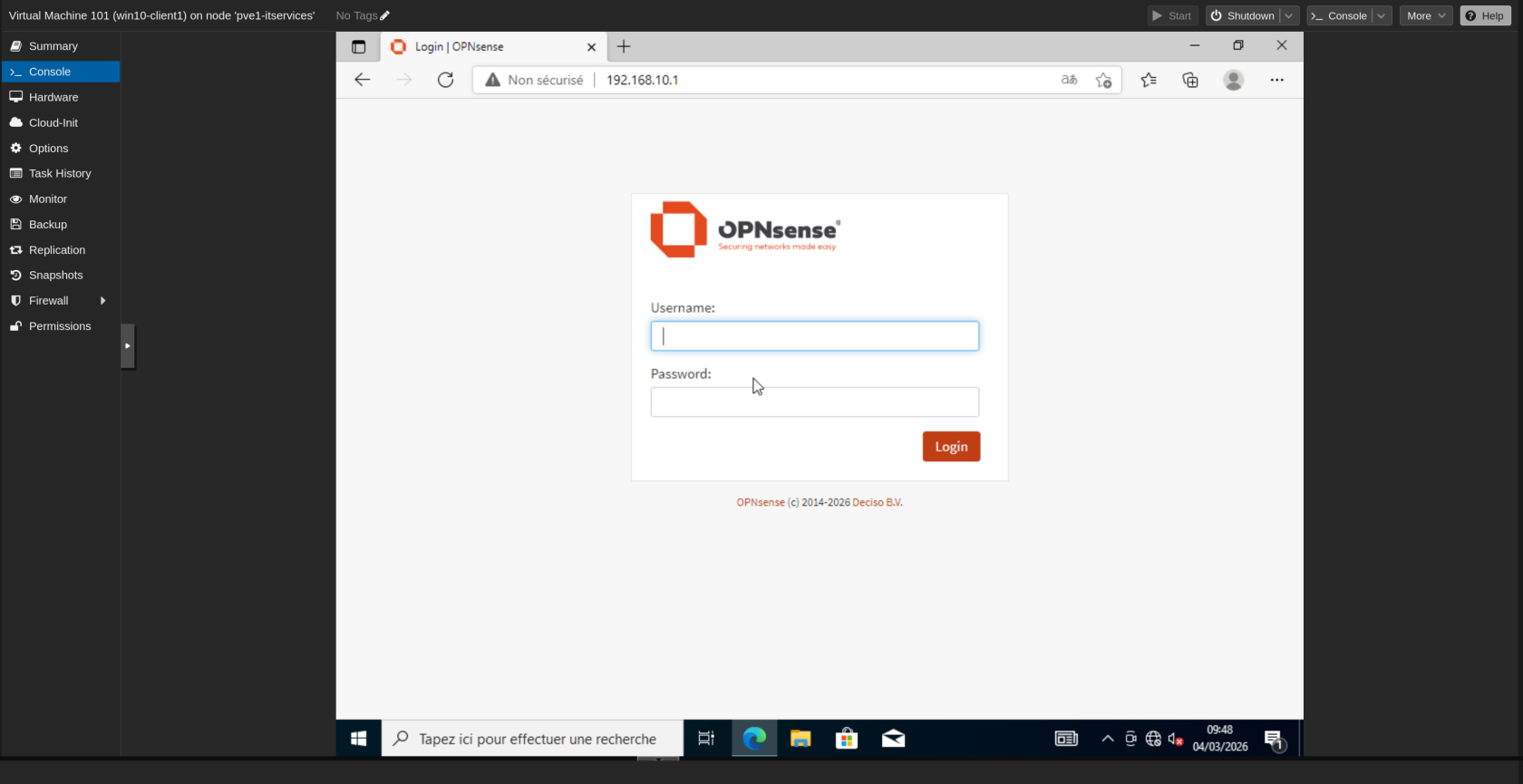

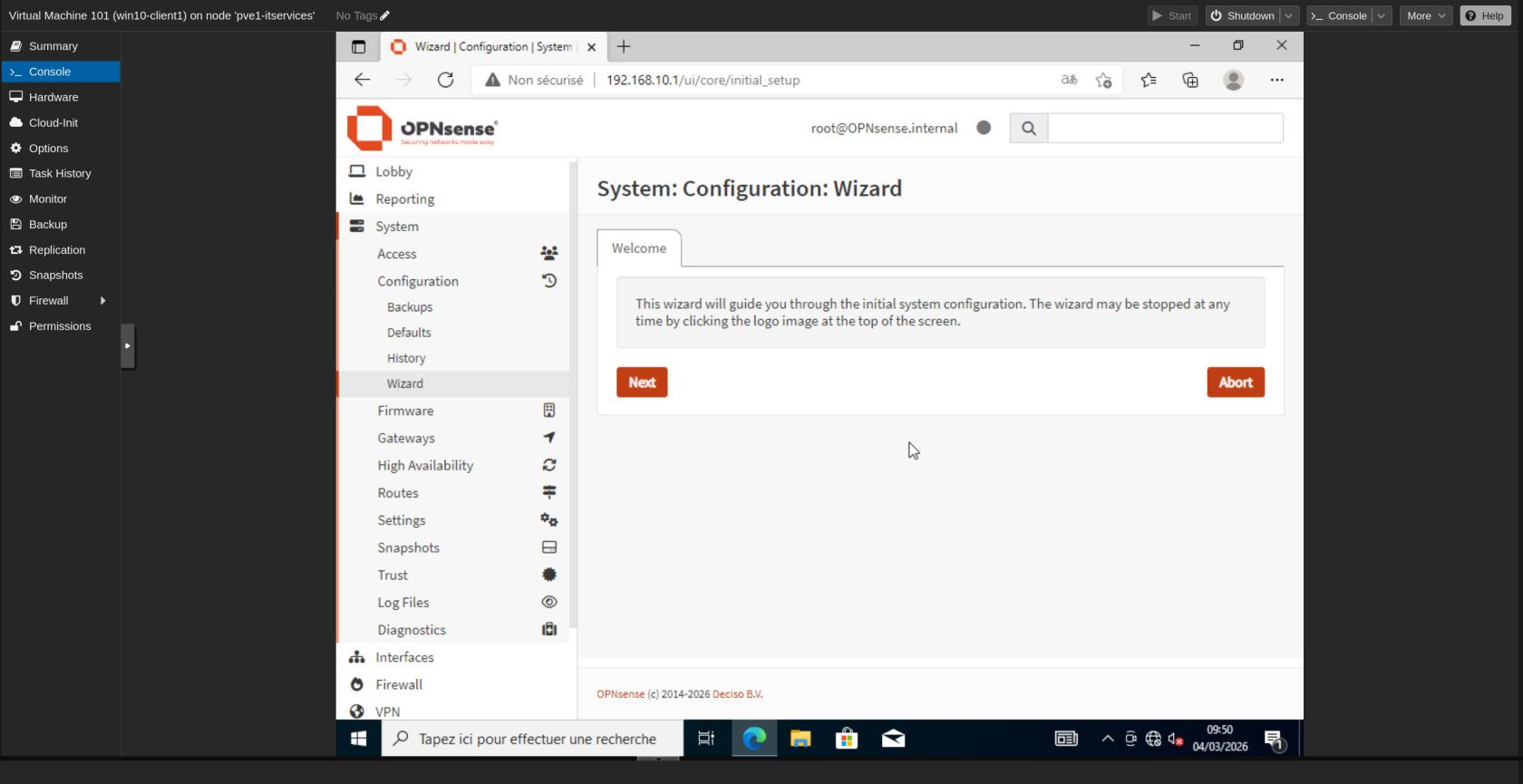

DHCP sur LAN : Non (le DHCP sera géré par Windows Server)4.3 Accès à l'interface web d'OPNsense

Depuis une VM Windows 10 déjà installée et sur le réseau interne :

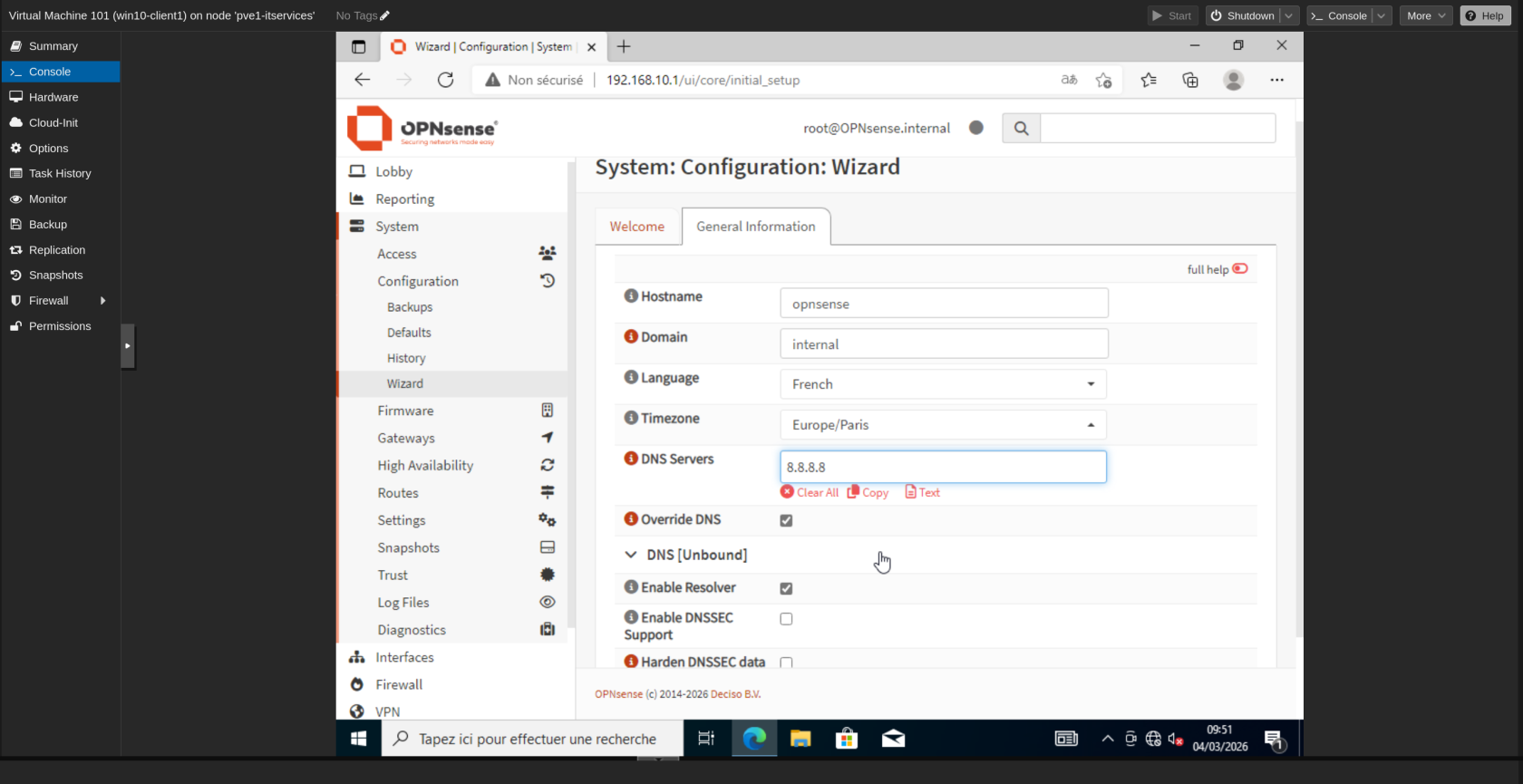

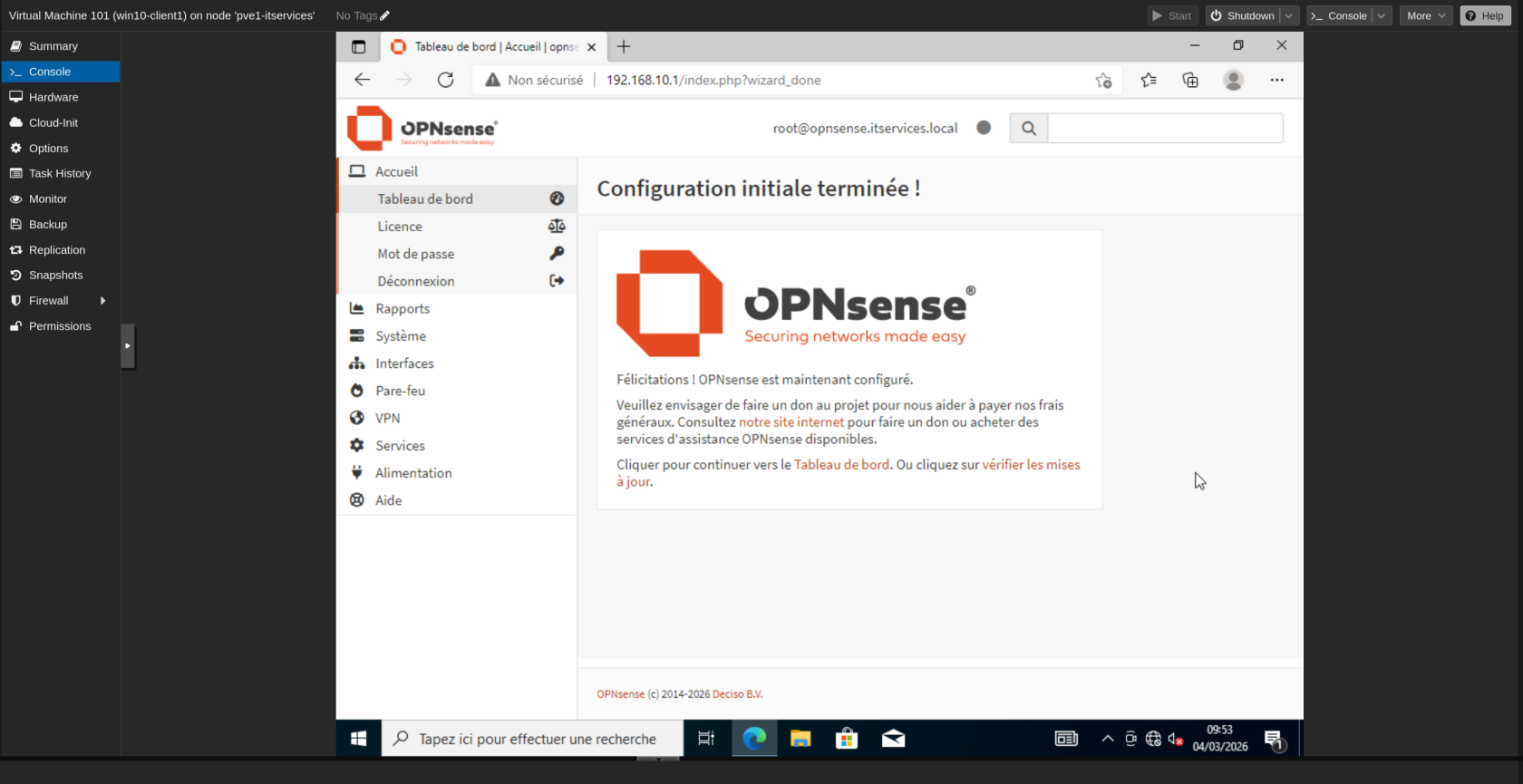

A la première connexion, un assistant de configuration se lance. Renseigner :

- Hostname :

opnsense - Domaine :

itservices.local - DNS :

8.8.8.8 - Fuseau horaire : Europe/Paris

- Changer le mot de passe root

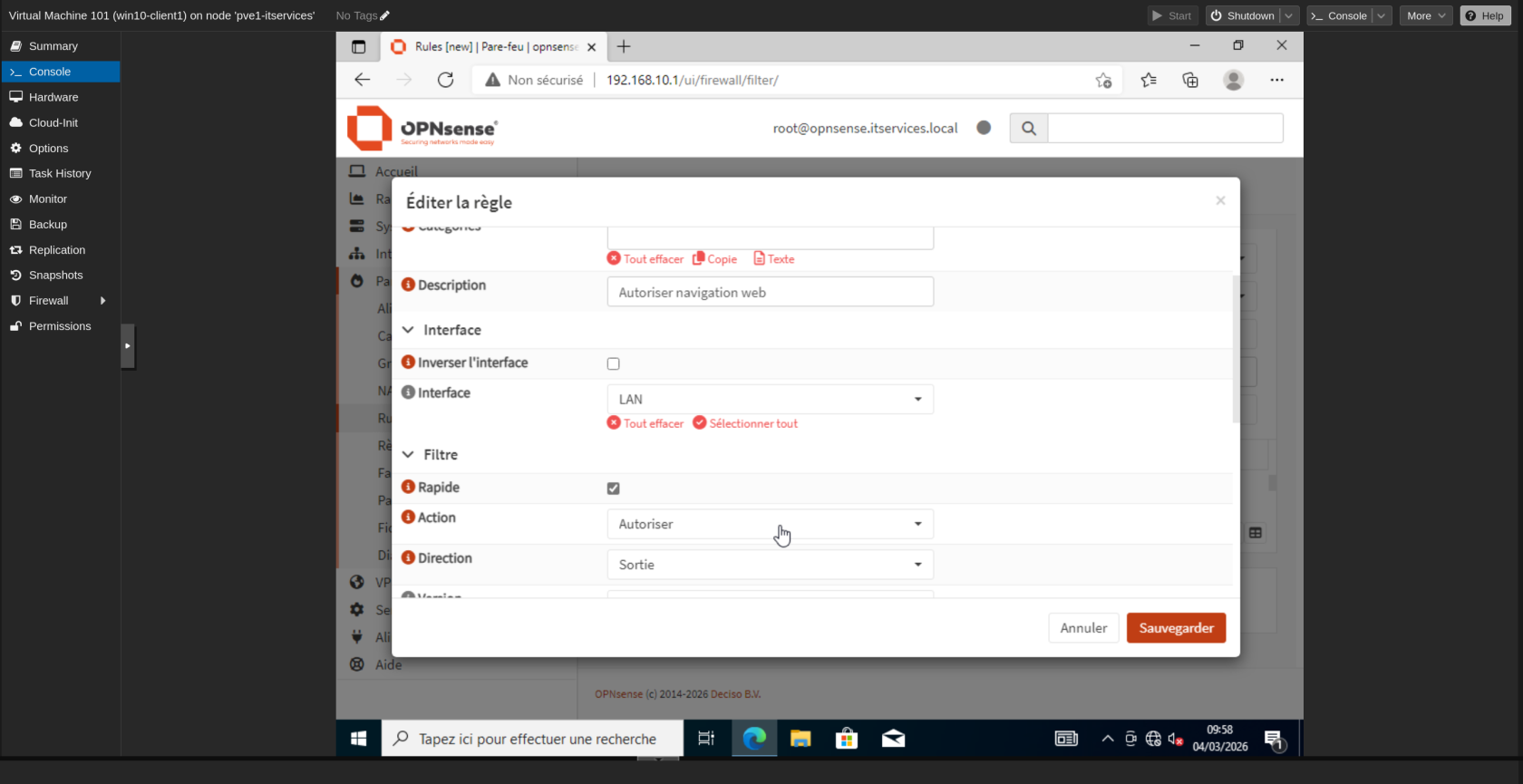

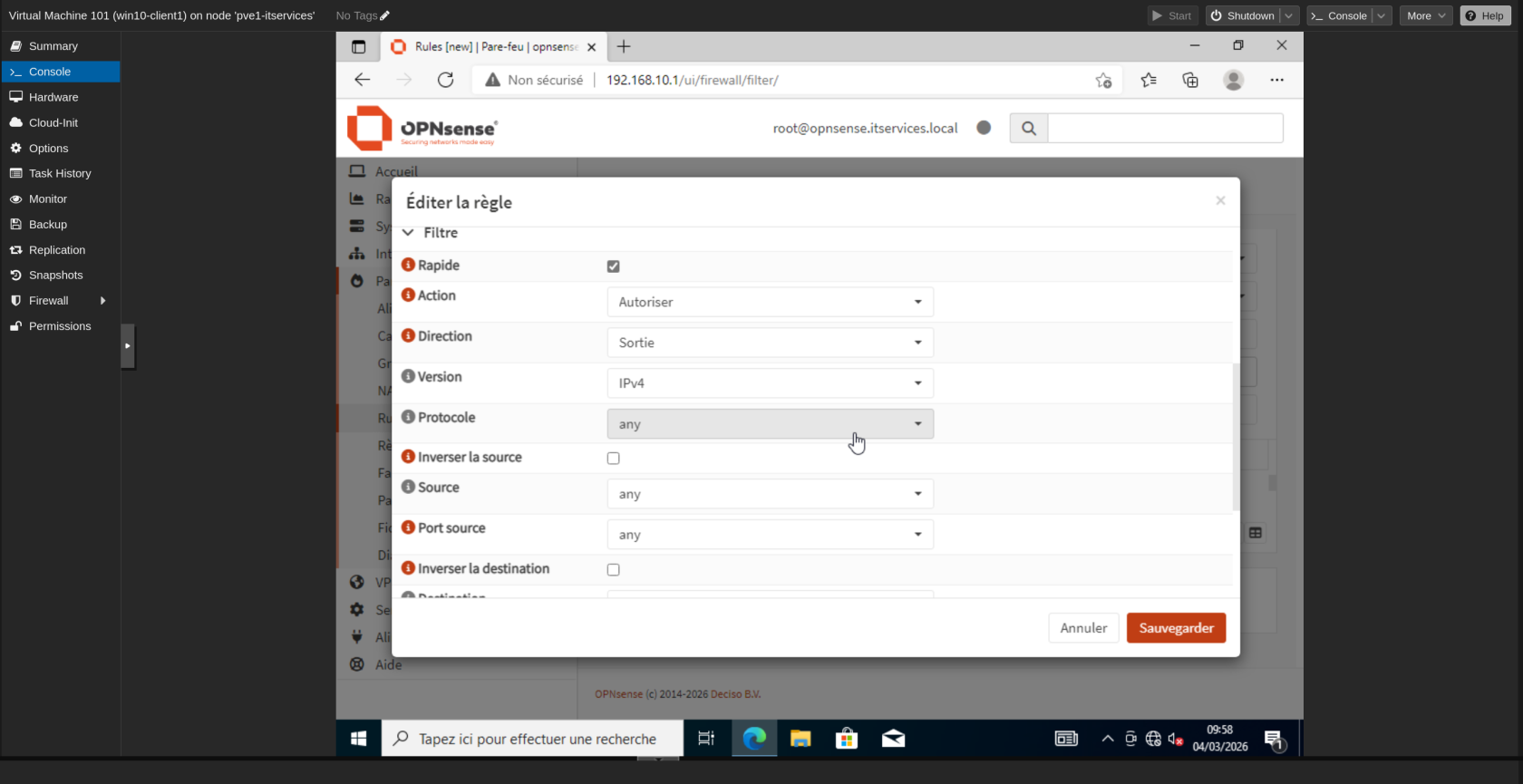

4.4 Configuration des règles de pare-feu

Les règles de base sont créées dans Firewall > Rules.

Règles LAN (réseau interne vers Internet) :

| Règle | Source | Destination | Port | Action |

|---|---|---|---|---|

| Autoriser navigation web | LAN net | any | 80, 443 | Allow |

| Autoriser DNS | LAN net | any | 53 | Allow |

| Autoriser RDP (administration) | 192.168.10.2 | any | 3389 | Allow |

| Bloquer tout le reste | LAN net | any | any | Block |

exemple de configuration d'une règle :

Règles WAN (depuis Internet) :

Par défaut, OPNsense bloque toutes les connexions entrantes depuis WAN. Aucune règle entrante n'est nécessaire dans ce projet.

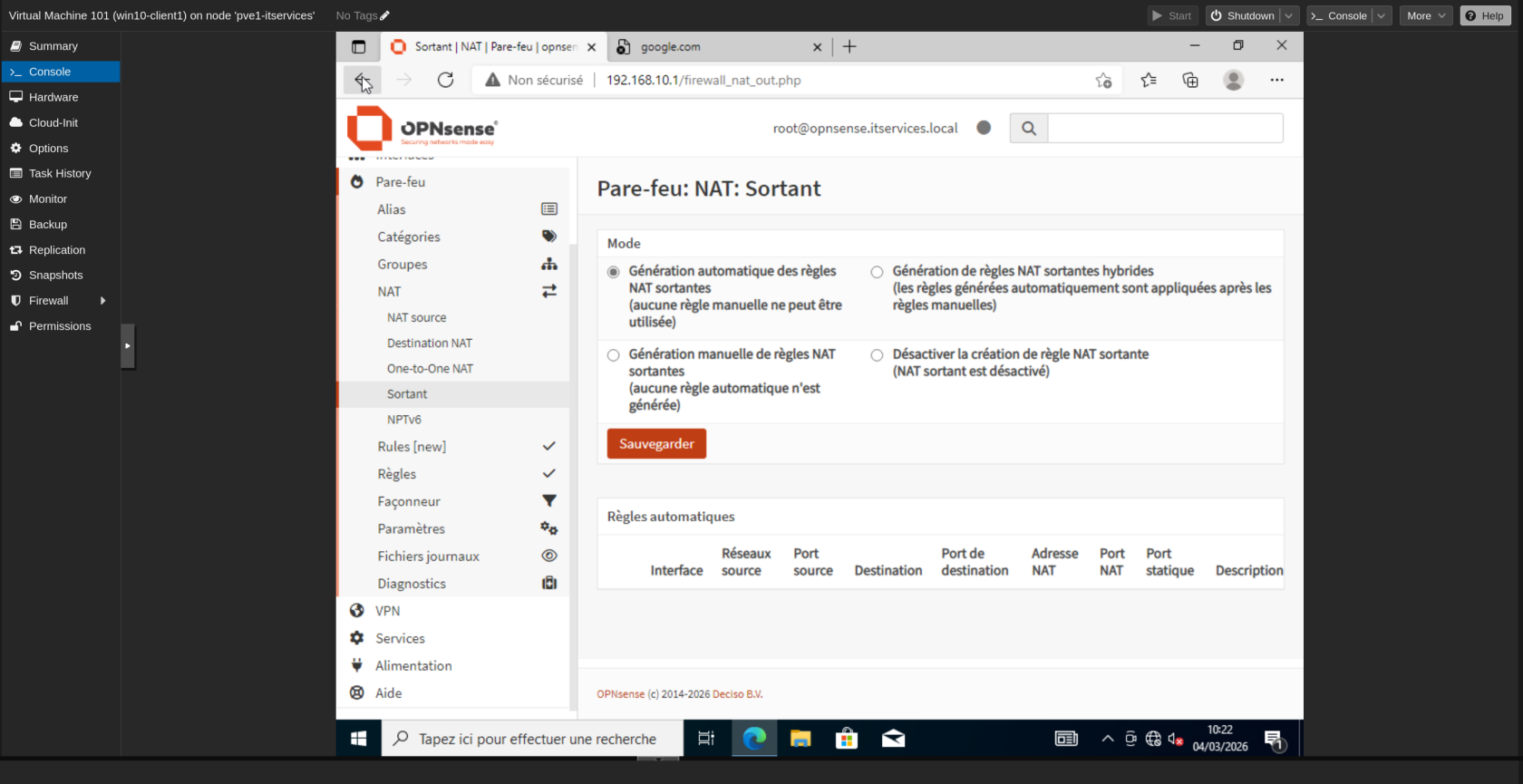

4.5 Configuration du NAT (accès Internet)

Le NAT (Network Address Translation) permet aux VM du réseau interne d'accéder à Internet via l'adresse IP publique du serveur.

Aller dans Firewall > NAT > Outbound :

- Mode : Automatic outbound NAT (activé par défaut)

Cela suffit pour que les VM puissent accéder à Internet.

5. Installation et configuration de l'Active Directory

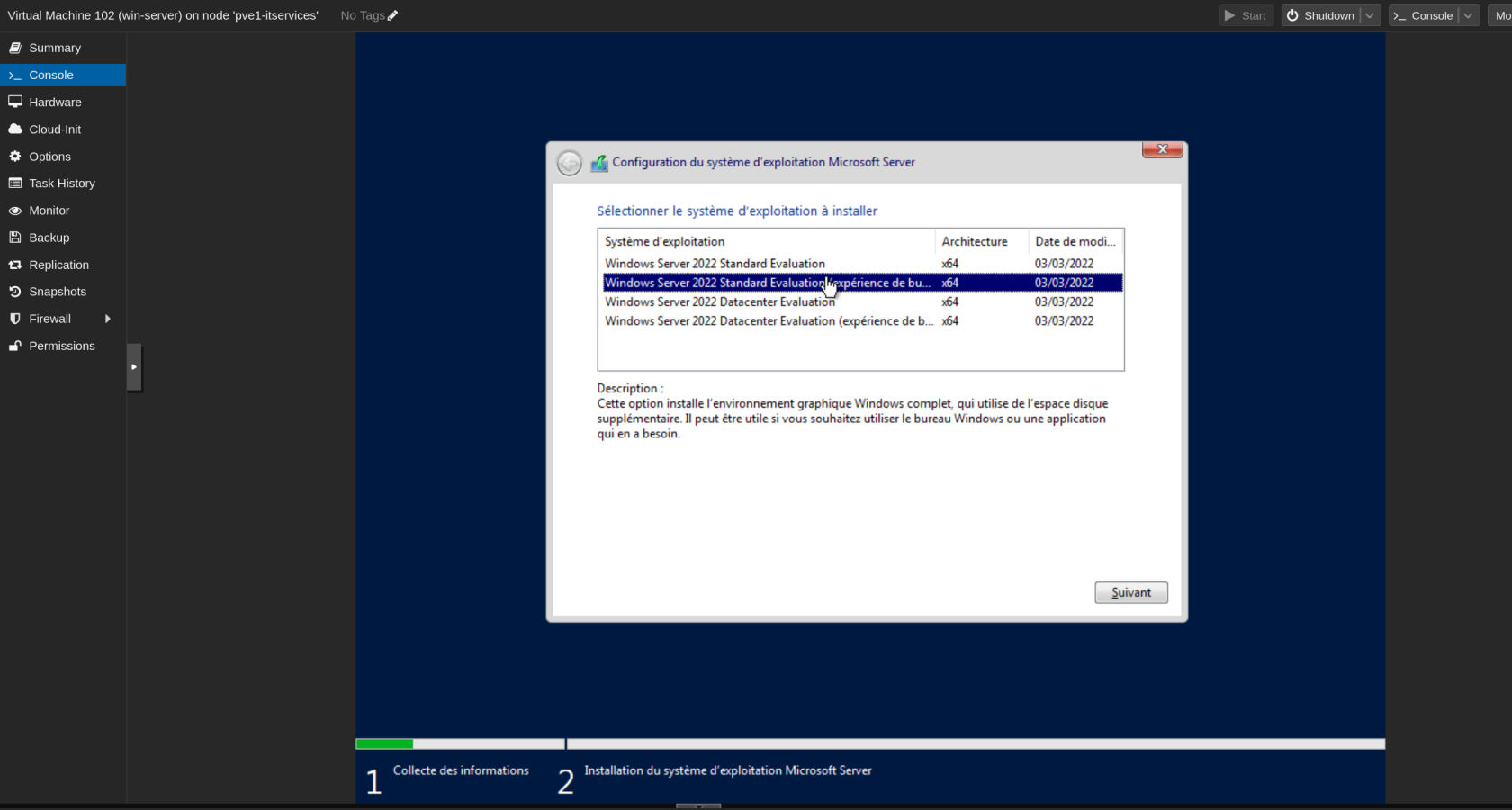

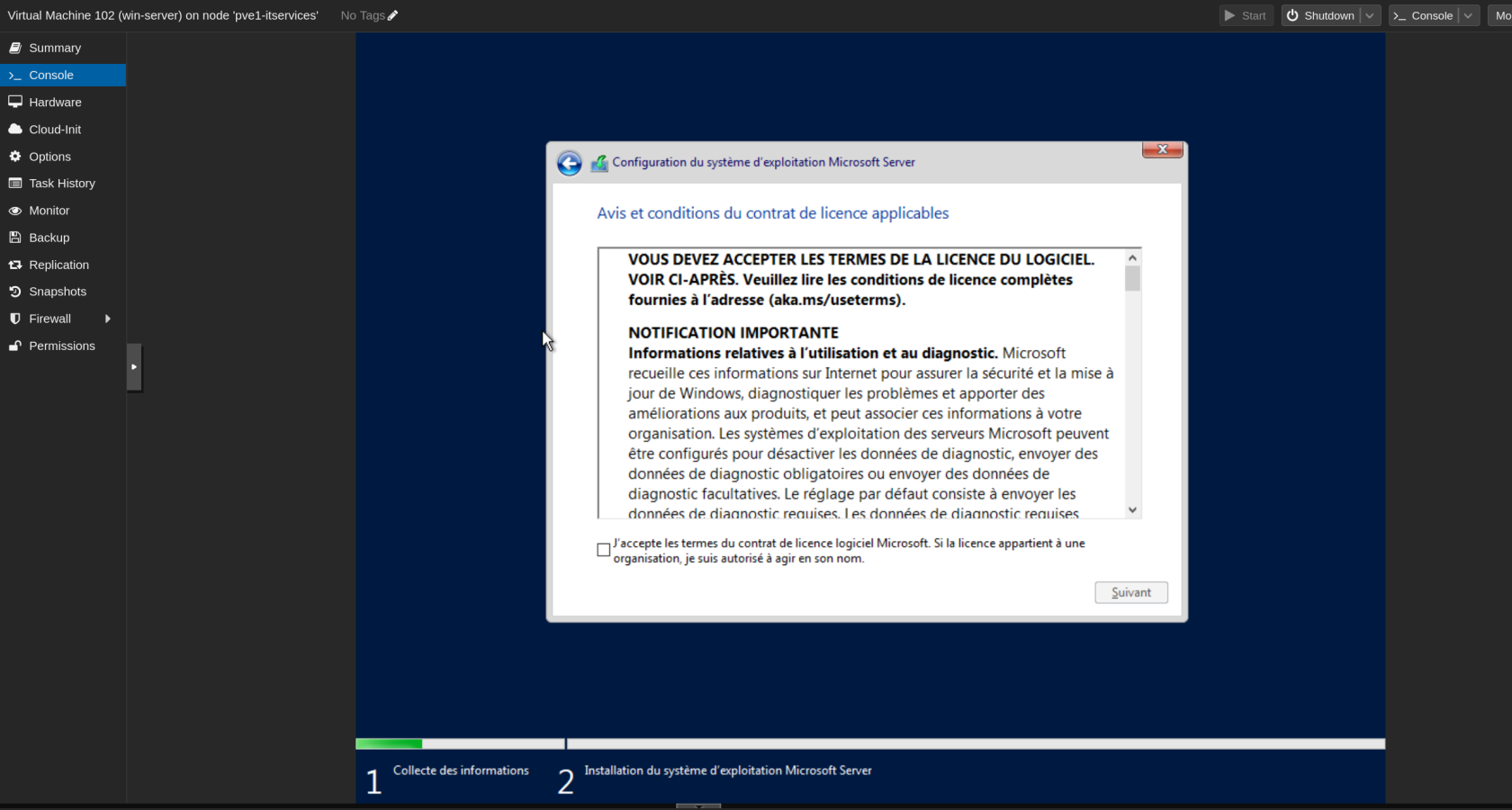

5.1 Installation de Windows Server 2022

- Démarrer la VM Windows Server

- Lors de l'installation, choisir Windows Server 2022 Standard (Desktop Experience) et accepter le contrat d'utilisation

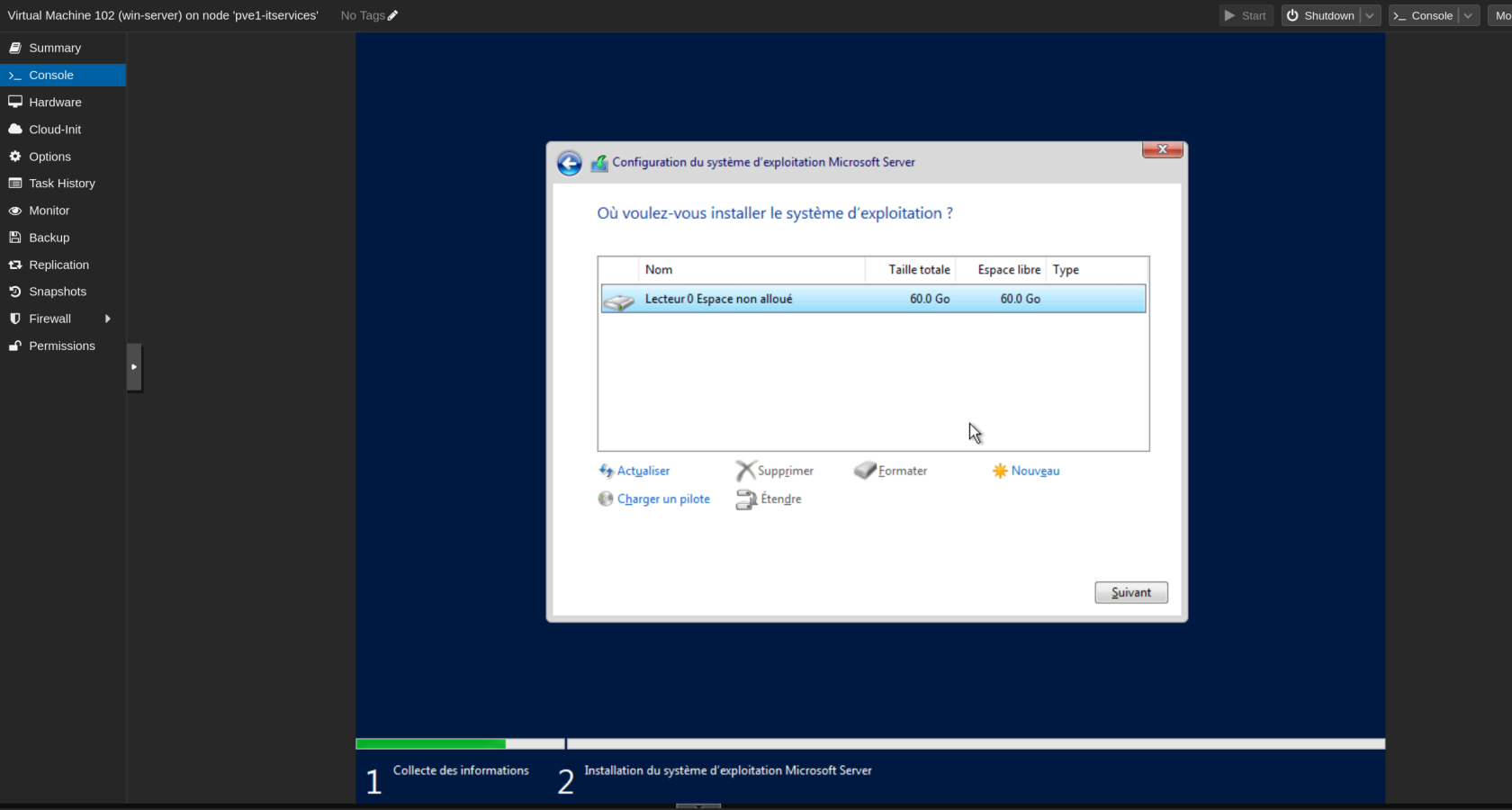

- Choisir Personnalisée pour l'installation

- Sélectionner le disque et lancer l'installation

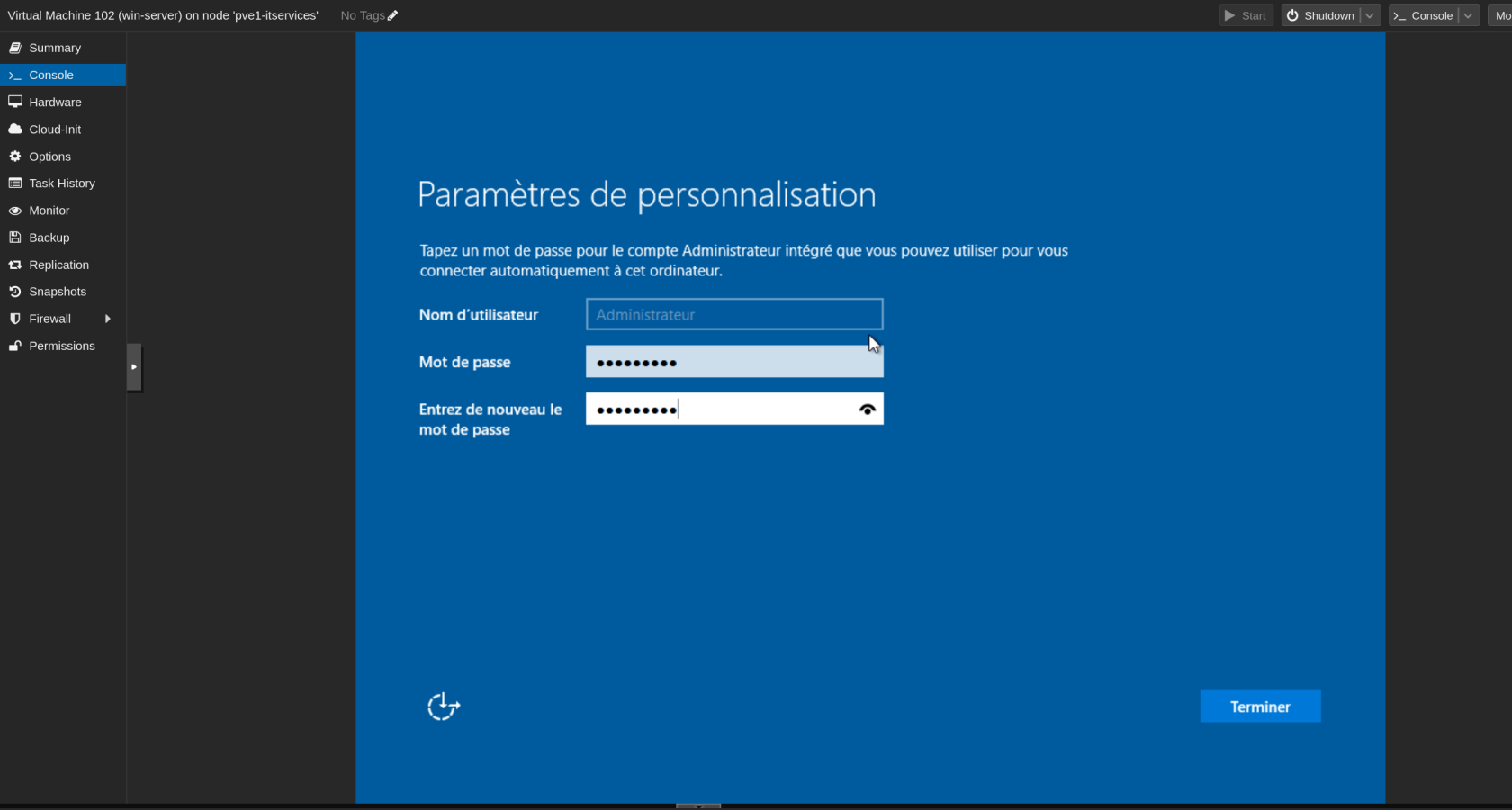

5.2 Configuration post-installation

Après l'installation, dans le gestionnaire de serveur :

Configurer le mot de passe du compte local :

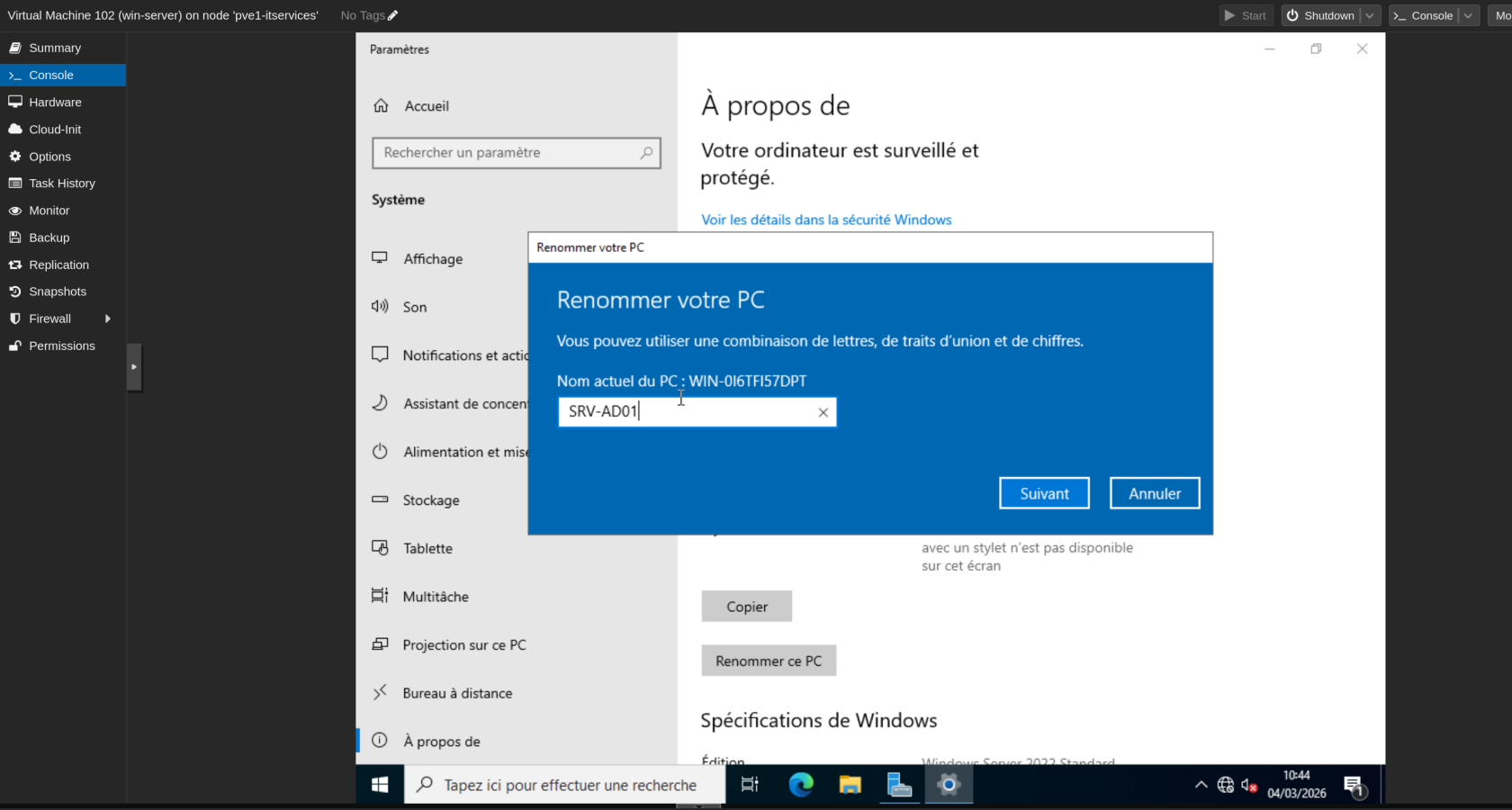

Renommer le serveur :

- Panneau de configuration > Système > Modifier les paramètres

- Nom de l'ordinateur :

SRV-AD01 - Redémarrer (directement sinon les modifications ne prendront pas effet)

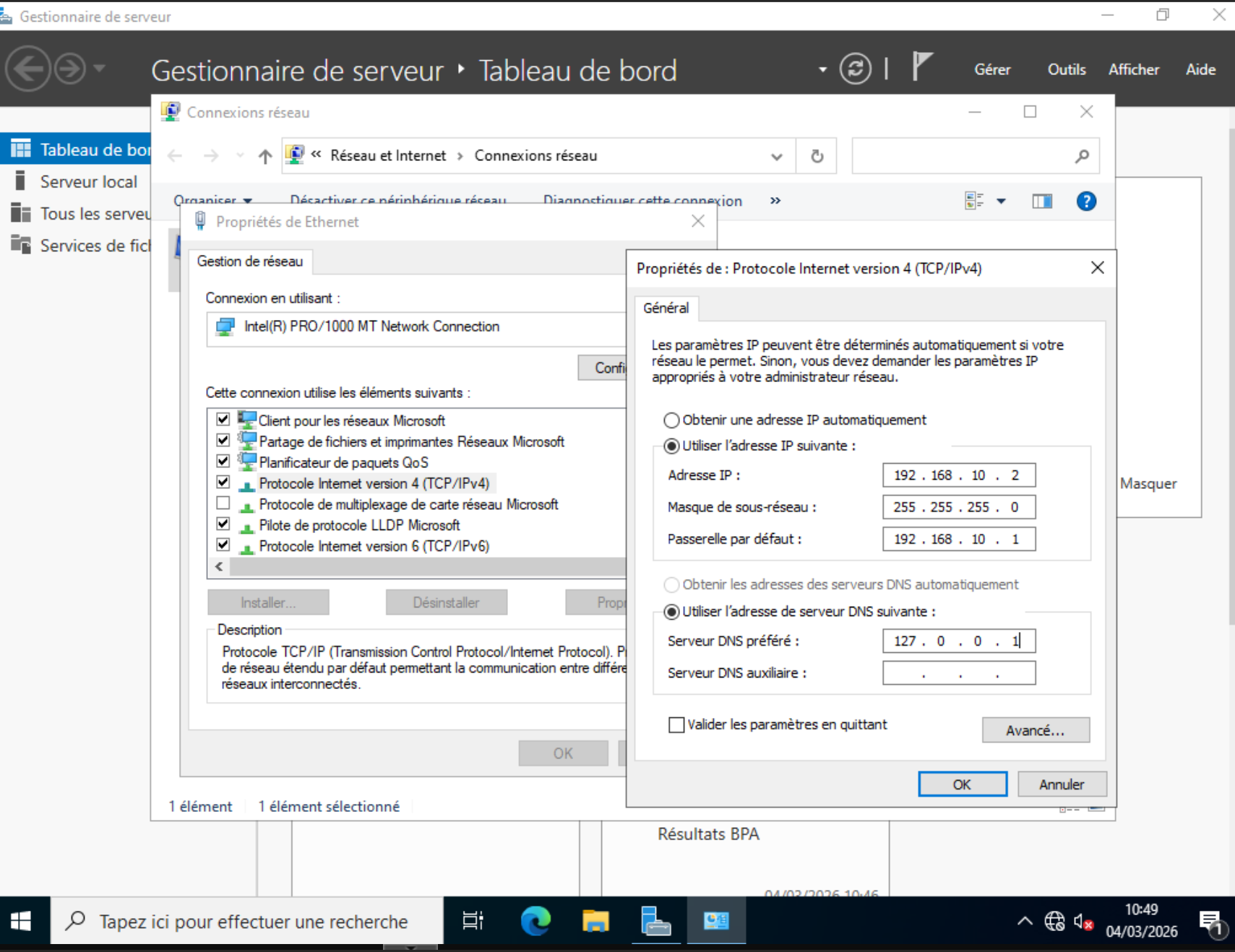

Configurer l'IP statique :

- Carte réseau > Propriétés > IPv4

- IP :

192.168.10.2| Masque :255.255.255.0| Passerelle :192.168.10.1| DNS préféré :127.0.0.1

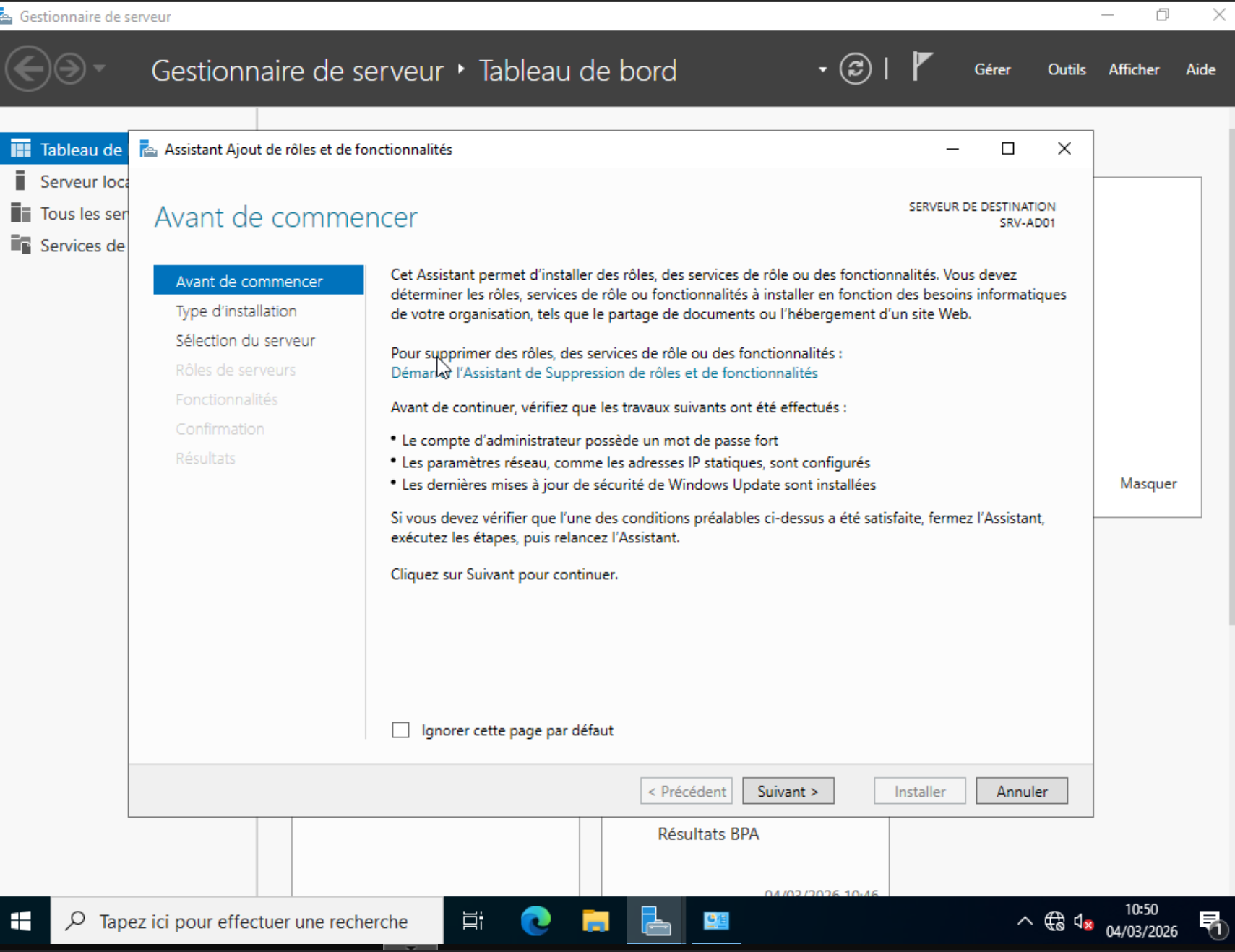

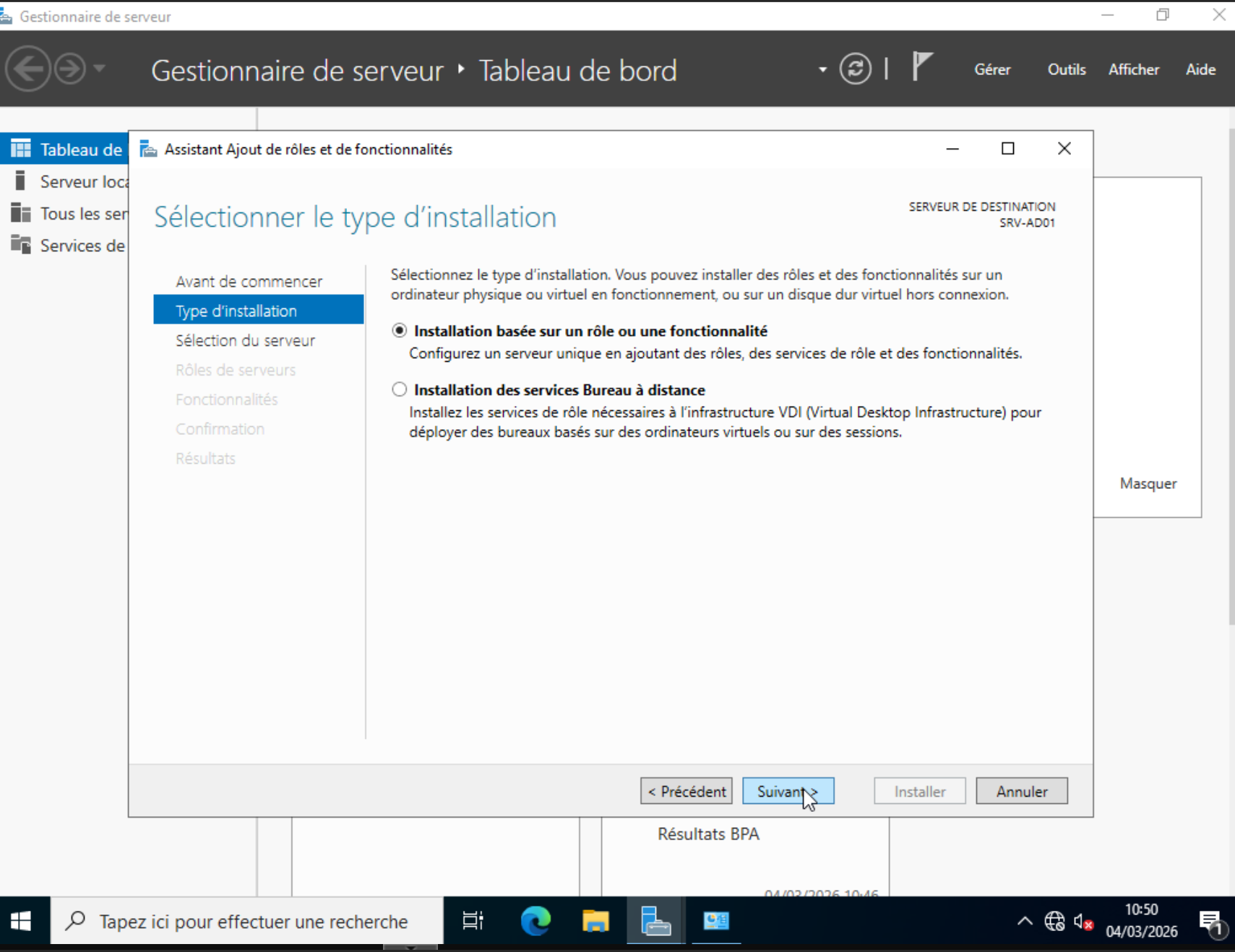

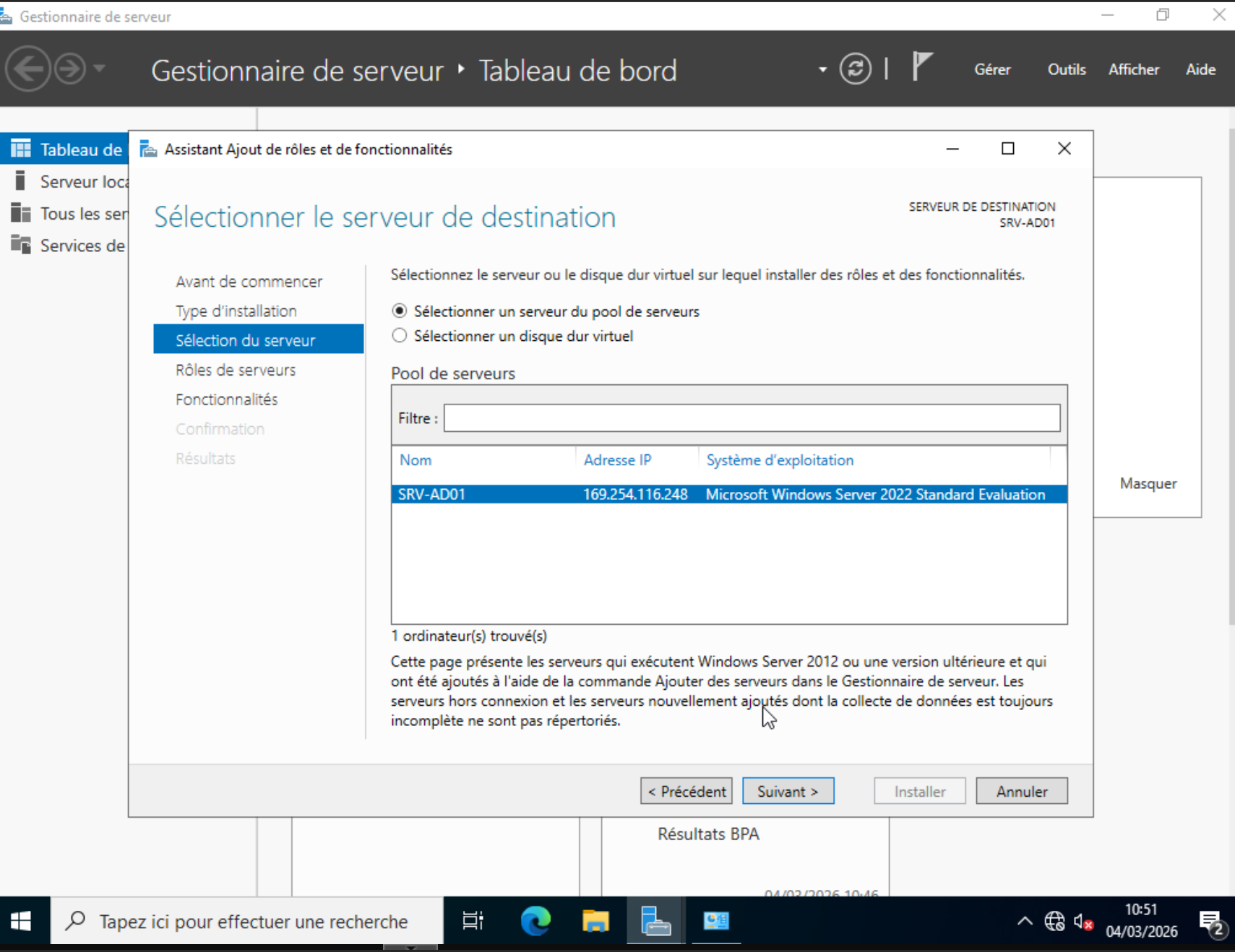

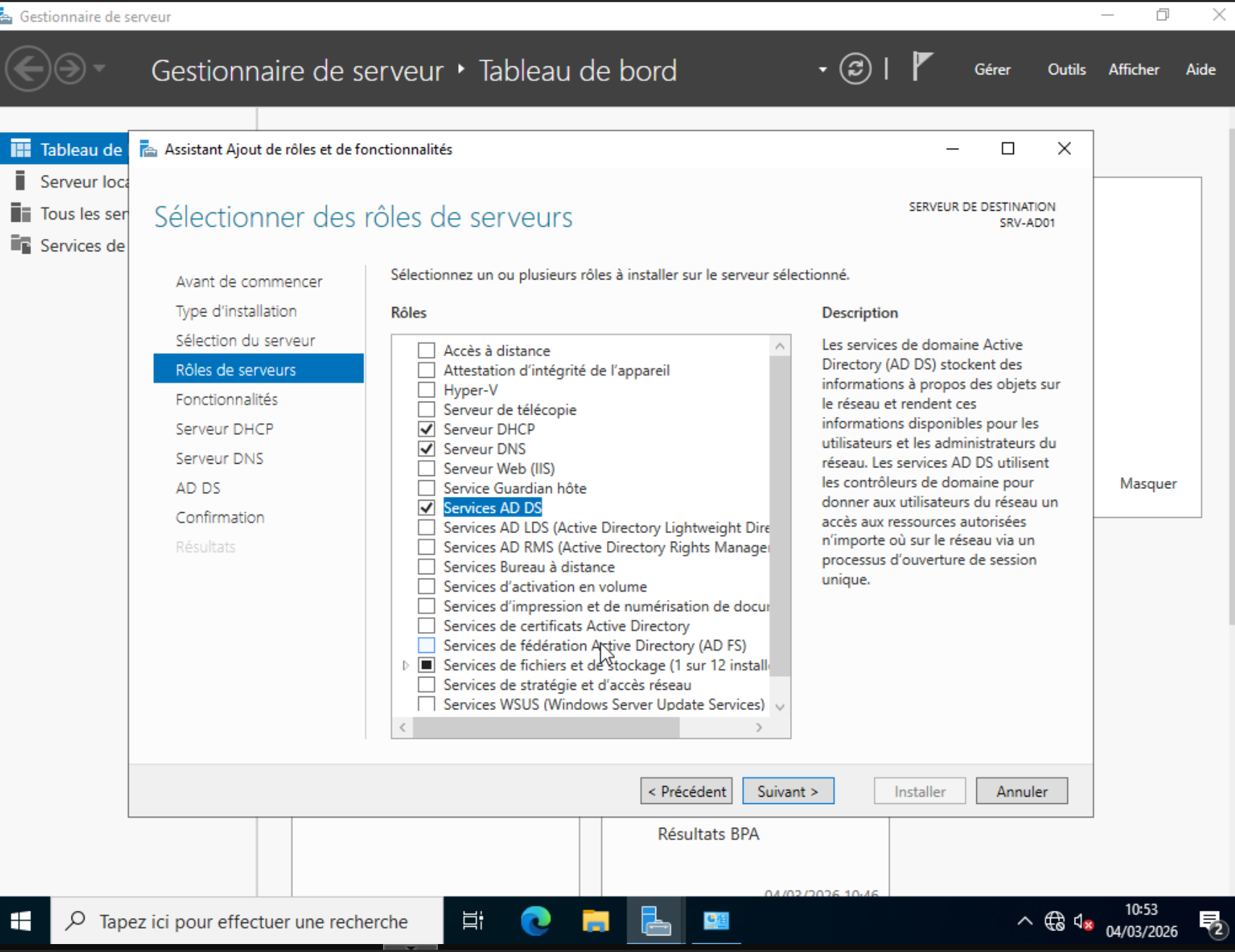

5.3 Installation du rôle Active Directory

Dans le Gestionnaire de serveur :

- Ajouter des rôles et fonctionnalités

- Type d'installation : Installation basée sur un rôle

- Sélectionner le serveur local

- Cocher les rôles : Services de domaine Active Directory, Serveur DNS, Serveur DHCP

- Cliquer sur Suivant jusqu'à l'installation

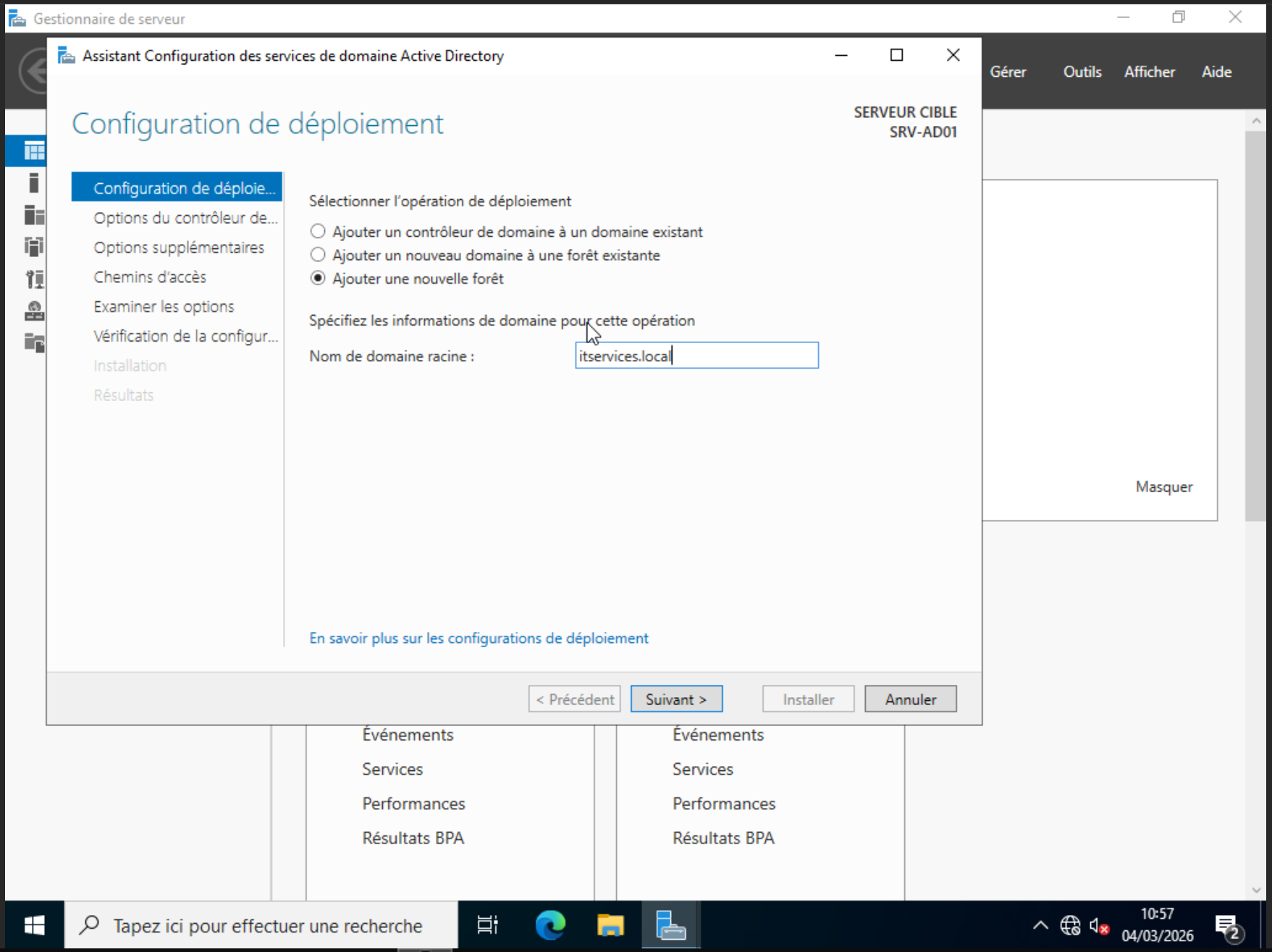

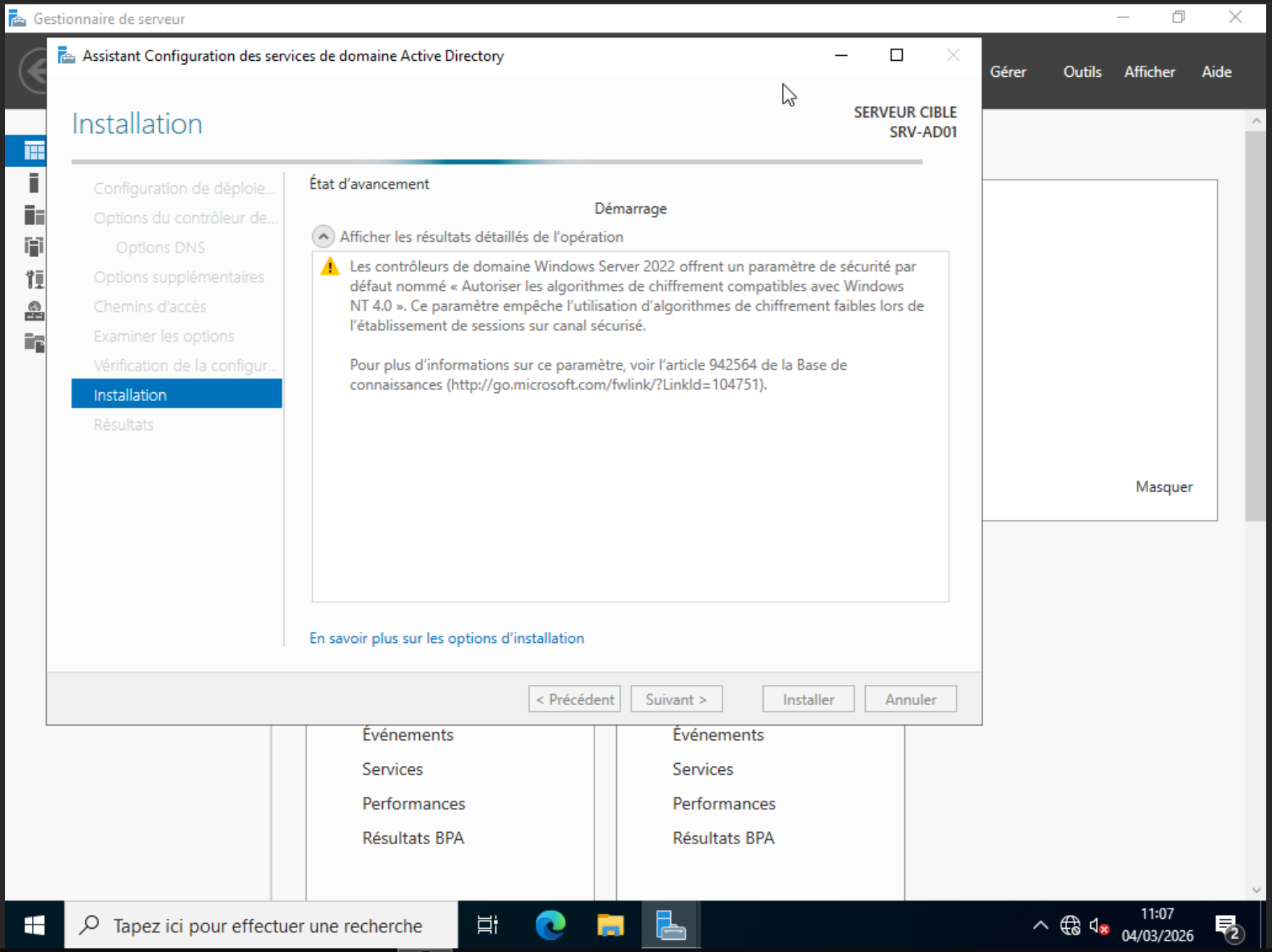

5.4 Promotion en contrôleur de domaine

Après l'installation des rôles, cliquer sur la notification Promouvoir ce serveur en contrôleur de domaine.

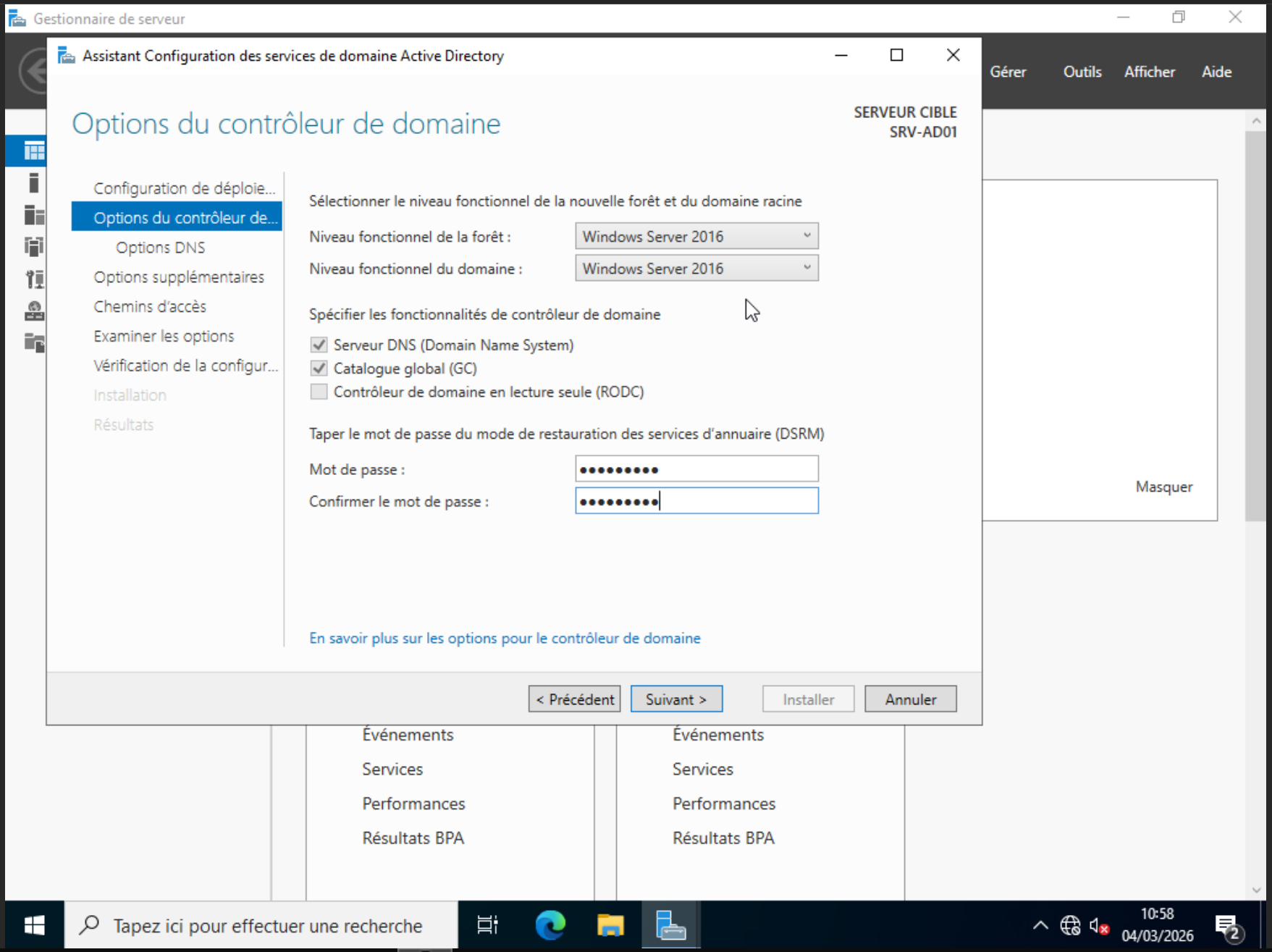

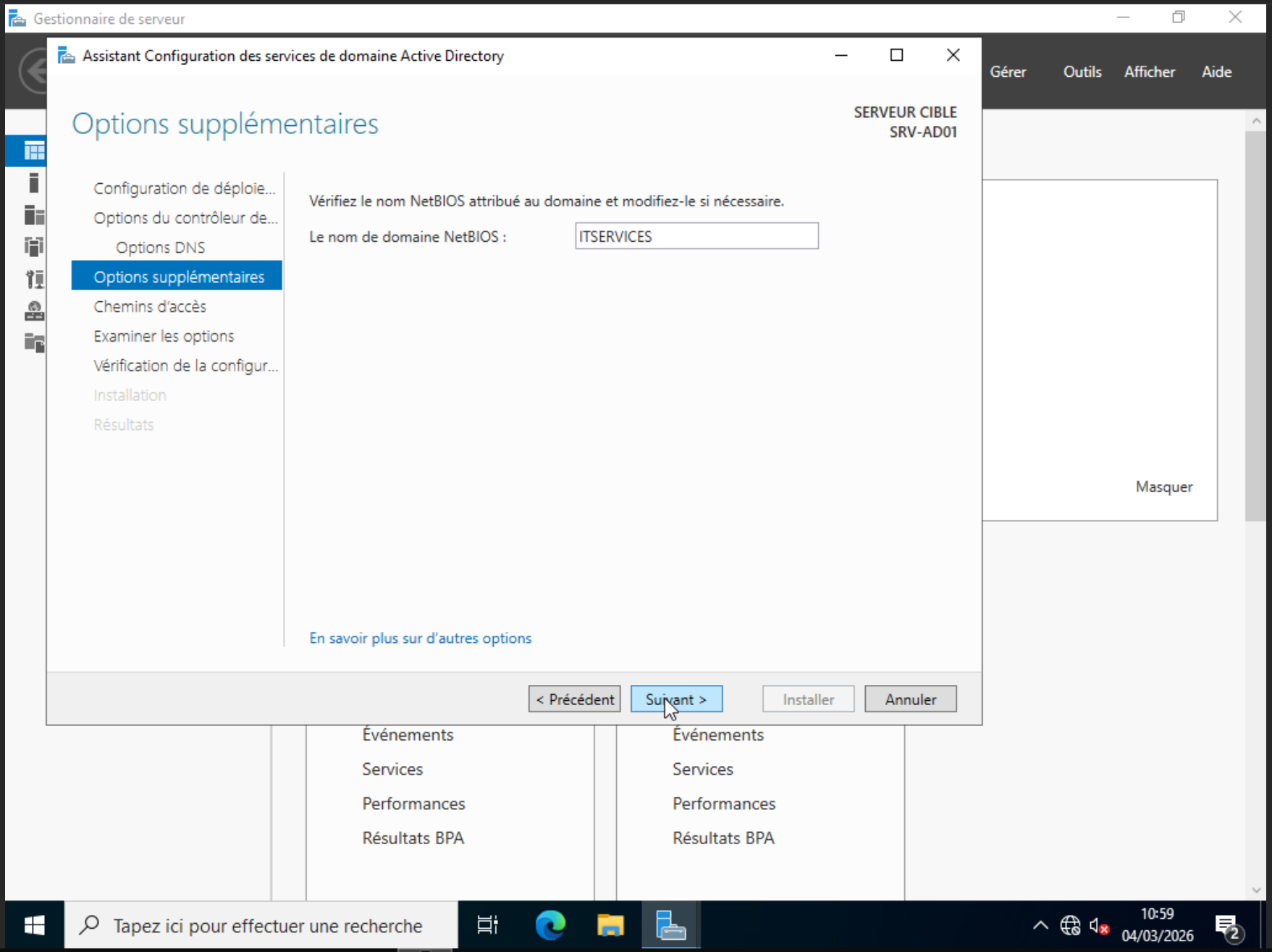

Configuration de la forêt :

| Paramètre | Valeur |

|---|---|

| Opération | Ajouter une nouvelle forêt |

| Nom de domaine racine | itservices.local |

| Niveau fonctionnel forêt | Windows Server 2016 |

| Niveau fonctionnel domaine | Windows Server 2016 |

| Mot de passe DSRM | [mot de passe fort] |

Laisser les autres options par défaut, puis installer. Le serveur redémarre automatiquement.

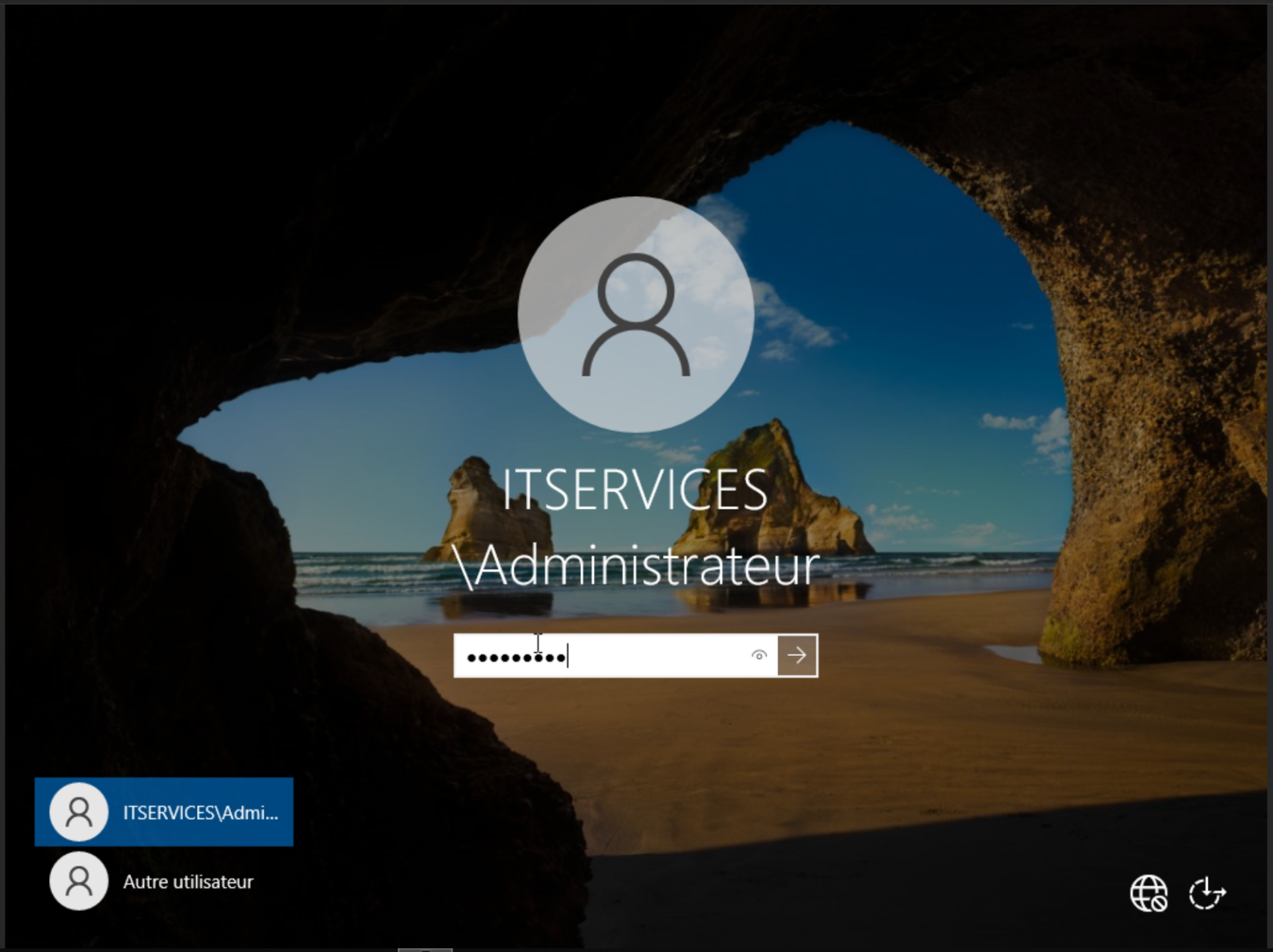

Après le redémarrage, se connecter avec : ITSERVICES\Administrateur

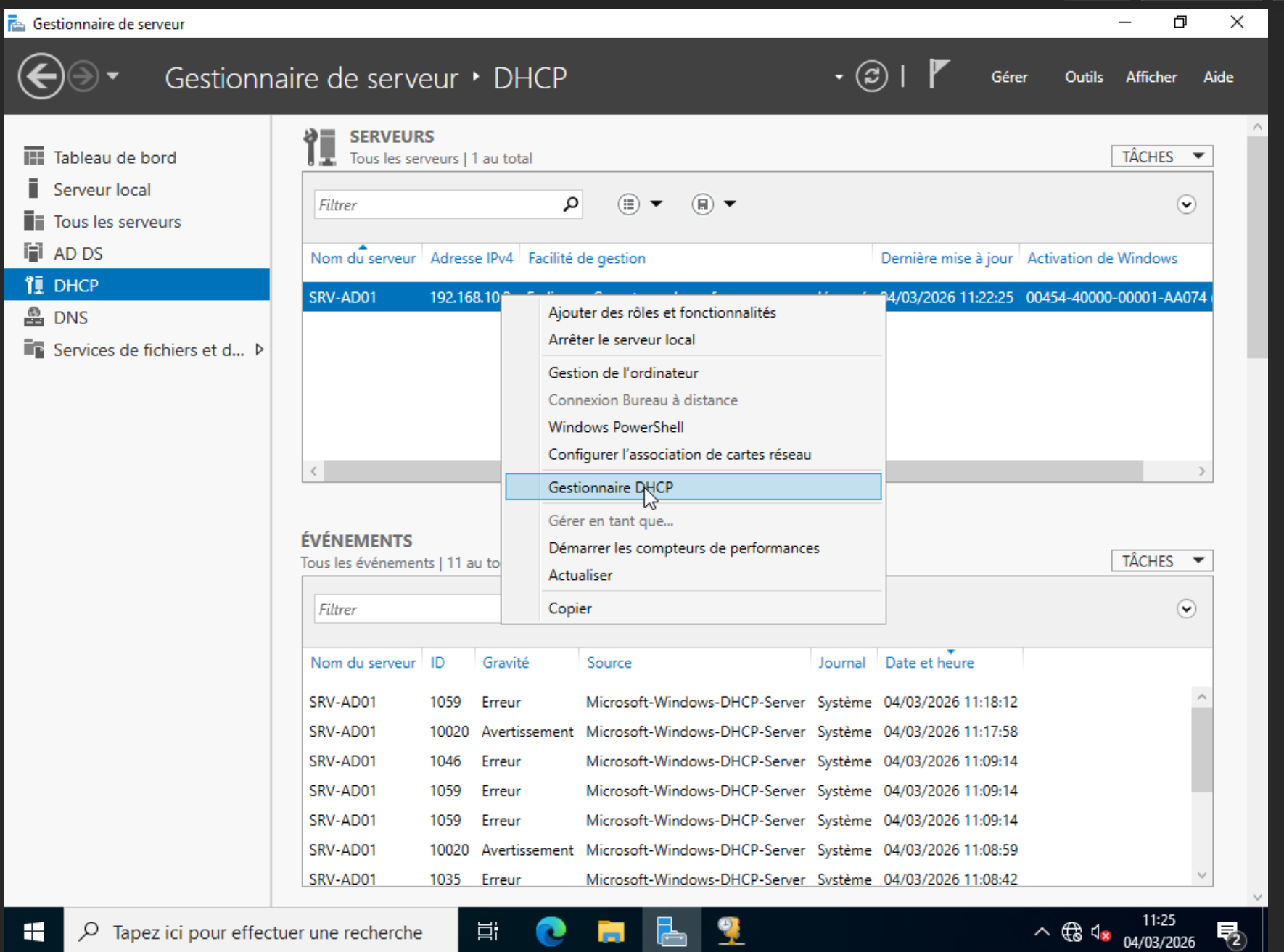

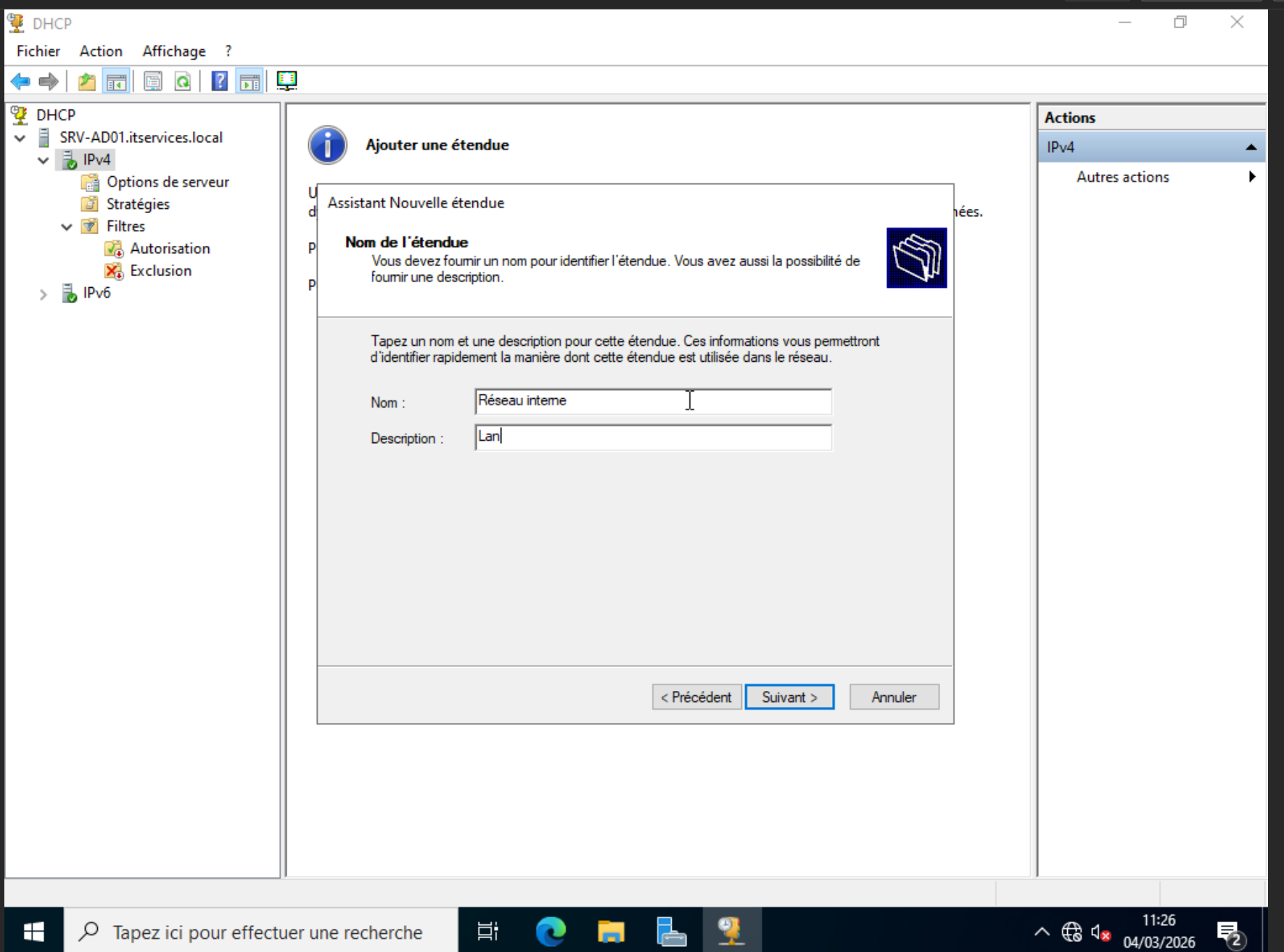

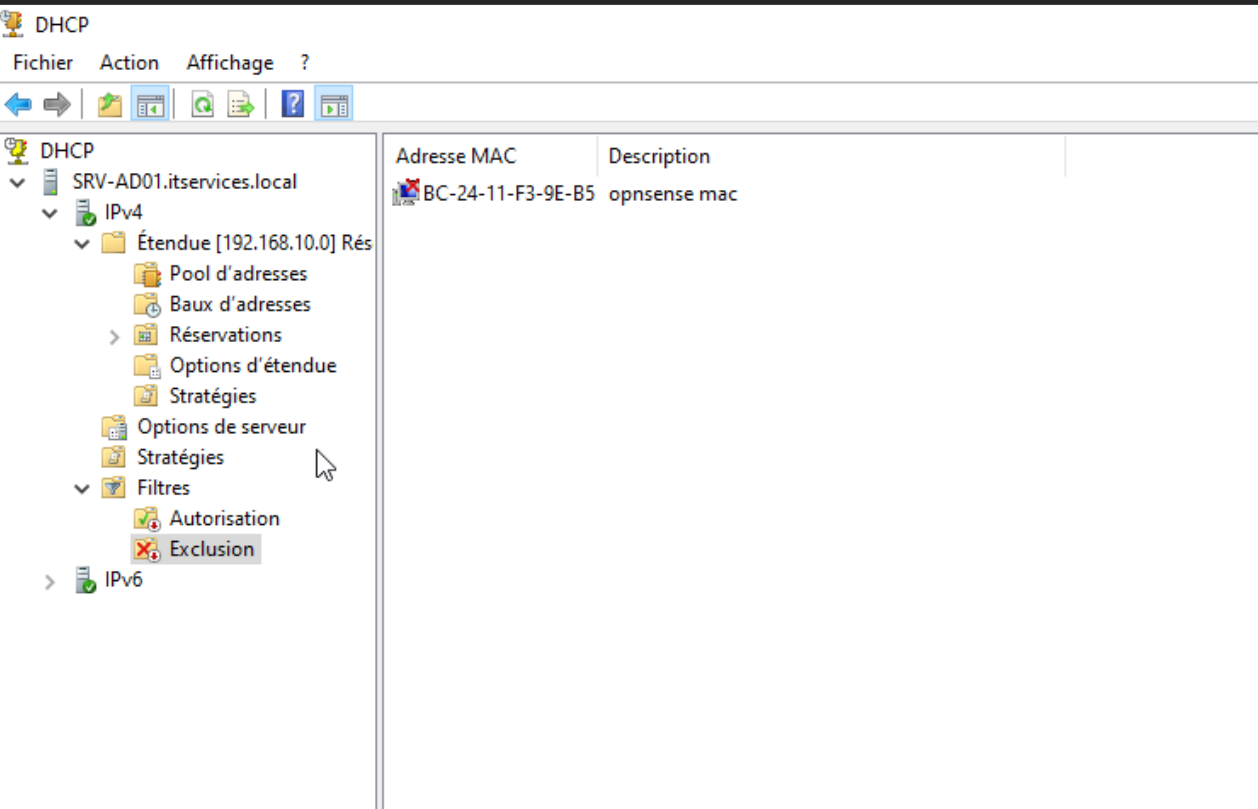

5.5 Configuration du serveur DHCP

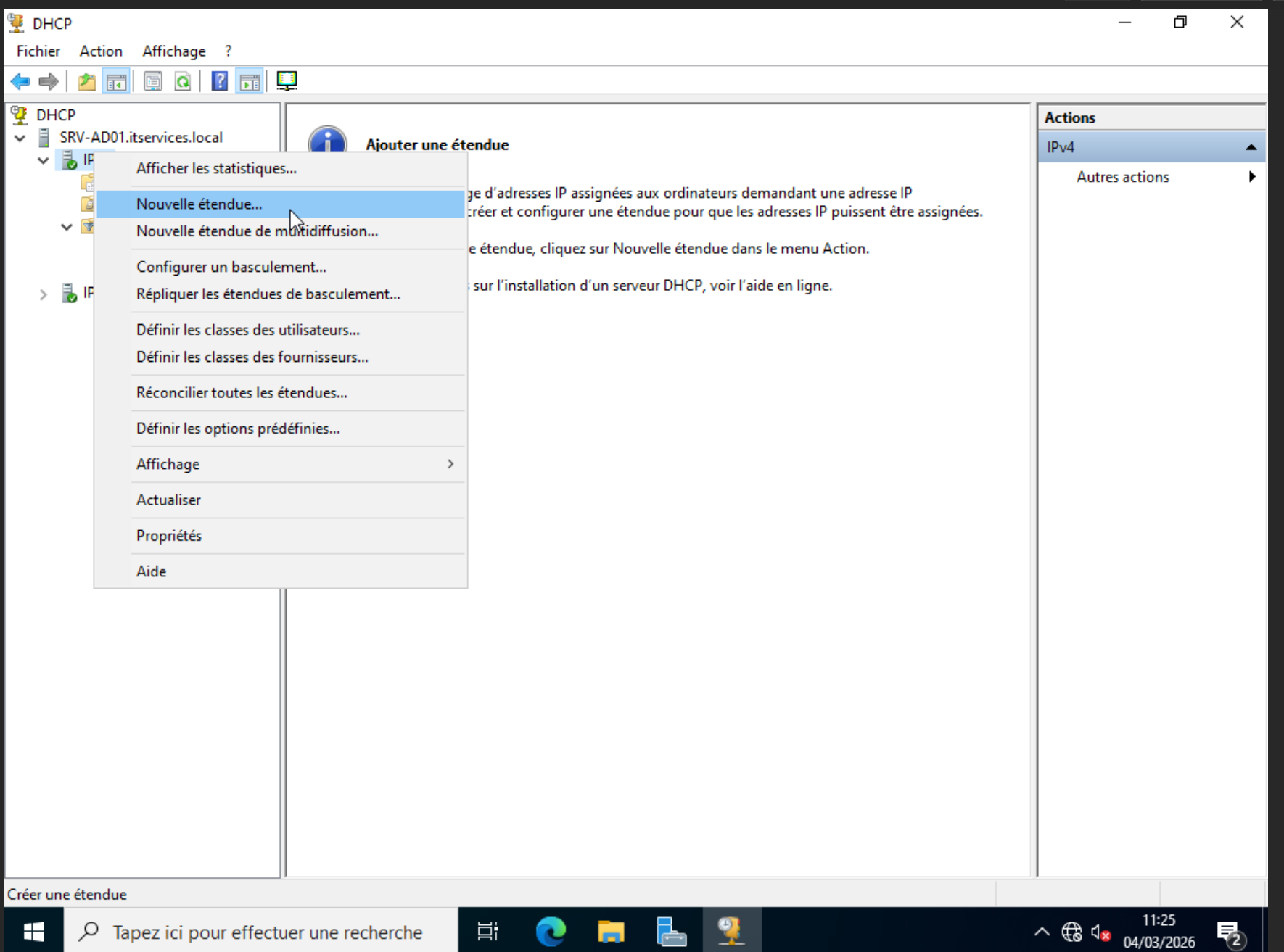

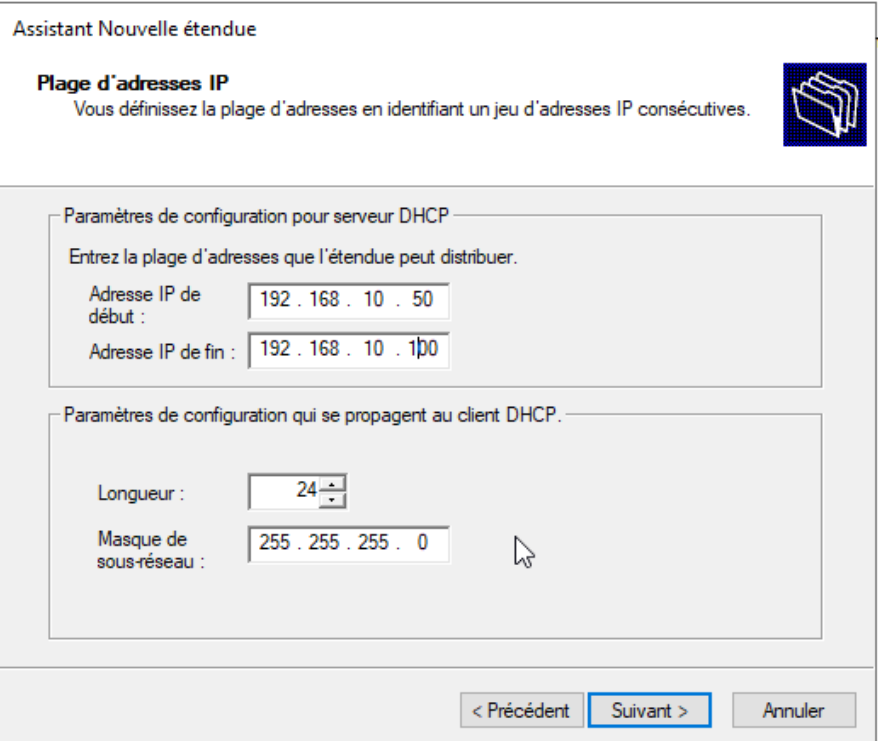

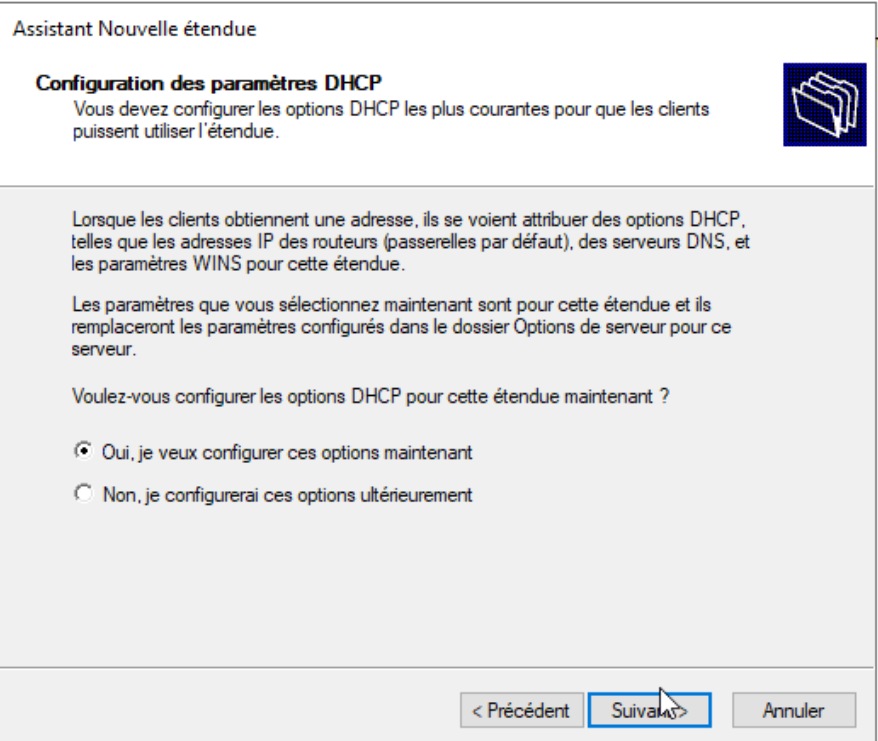

Créer une étendue DHCP :

| Paramètre | Valeur |

|---|---|

| Nom | Réseau-Interne |

| Plage de début | 192.168.10.50 |

| Plage de fin | 192.168.10.100 |

| Masque | 255.255.255.0 |

| Passerelle (option 3) | 192.168.10.1 |

| DNS (option 6) | 192.168.10.2 |

| Domaine DNS (option 15) | itservices.local |

Exclure les adresses fixes :

Ajouter une exclusion pour les adresses déjà utilisées : 192.168.10.1 à 192.168.10.20.

6. Création des utilisateurs et GPO

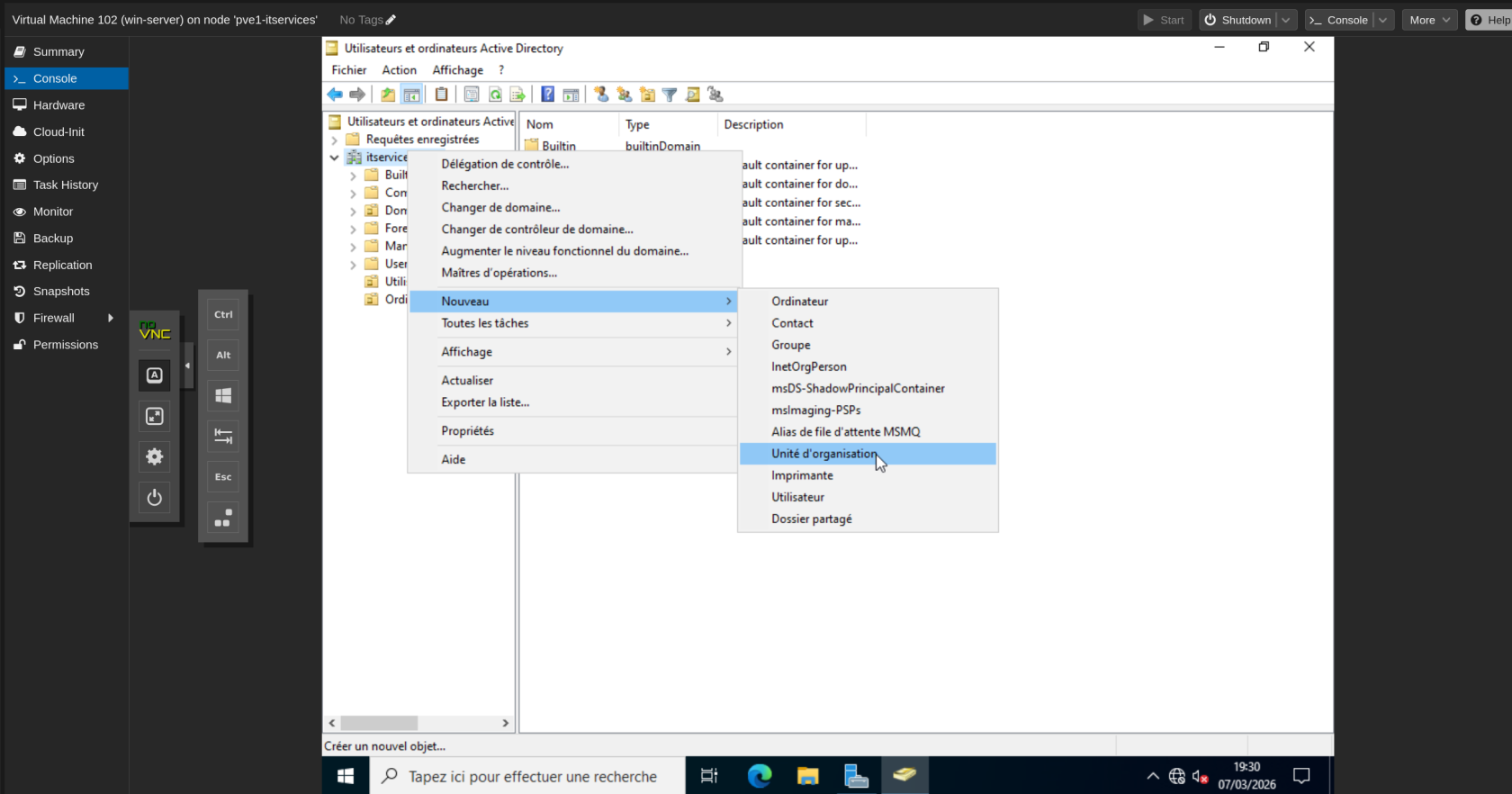

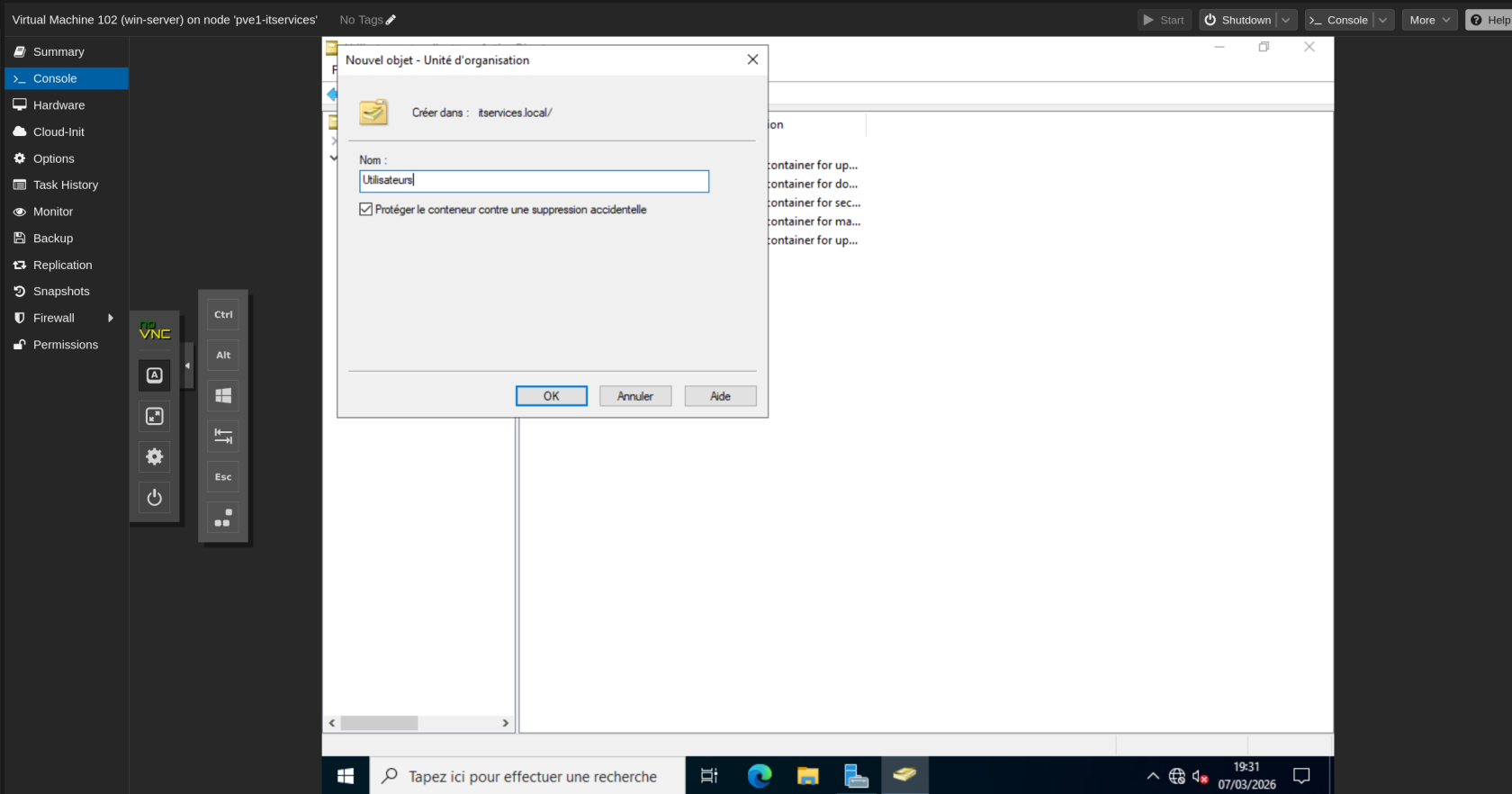

6.1 Création d'une structure d'Unités d'Organisation (OU)

Dans Utilisateurs et ordinateurs Active Directory (dsa.msc), créer la structure suivante sous itservices.local :

itservices.local

+-- OU-Utilisateurs

| +-- Dev

| +-- IT

+-- OU-Ordinateurs

+-- Postes-ClientsProcédure : Clic droit sur le domaine > Nouveau > Unité d'organisation. Répéter pour chaque OU.

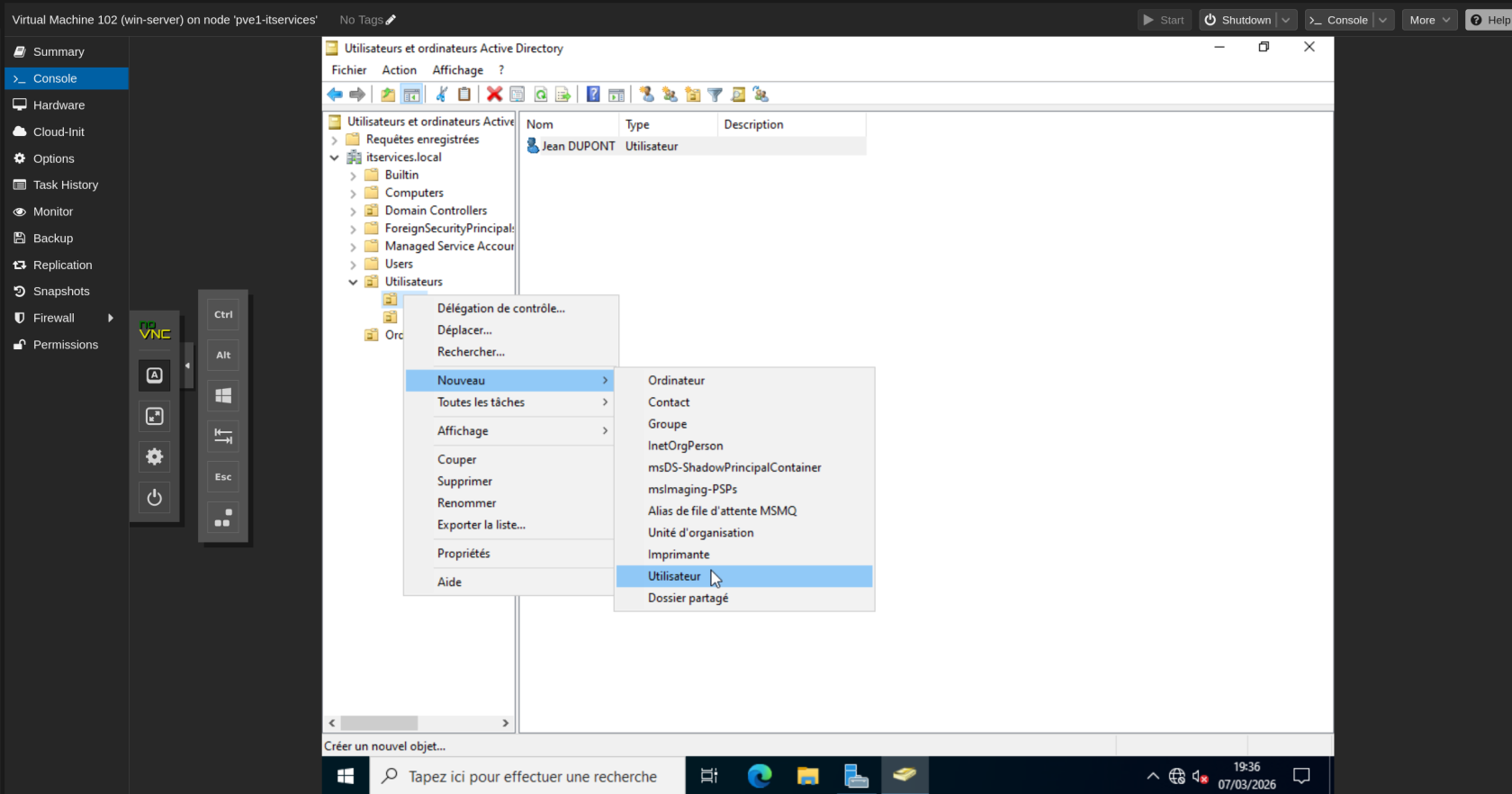

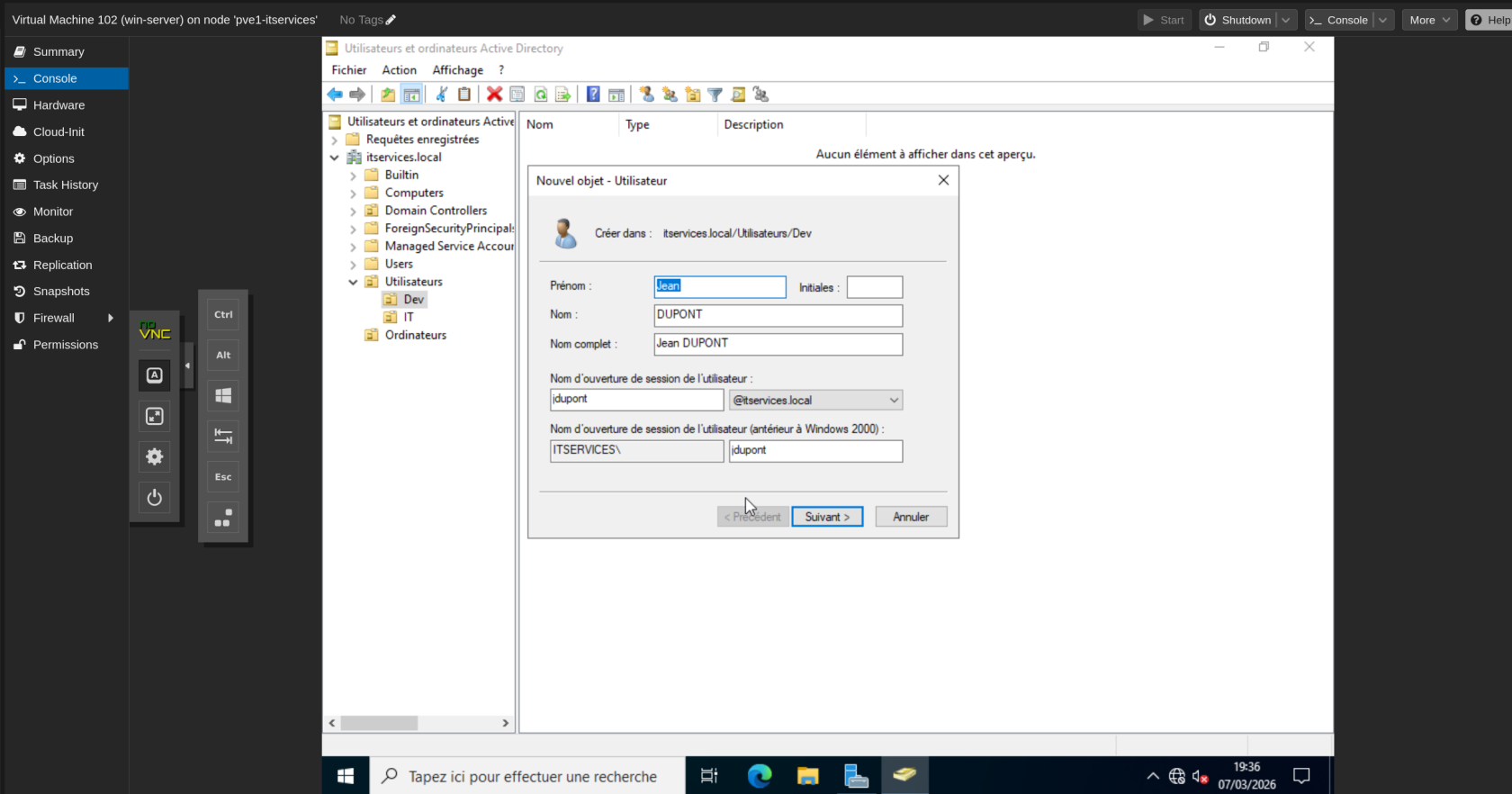

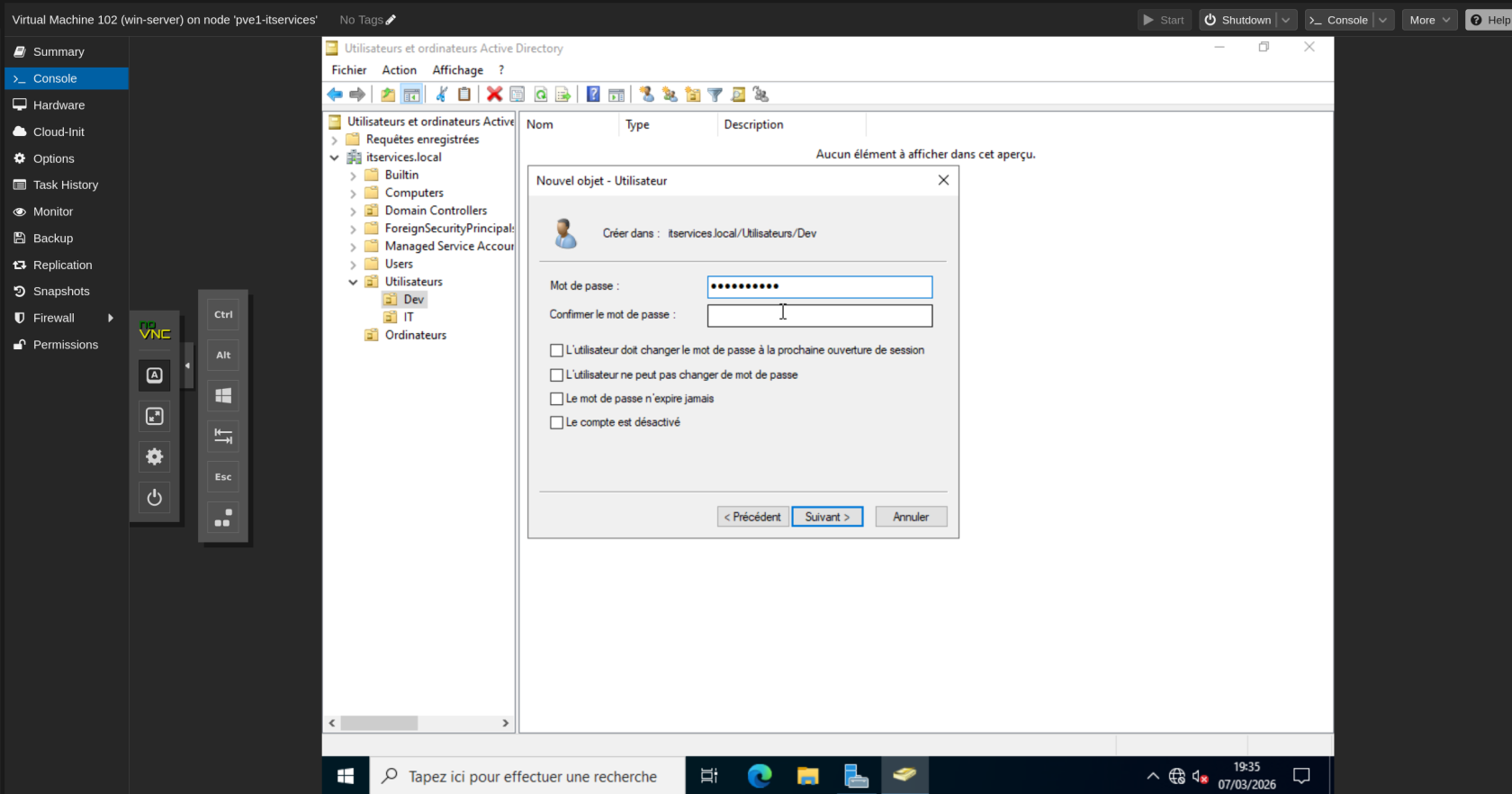

6.2 Création des utilisateurs

Dans l'OU OU-Utilisateurs\Dev, créer les utilisateurs :

| Identifiant | Nom complet | Mot de passe | Groupe |

|---|---|---|---|

| jdupont | Jean Dupont | Azerty123! | Utilisateurs du domaine |

| mmartin | Marie Martin | Azerty123! | Utilisateurs du domaine |

Dans l'OU OU-Utilisateurs\Informatique, créer un compte administrateur :

| Identifiant | Nom complet | Groupe |

|---|---|---|

| adminsi | Administrateur SI | Admins du domaine |

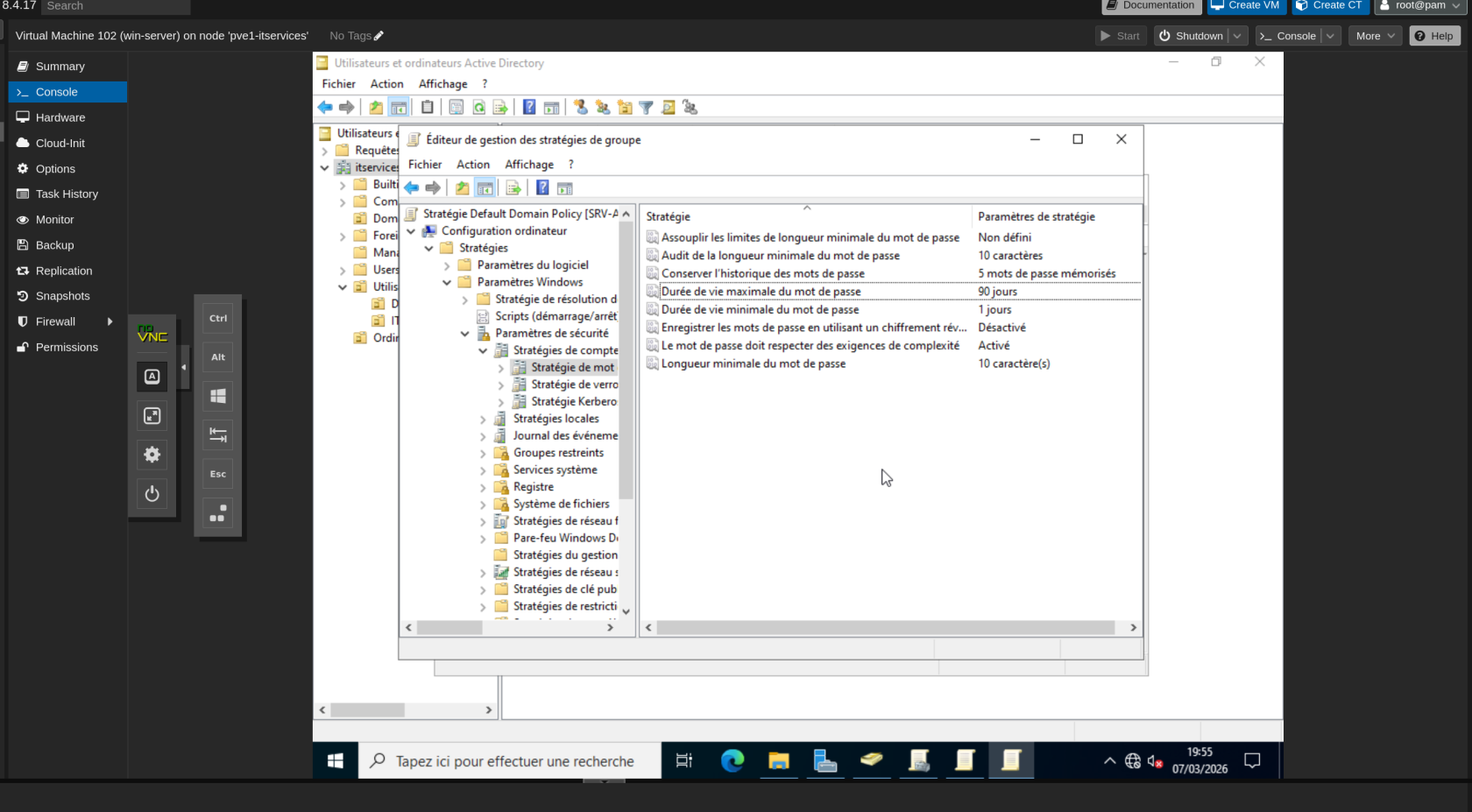

6.3 Configuration de la politique de mot de passe

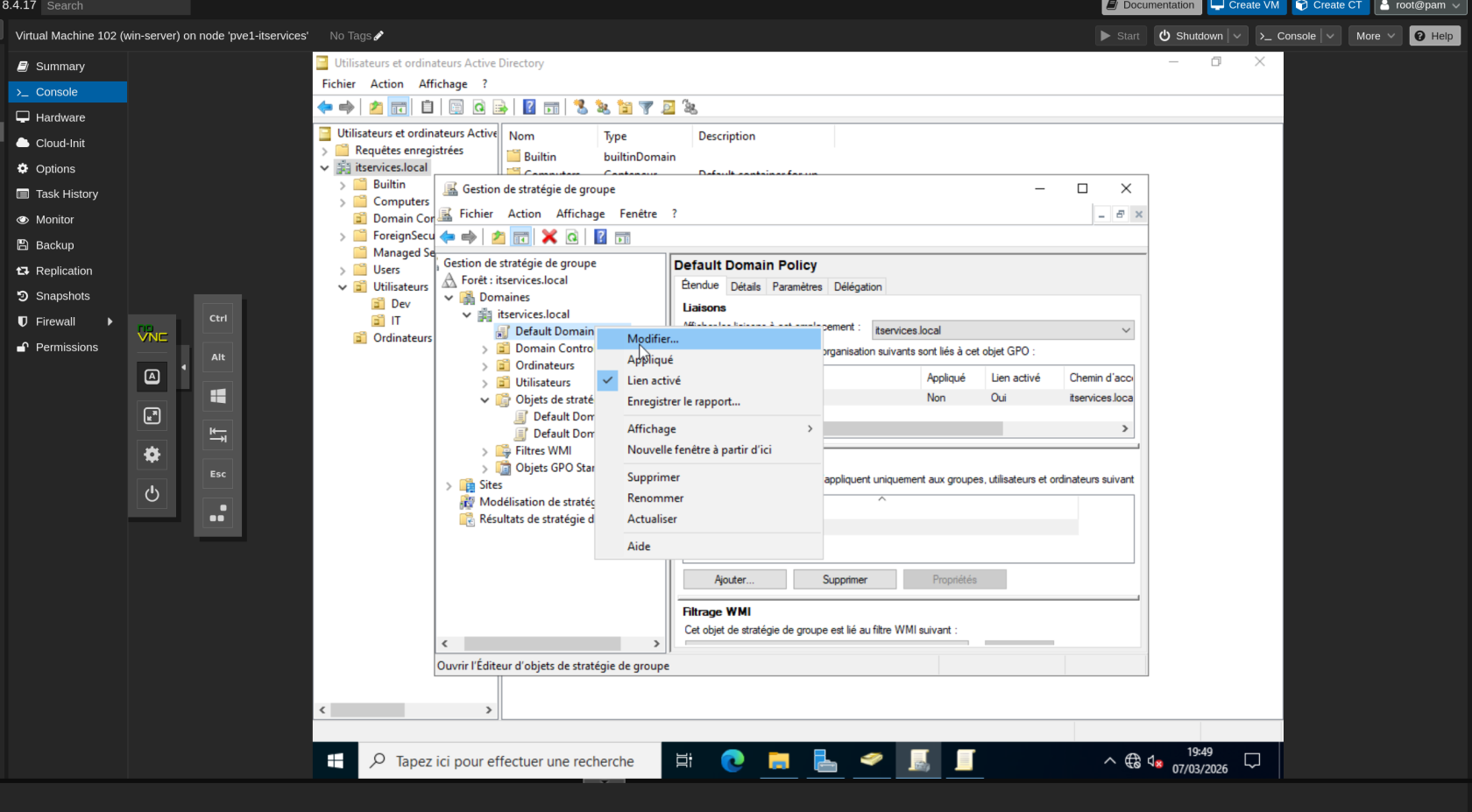

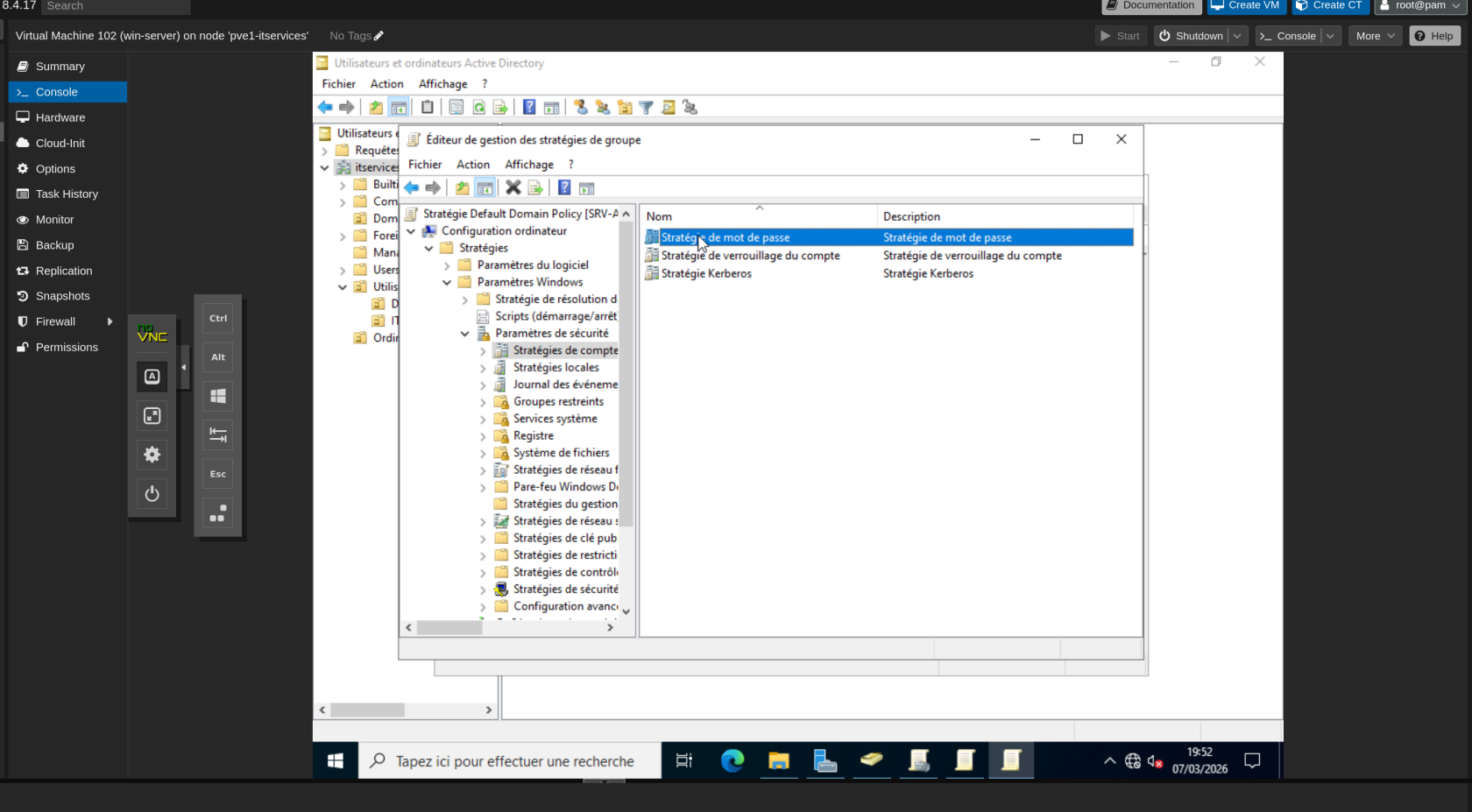

Aller dans : Outils > Gestion des stratégies de groupe > Default Domain Policy > clic droit > Modifier

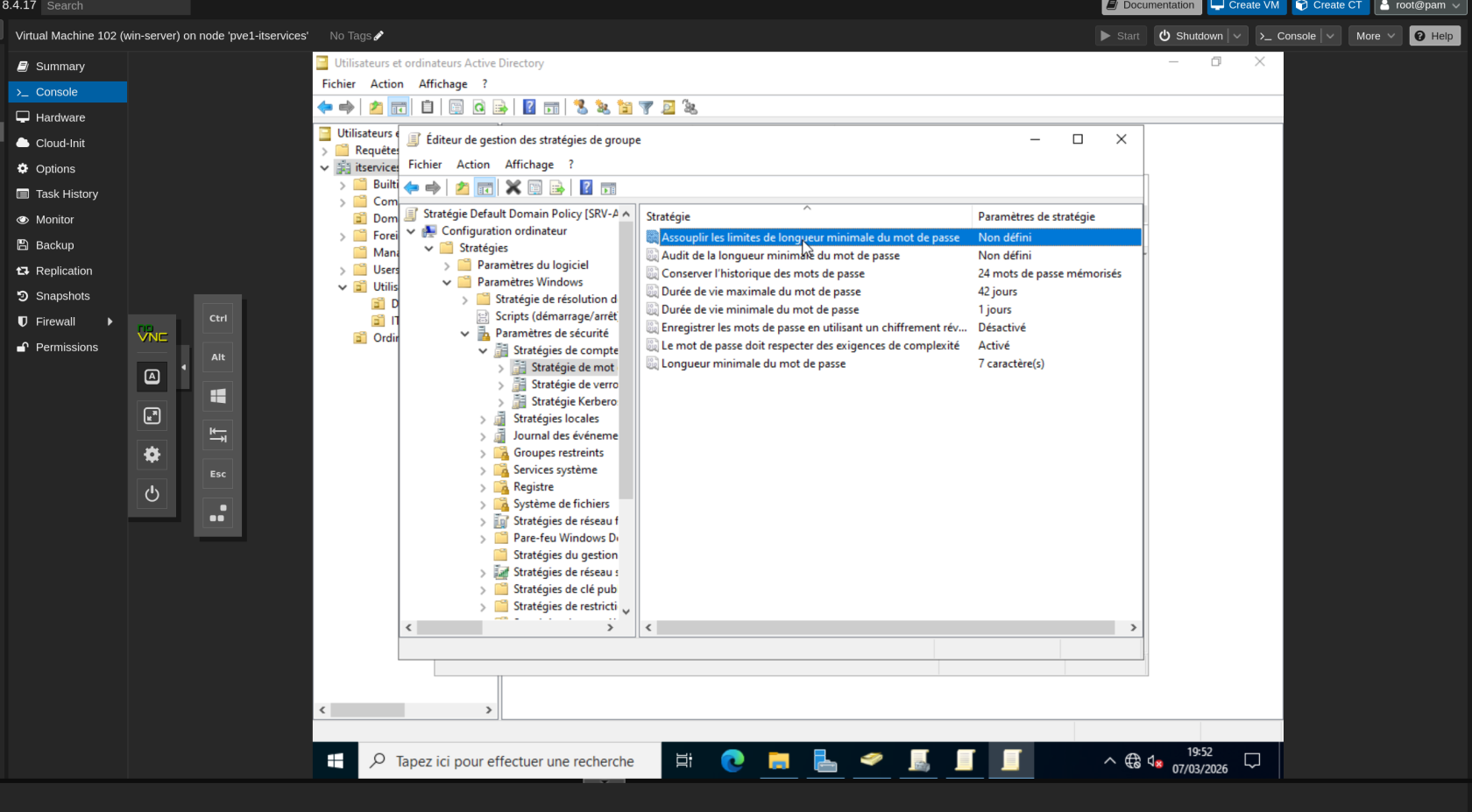

Chemin : Configuration ordinateur > Paramètres Windows > Paramètres de sécurité > Stratégies de compte > Stratégie de mot de passe

| Paramètre | Valeur |

|---|---|

| Longueur minimale | 10 caractères |

| Le mot de passe doit respecter des exigences de complexité | Activé |

| Durée de vie maximale | 90 jours |

| Historique des mots de passe | 5 mots de passe mémorisés |

Chemin : Stratégies de verrouillage des comptes

| Paramètre | Valeur |

|---|---|

| Seuil de verrouillage du compte | 5 tentatives |

| Durée de verrouillage | 30 minutes |

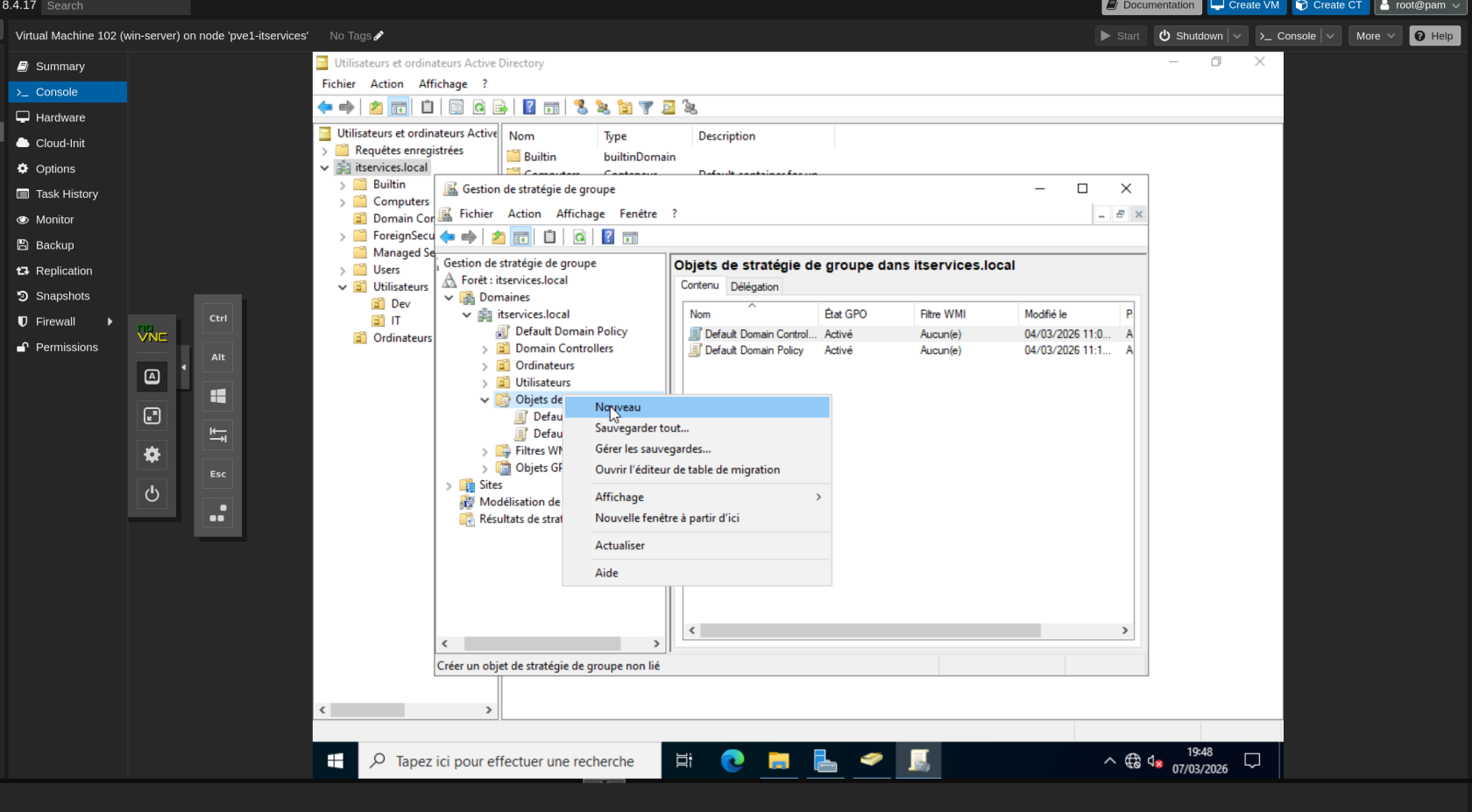

6.4 Création d'une GPO de sécurité de base

Créer une nouvelle GPO nommée GPO-Securite-Base et la lier à OU-Ordinateurs\Postes-Clients.

Verrouillage automatique de session :

Chemin : Configuration utilisateur > Modèles d'administration > Panneau de configuration > Personnalisation

- Activer l'écran de veille : Activé

- Délai de l'écran de veille : 600 secondes (10 minutes)

- Protéger l'écran de veille par mot de passe : Activé

Désactiver l'autorun :

Chemin : Configuration ordinateur > Modèles d'administration > Composants Windows > Stratégies d'autorun

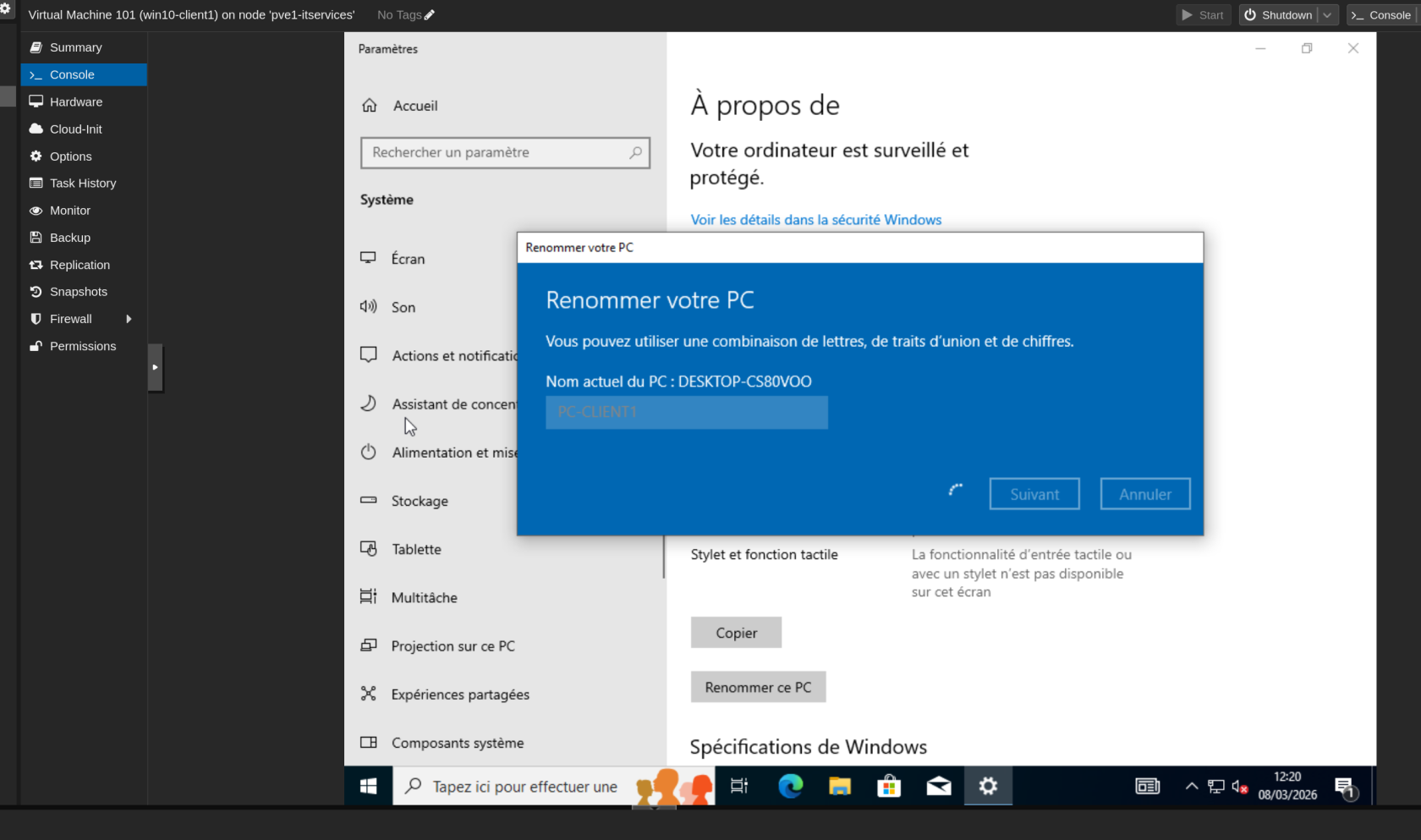

7. Intégration des Windows 10 au domaine

7.1 Installation de Windows 10

Pour chaque VM Windows 10 :

- Démarrer la VM sur l'ISO Windows 10

- Choisir Personnalisée

- Sélectionner le disque et installer

- A la fin, créer un compte local temporaire (ex :

localadmin)

7.2 Configuration réseau

Pour PC-CLIENT1 (IP statique) :

- IP : 192.168.10.10 | Masque : 255.255.255.0 | Passerelle : 192.168.10.1 | DNS : 192.168.10.2

Pour PC-CLIENT2 (DHCP) :

- Obtenir une adresse IP automatiquement (s'assurer qu'OPNsense et le serveur DHCP sont démarrés)

Vérifier la connectivité :

ping 192.168.10.1 (OPNsense - passerelle)

ping 192.168.10.2 (Windows Server - AD)

ping google.com (Internet - via OPNsense)7.3 Jonction au domaine Active Directory

- Aller dans

- Clic droit sur Ce PC > Propriétés > Modifier les paramètres

- Onglet Nom de l'ordinateur > Modifier

- Renommer l'ordinateur :

PC-CLIENT1(ouPC-CLIENT2)

- Cocher Domaine et saisir :

itservices.local - Entrer les identifiants :

ITSERVICES\Administrateur+ mot de passe - Un message de bienvenue s'affiche > redémarrer

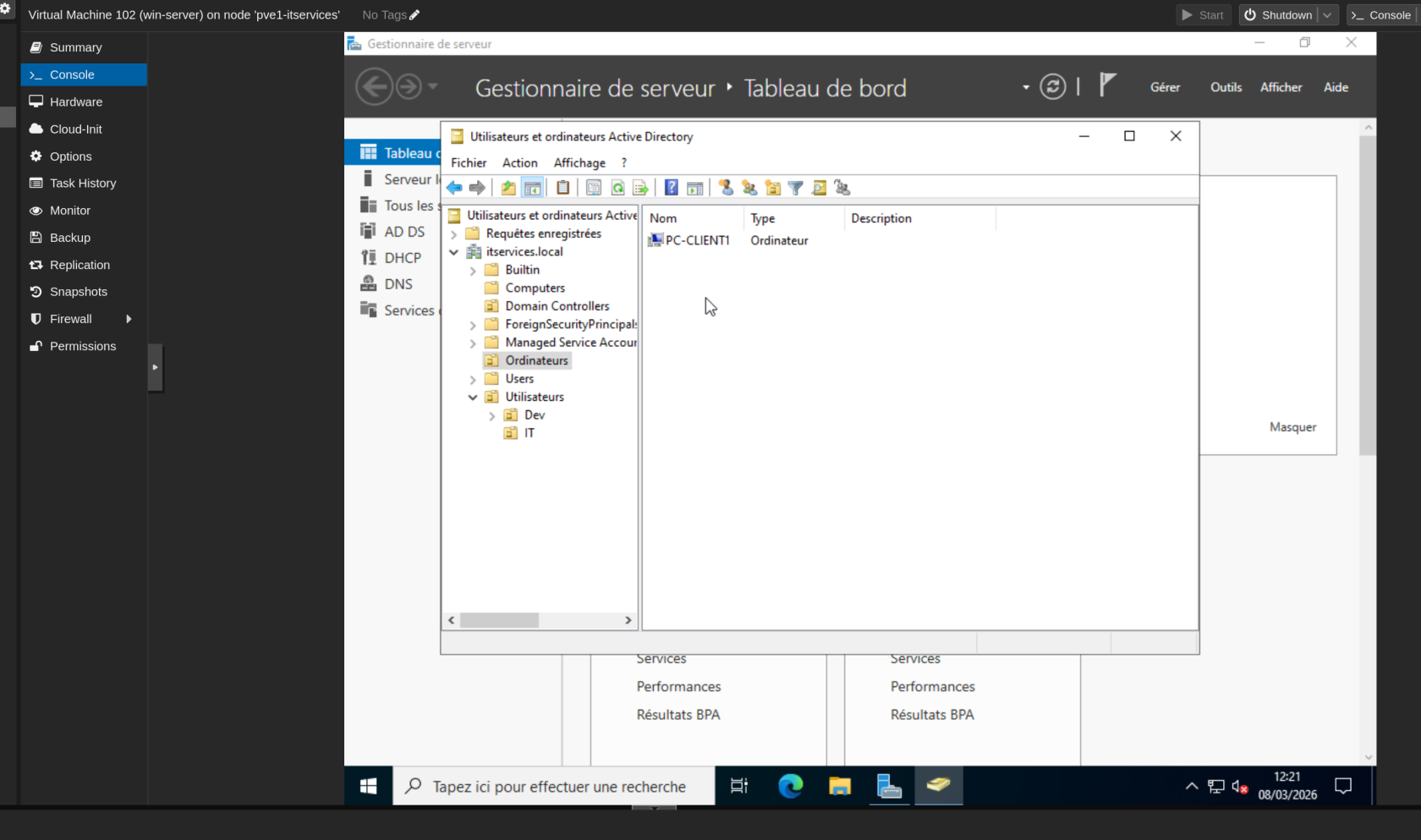

Vérification :

- Se connecter avec un compte du domaine (ex :

ITSERVICES\jdupont) - Dans Utilisateurs et ordinateurs AD, vérifier que l'ordinateur apparaît dans Computers

- Déplacer l'objet ordinateur vers

OU-Ordinateurset renommer le PC

8. Installation de Zabbix

8.1 Installation d'Ubuntu Server 22.04

- Démarrer la VM Zabbix sur l'ISO Ubuntu Server

- Suivre l'assistant : Langue = French, Clavier = French, OS = Ubuntu Server minimal

- Configuration réseau : IP 192.168.10.5/24, Passerelle 192.168.10.1, DNS 192.168.10.2

- Nom de la machine :

srv-zabbix - Compte utilisateur :

zabbix-admin/ [mot de passe fort] - Installer OpenSSH : Oui

- Lancer l'installation

8.2 Mise à jour du système

Après installation, se connecter en SSH :

ssh zabbix-admin@192.168.10.5

sudo apt update && sudo apt upgrade -y

sudo reboot8.3 Installation de Zabbix 6.x LTS

Ajouter le dépôt officiel Zabbix :

wget https://repo.zabbix.com/zabbix/6.0/ubuntu/pool/main/z/zabbix-release/zabbix-release_6.0-4+ubuntu22.04_all.deb

sudo dpkg -i zabbix-release_6.0-4+ubuntu22.04_all.deb

sudo apt updateInstaller Zabbix et ses composants :

sudo apt install zabbix-server-mysql zabbix-frontend-php zabbix-apache-conf zabbix-sql-scripts zabbix-agent -yInstaller MariaDB (base de données) :

sudo apt install mariadb-server -y

sudo systemctl start mariadb

sudo systemctl enable mariadb

sudo mysql_secure_installationCréer la base de données Zabbix :

sudo mysql -u root -pCREATE DATABASE zabbix CHARACTER SET utf8mb4 COLLATE utf8mb4_bin;

CREATE USER 'zabbix'@'localhost' IDENTIFIED BY 'ZabbixPass123!';

GRANT ALL PRIVILEGES ON zabbix.* TO 'zabbix'@'localhost';

FLUSH PRIVILEGES;

EXIT;Importer le schéma de base de données :

zcat /usr/share/zabbix-sql-scripts/mysql/server.sql.gz |

mysql --default-character-set=utf8mb4 -u zabbix -p zabbixConfigurer Zabbix Server :

sudo nano /etc/zabbix/zabbix_server.conf

# Modifier la ligne : DBPassword=ZabbixPass123!Démarrer les services :

sudo systemctl restart zabbix-server zabbix-agent apache2

sudo systemctl enable zabbix-server zabbix-agent apache28.4 Configuration initiale via l'interface web

Depuis un poste Windows (CLIENT-1), accéder à :

http://192.168.10.5/zabbixSuivre l'assistant d'installation :

- Vérification des prérequis PHP (tout doit être en vert)

- Connexion DB : Host

localhost, DBzabbix, userzabbix, password renseigné - Nom du serveur :

Zabbix-TechInfo - Fuseau horaire : Europe/Paris

Identifiants par défaut : Admin / zabbix > Changer immédiatement !

8.5 Installation des agents Zabbix sur les VM Windows

Sur chaque VM Windows (Server et clients), télécharger et installer l'agent Zabbix depuis : https://www.zabbix.com/download_agents

Lancer l'installeur en renseignant :

- Zabbix server IP : 192.168.10.5

- Hostname : nom de la machine (ex : SRV-AD01)

- Agent listen port : 10050 (défaut)

Autoriser le port 10050 dans le pare-feu Windows :

netsh advfirewall firewall add rule name="Zabbix Agent" protocol=TCP dir=in localport=10050 action=allow8.6 Ajout des hôtes dans Zabbix

Dans l'interface web Zabbix : Configuration > Hôtes > Créer un hôte

Pour Windows Server :

| Paramètre | Valeur |

|---|---|

| Nom d'hôte | SRV-AD01 |

| Groupes | Windows servers |

| IP Agent | 192.168.10.2 |

| Port | 10050 |

| Templates | Windows by Zabbix agent |

Répéter pour PC-CLIENT1 et PC-CLIENT2 en adaptant les paramètres.

Pour OPNsense (supervision par ping uniquement) :

| Paramètre | Valeur |

|---|---|

| Nom d'hôte | OPNsense-FW |

| Groupes | Network devices |

| IP | 192.168.10.1 |

| Type | ICMP ping (Simple check) |

9. Sécurités de base mises en place et options supplémentaires

9.1 Mise à jour des systèmes

Windows Server et Windows 10 :

- Panneau de configuration > Windows Update > Configurer les mises à jour automatiques

Ubuntu (Zabbix) :

# Mise à jour manuelle

sudo apt update && sudo apt upgrade -y

# Activation des mises à jour automatiques

sudo apt install unattended-upgrades -y

sudo dpkg-reconfigure --priority=low unattended-upgrades9.2 Désactivation des services inutiles

Sur Windows Server (dans Gestion de l'ordinateur > Services), mettre en démarrage Désactivé :

- Remote Registry

- Fax

- Print Spooler (si pas d'imprimante)

# Script PowerShell

Set-Service -Name "RemoteRegistry" -StartupType Disabled

Stop-Service -Name "RemoteRegistry"Sur Ubuntu (Zabbix) :

# Vérifier les services actifs

sudo systemctl list-units --type=service --state=running

# Désactiver des services inutiles si présents

sudo systemctl disable bluetooth9.3 Pare-feu Windows

Sur chaque VM Windows, vérifier que le pare-feu Windows est actif :

- Panneau de configuration > Système et sécurité > Pare-feu Windows Defender

- S'assurer que les profils Domaine, Privé et Public sont activés

9.4 Sécurisation de l'accès SSH à Proxmox

sudo nano /etc/ssh/sshd_config# Désactiver la connexion root directe par mot de passe

PermitRootLogin prohibit-password

# Limiter les tentatives d'authentification

MaxAuthTries 3sudo systemctl restart sshd10. Procédure de sauvegarde Proxmox

10.1 Configuration du stockage de sauvegarde

Dans l'interface web Proxmox : Datacenter > Stockage > Ajouter > Répertoire

| Paramètre | Valeur |

|---|---|

| ID | backup-local |

| Répertoire | /var/lib/vz/dump |

| Contenu | Sauvegardes VZDump |

10.2 Planification des sauvegardes automatiques

- Datacenter > Sauvegarde > Ajouter

- Configurer le job :

| Paramètre | Valeur |

|---|---|

| Stockage | backup-local |

| Planification | Dimanche 02:00 |

| Sélection des VM | Toutes les VM |

| Mode | Snapshot |

| Compression | ZSTD |

| Rétention – Nombre de sauvegardes | 2 |

| Email de notification | [votre adresse email] |

- Cliquer sur Créer

10.3 Sauvegarde manuelle

Pour réaliser une sauvegarde immédiate d'une VM :

- Dans l'interface Proxmox, sélectionner la VM

- Sauvegarde > Sauvegarder maintenant

- Choisir le stockage

backup-local, Mode : Snapshot - Cliquer sur Sauvegarder

La sauvegarde est un fichier .vma.zst stocké dans /var/lib/vz/dump/.

11. Procédure de restauration

11.1 Restauration d'une VM depuis l'interface web

- Dans l'interface Proxmox : Stockage > backup-local > Sauvegardes

- Sélectionner le fichier de sauvegarde à restaurer

- Cliquer sur Restaurer

- Choisir l'ID de la VM de destination

- Cocher Démarrer après la restauration si souhaité

- Cliquer sur Restaurer

Attention : Restaurer sur une VM existante écrase toutes les données actuelles. Pour conserver la VM actuelle, choisir un nouvel ID de VM.

11.2 Restauration depuis la ligne de commande

# Lister les sauvegardes disponibles

ls /var/lib/vz/dump/

# Restaurer la VM 101 depuis une sauvegarde

qmrestore /var/lib/vz/dump/vzdump-qemu-101-2025_06_01-02_00_00.vma.zst 101

# Restaurer avec un nouvel ID (évite d'écraser)

qmrestore /var/lib/vz/dump/vzdump-qemu-101-2025_06_01-02_00_00.vma.zst 20111.3 Test de restauration

Il est recommandé de tester la restauration au moins une fois pendant le projet :

- Effectuer une sauvegarde manuelle de la VM Windows Server

- Restaurer la sauvegarde avec un nouvel ID (ex : VM 201)

- Démarrer la VM restaurée et vérifier que les services AD sont opérationnels

- Supprimer la VM de test après validation

12. Schéma d'architecture réseau – Explication détaillée

12.1 Flux réseau

Flux 1 – Accès Internet depuis une VM interne

VM Windows 10 (192.168.10.10)

| (vmbr1 - réseau interne)

OPNsense LAN (192.168.10.1)

| (NAT + routage)

OPNsense WAN (IP publique)

| (vmbr0 - interface physique)

InternetFlux 2 – Résolution DNS interne

VM Windows 10 demande : srv-ad01.itservices.local

|

DNS primaire : 192.168.10.2 (Windows Server)

|

Réponse : 192.168.10.2Flux 3 – Supervision Zabbix

Zabbix Server (192.168.10.5)

| (polling actif via vmbr1)

Agent Zabbix sur SRV-AD01 (192.168.10.2) : port 10050

Agent Zabbix sur PC-CLIENT1 (192.168.10.10) : port 10050

Ping ICMP vers OPNsense (192.168.10.1)Flux 4 – Administration Proxmox

Administrateur (navigateur)

| (HTTPS - port 8006)

Interface IP publique Proxmox

|

Console des VM via noVNC12.2 Récapitulatif des ports et services ouverts

| Service | Machine | Port | Protocole |

|---|---|---|---|

| Interface web Proxmox | Serveur physique | 8006 | TCP/HTTPS |

| SSH Proxmox | Serveur physique | 22 | TCP |

| HTTP/HTTPS | OPNsense WAN vers Internet | 80/443 | TCP |

| DNS | Windows Server | 53 | TCP/UDP |

| DHCP | Windows Server | 67/68 | UDP |

| RDP | Windows Server | 3389 | TCP |

| LDAP (AD) | Windows Server | 389/636 | TCP |

| Zabbix web | Zabbix | 80 | TCP |

| Zabbix agent | Toutes VM Windows | 10050 | TCP |

Annexes

Annexe A – Commandes de vérification utiles

Proxmox (SSH) :

# État de toutes les VM

qm list

# Démarrer/arrêter une VM

qm start 101

qm stop 101

# Vérifier les interfaces réseau

ip addr show

brctl showWindows Server (PowerShell/CMD) :

# Vérifier l'état de l'AD

Get-ADDomain

Get-ADUser -Filter * | Select-Object Name, SamAccountName

# Vérifier le DHCP

Get-DhcpServerv4Lease -ScopeId 192.168.10.0

# Forcer la réplication des GPO

gpupdate /forceUbuntu / Zabbix (bash) :

# État des services Zabbix

sudo systemctl status zabbix-server

sudo systemctl status zabbix-agent

# Vérifier les logs Zabbix

sudo tail -f /var/log/zabbix/zabbix_server.log

# Test de connectivité

ping 192.168.10.1

ping 192.168.10.2Annexe B – Glossaire

| Terme | Définition |

|---|---|

| AD (Active Directory) | Annuaire Microsoft permettant de centraliser la gestion des utilisateurs, ordinateurs et politiques de sécurité |

| Bridge (vmbr) | Interface réseau virtuelle dans Proxmox permettant de connecter les VM entre elles |

| DHCP | Protocole d'attribution automatique des adresses IP |

| DNS | Système de résolution des noms de domaine en adresses IP |

| GPO | Stratégie de groupe permettant d'appliquer des paramètres sur des utilisateurs/ordinateurs AD |

| Hyperviseur | Logiciel permettant de faire tourner plusieurs OS virtuels sur un seul serveur physique |

| NAT | Traduction d'adresse réseau permettant à plusieurs machines d'accéder à Internet via une seule IP publique |

| OPNsense | Distribution pare-feu open source basée sur FreeBSD |

| Proxmox VE | Hyperviseur open source basé sur KVM et LXC |

| VM | Machine virtuelle, ordinateur simulé par un hyperviseur |

| Zabbix | Logiciel open source de supervision de l'infrastructure IT |

Document réalisé dans le cadre du BTS SIO option SISR – Projet d'infrastructure de Valentino ZULIANI – [ESICAD] – Année 2025/2026